漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

开心互娱某论坛储存型跨站

相关厂商:

漏洞作者:

提交时间:

2015-04-21 10:34

修复时间:

2015-06-05 13:46

公开时间:

2015-06-05 13:46

漏洞类型:

xss跨站脚本攻击

危害等级:

高

自评Rank:

10

漏洞状态:

厂商已经确认

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-04-21: 细节已通知厂商并且等待厂商处理中

2015-04-21: 厂商已经确认,细节仅向厂商公开

2015-05-01: 细节向核心白帽子及相关领域专家公开

2015-05-11: 细节向普通白帽子公开

2015-05-21: 细节向实习白帽子公开

2015-06-05: 细节向公众公开

简要描述:

RT

详细说明:

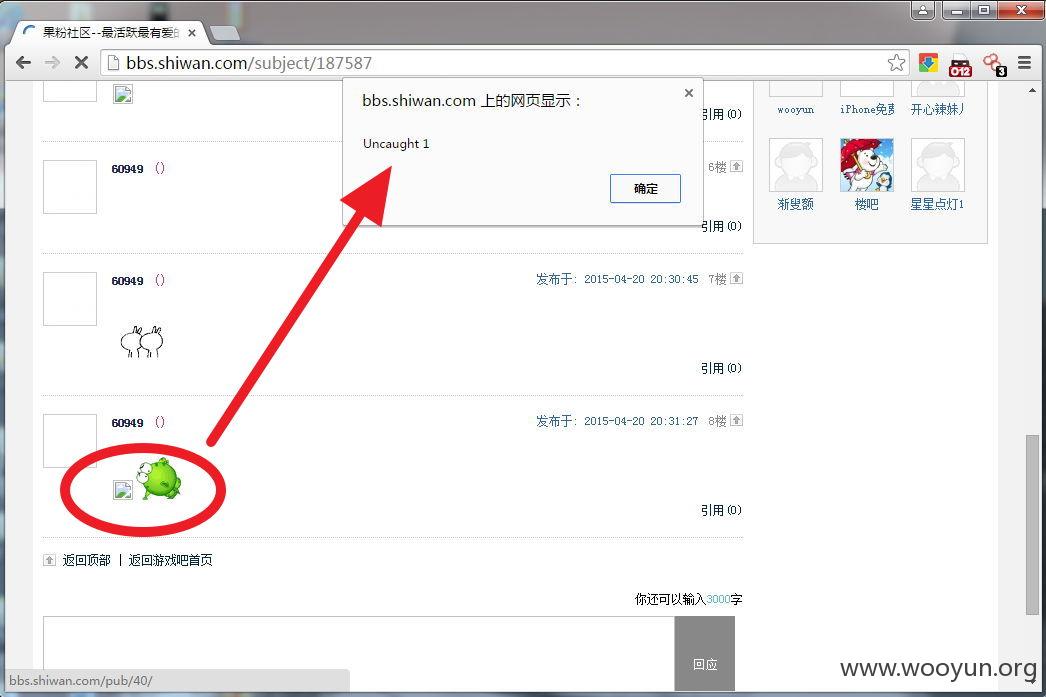

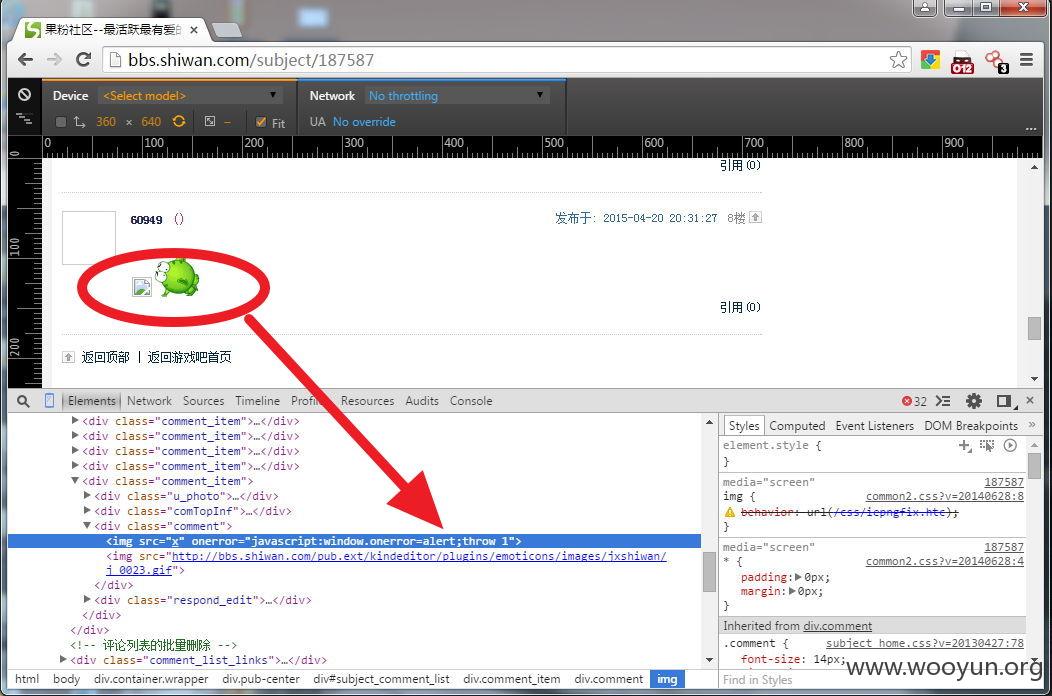

测试时发现"果粉社区--最活跃最有爱的果粉聚集地"存在储存型xss(论坛啊..)

什么是跨站攻击?

跨站脚本攻击。它指的是恶意攻击者往Web页面里插入恶意html代码,当用户浏览该页之时,嵌入其中Web里面的html代码会被执行,从而达到恶意攻击用户的特殊目的。

只在这贴里测试,没在其他地方测试,如有骚扰非常抱歉.

http://bbs.shiwan.com/subject/187587

漏洞证明:

修复方案:

对用户输入的参数执行严格检测:

1、对产生漏洞模块的传入参数进行有效性检测。int类型的只允许0-9的整型数字;string等字符类型的只允许(1-9,a-z,A-Z)的英文字母;

2、当客户端输入限定值意外的字符后,立即转向自定义的错误页,而不能使用服务器默认的错误输出方式;

3、对穿入参数进行危险字符过滤,禁止('、"、+、%、&、<>、()、;、,.等)特殊字符的传入。

4、正确配置安全防护设备。

版权声明:转载请注明来源 YY-2012@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-04-21 13:45

厂商回复:

感谢,已转给业务方。

最新状态:

暂无