漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-05-02: 细节已通知厂商并且等待厂商处理中

2015-05-06: 厂商已经确认,细节仅向厂商公开

2015-05-16: 细节向核心白帽子及相关领域专家公开

2015-05-26: 细节向普通白帽子公开

2015-06-05: 细节向实习白帽子公开

2015-06-20: 细节向公众公开

简要描述:

早上看辽宁台第一时间,报道北方书城微信公众号做活动,发放200W红包可来买书,结果研究了下,发现挺有意思。

详细说明:

http://m.96192.com/wx/draw/hb.jhtml?scanlogid=9050

↑抽奖地址,后面scanlogid=是一个递增的值,百度找个二维码生成下,微信扫一扫就会获得运气红包一枚,想无限刷就改后台的scanlogid即可,但是这个挺有意思的在于不是系统发给你抵金券的信息,而是手工,结果又来了后续。

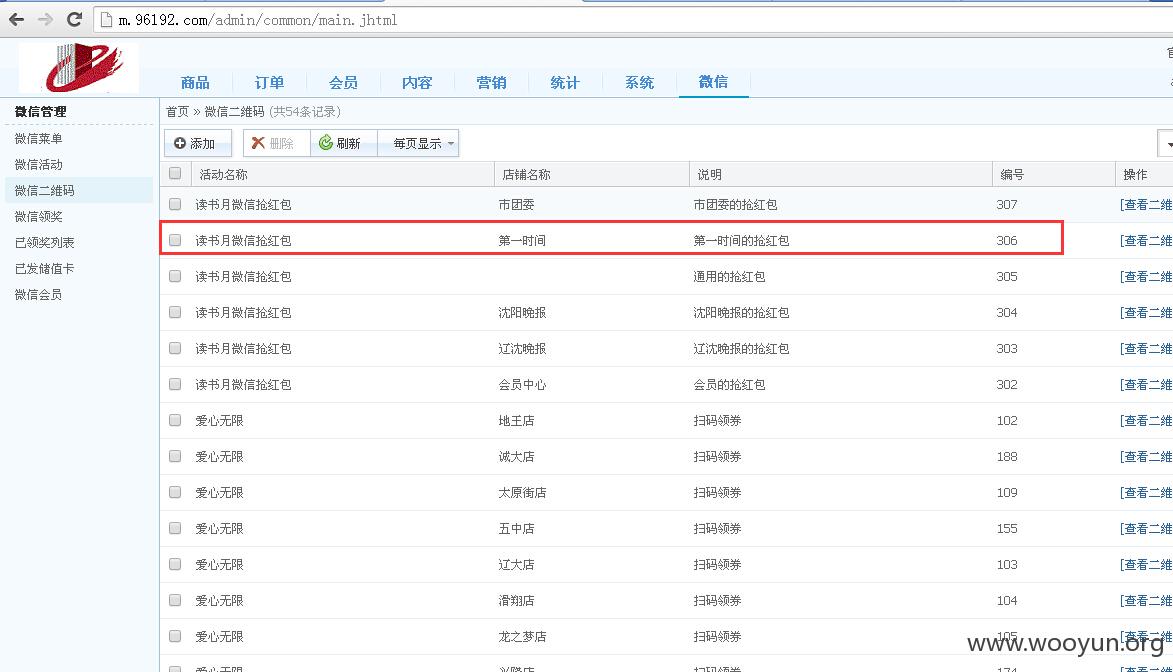

http://m.96192.com/admin/common/main.jhtml

↑后台地址,手工尝试几个帐号密码进来了。

然后巴拉巴拉,200W的红包你懂的。

漏洞证明:

http://m.96192.com/wx/draw/hb.jhtml?scanlogid=9050

↑抽奖地址,后面scanlogid=是一个递增的值,百度找个二维码生成下,微信扫一扫就会获得运气红包一枚,想无限刷就改后台的scanlogid即可,但是这个挺有意思的在于不是系统发给你抵金券的信息,而是手工,结果又来了后续。

http://m.96192.com/admin/common/main.jhtml

↑后台地址,手工尝试几个帐号密码进来了。

然后巴拉巴拉,200W的红包你懂的。

修复方案:

你技术比我懂

版权声明:转载请注明来源 黑黑@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2015-05-06 18:49

厂商回复:

CNVD未直接复现所述漏洞情况,暂未建立与网站管理单位的直接处置渠道,待认领。

最新状态:

暂无