漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

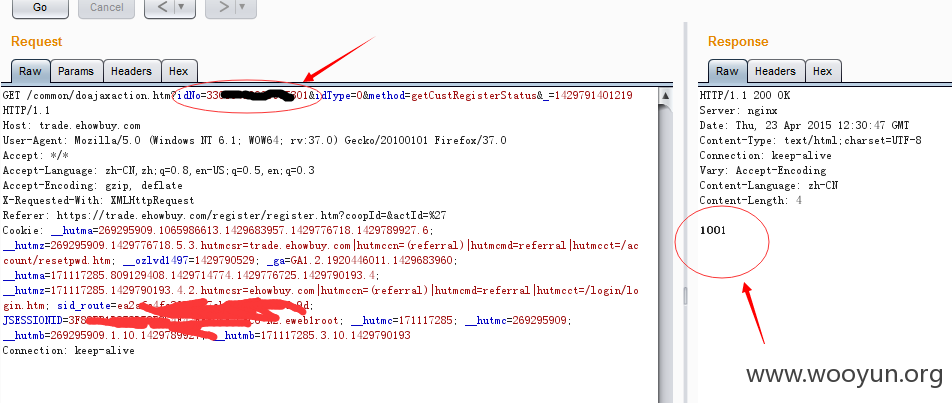

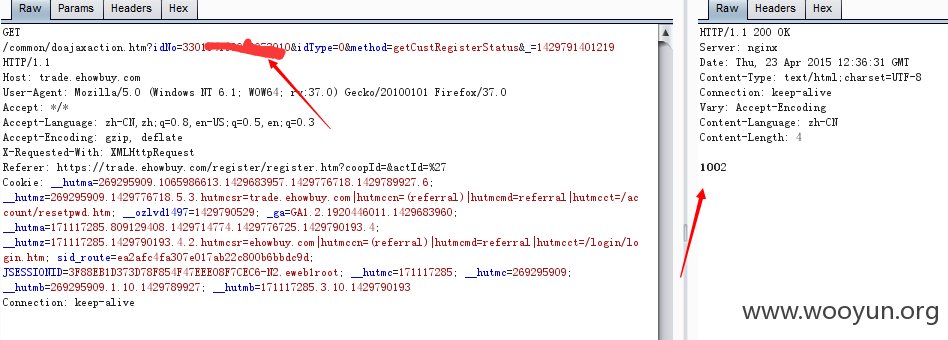

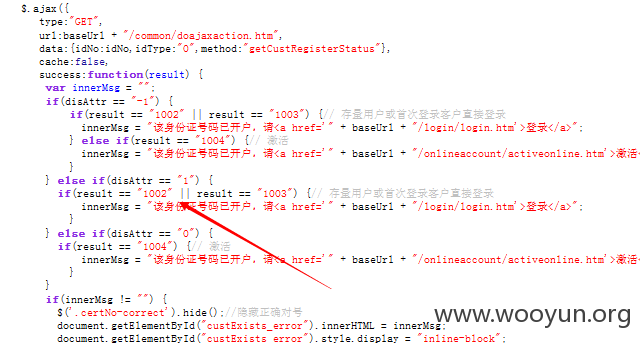

好买基金交易网设计不当可暴力破解账户身份证

相关厂商:

漏洞作者:

提交时间:

2015-04-24 10:48

修复时间:

2015-06-08 10:50

公开时间:

2015-06-08 10:50

漏洞类型:

账户体系控制不严

危害等级:

中

自评Rank:

10

漏洞状态:

未联系到厂商或者厂商积极忽略

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-04-24: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-06-08: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT

详细说明:

漏洞证明:

理论上根据

http://www.jz123.cn/soft/1/36/2005/20050712495.html

http://wenku.baidu.com/link?url=SMAYUuXq3quqTHd80bi8zTKDINWCyz2Trtj87eb8pe8sYGgBNYfH3_WZjSpFAwktdVK5QYKz9WiJUTBiMCPG-my8GQBWOAd4vM4m_yHv-GO

这2个帖子基本上可以构造出一些身份证然后进行fuzz

或者是已经泄露的数据库进行破解

修复方案:

1、校验referrer。好多地方csrf。。。

2、增加一些token来防止穷举

版权声明:转载请注明来源 xsser_w@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:8 (WooYun评价)