漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-04-30: 细节已通知厂商并且等待厂商处理中

2015-04-30: 厂商已经确认,细节仅向厂商公开

2015-05-10: 细节向核心白帽子及相关领域专家公开

2015-05-20: 细节向普通白帽子公开

2015-05-30: 细节向实习白帽子公开

2015-06-14: 细节向公众公开

简要描述:

影响宜信旗下多个产品

详细说明:

1漏洞原因:未重置extmail默认管理员导致。

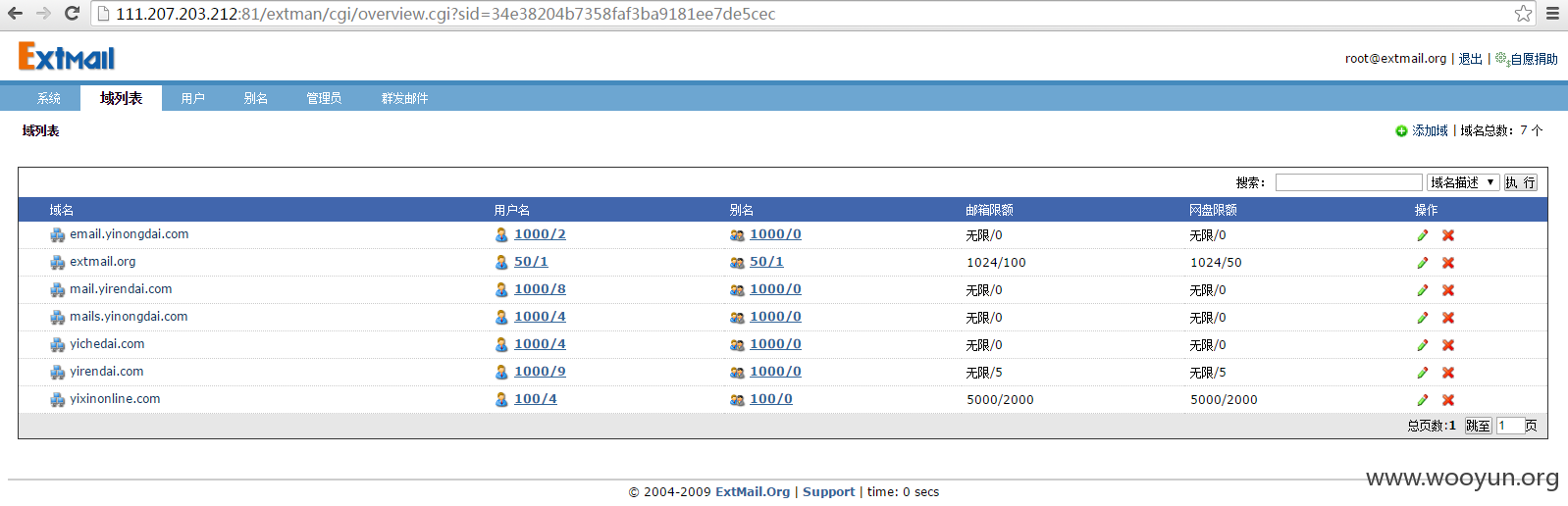

访问此链接登录宜信extmail管理页后台。用户:root@extmail.org密码:extmail*123*

直接查看域列表;

2.点击查看yirendai.com域的用户列表;

3.为了测试,修改了contact@yirendai.com用户的密码为123123(管理员可以随便修改)。

4.通过此链接登录contact@yirendai.com。

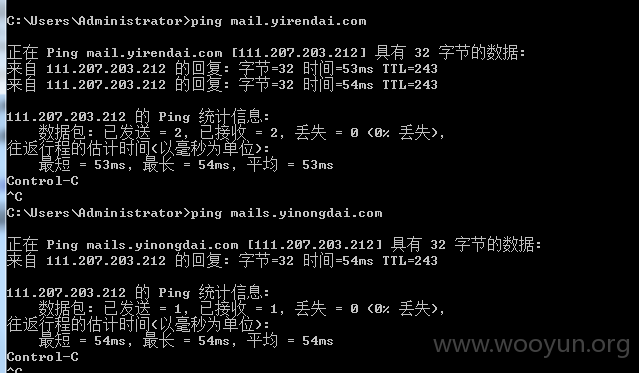

5.所有域都指向同一个ip,都可以通过域名+81号端口登录。

其他用户也可控,而且都是含有一定敏感信息的服务号。比如:noreply,job,postmaster这种可能包含用户注册信息的帐号。

由于更改此类帐号密码可能会影响厂商业务正常运行,所以仅仅选择contact这个看起来不怎么敏感的帐号演示。

具体影响与危害请厂商自评自检。

漏洞证明:

很抱歉为了方便测试修改了contact@yirendai.com密码为123123。

修复方案:

你们专业。

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-04-30 16:03

厂商回复:

好吧 躺枪了 这是总部的服务器 宜人贷已经很久没使用该邮件服务器了 已经联系总部负责处理 感谢白帽子君

最新状态:

2015-04-30:经过确认,此邮件服务器主要用来发送测试邮件,再次感谢白帽子的发现,毕竟部分信息内容还是有一些敏感的,可惜不能发礼物 =。= 祝劳动节快乐... 匿了~