漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-05-11: 细节已通知厂商并且等待厂商处理中

2015-05-15: 厂商已经确认,细节仅向厂商公开

2015-05-18: 细节向第三方安全合作伙伴开放

2015-07-09: 细节向核心白帽子及相关领域专家公开

2015-07-19: 细节向普通白帽子公开

2015-07-29: 细节向实习白帽子公开

2015-08-13: 细节向公众公开

简要描述:

上海梦之路数字科技有限公司提供的医学虚拟仿真实验教学平台存在命令执行漏洞。多所大学分站躺枪

第一次来乌云。求过

详细说明:

直接上关键字:

“合作单位:上海梦之路数字科技有限公司”

不知道图片插好没。。。

案例:

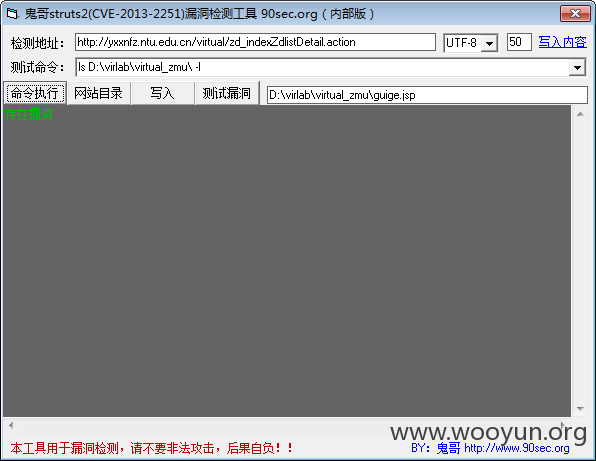

http://yxxnfz.ntu.edu.cn/virtual/zd_indexZdlistDetail.action

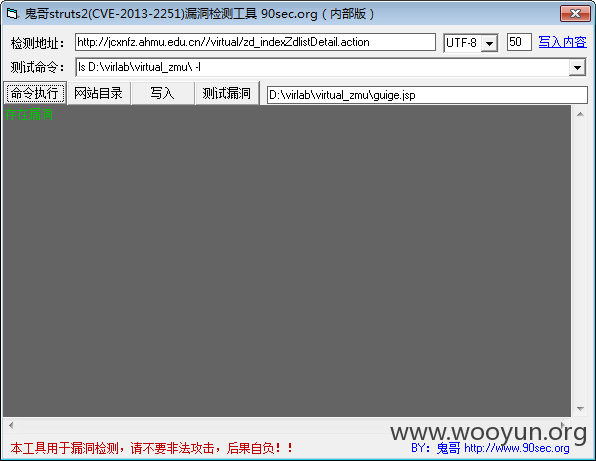

http://jcxnfz.ahmu.edu.cn//virtual/zd_indexZdlistDetail.action

http://virlab.shutcm.edu.cn/virtual/zd_indexZdlistDetail.action

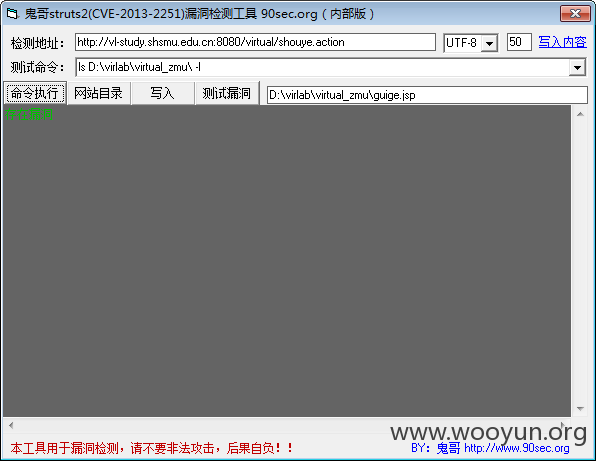

http://vl-study.shsmu.edu.cn:8080/virtual/shouye.action

http://jxsyzx.shutcm.edu.cn:8080/virtual/shouye.action

http://vecb.ccnu.edu.cn/virtual/shouye.action

http://e-lab.cmc.edu.cn/virtual/shouye.action

http://xnfz.szu.edu.cn/virtual/shouye.action

http://xnsys.immu.edu.cn/virtual/shouye.action

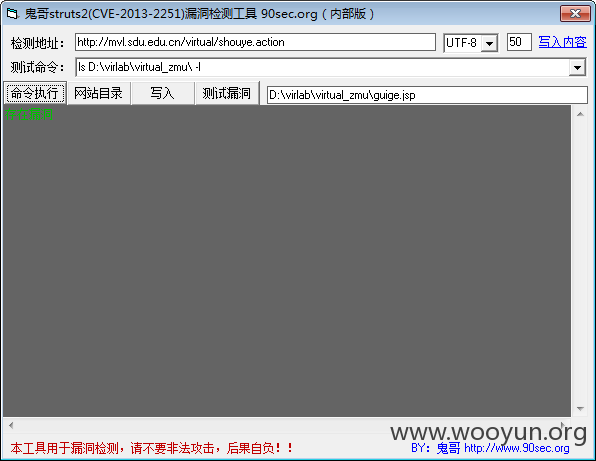

http://mvl.sdu.edu.cn/virtual/shouye.action

都是大学的分站

漏洞证明:

漏洞证明:

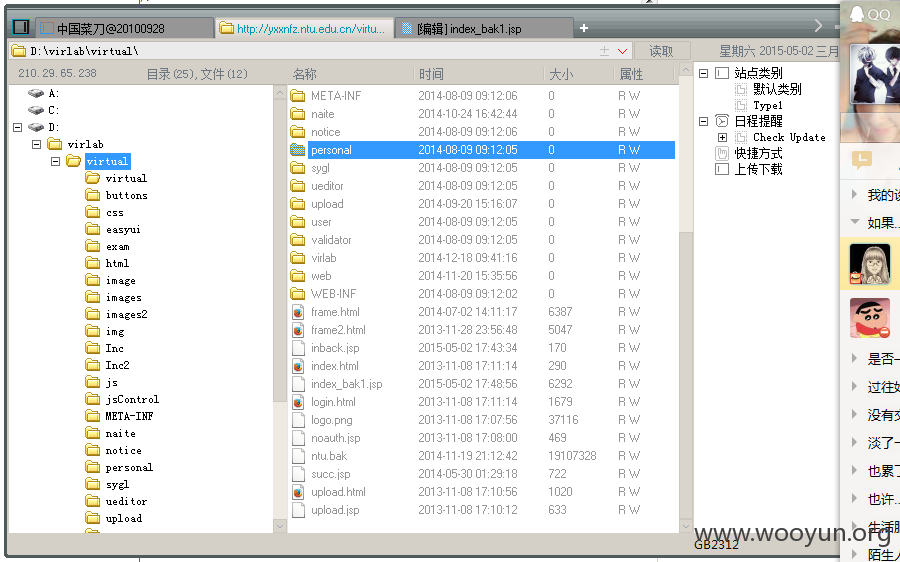

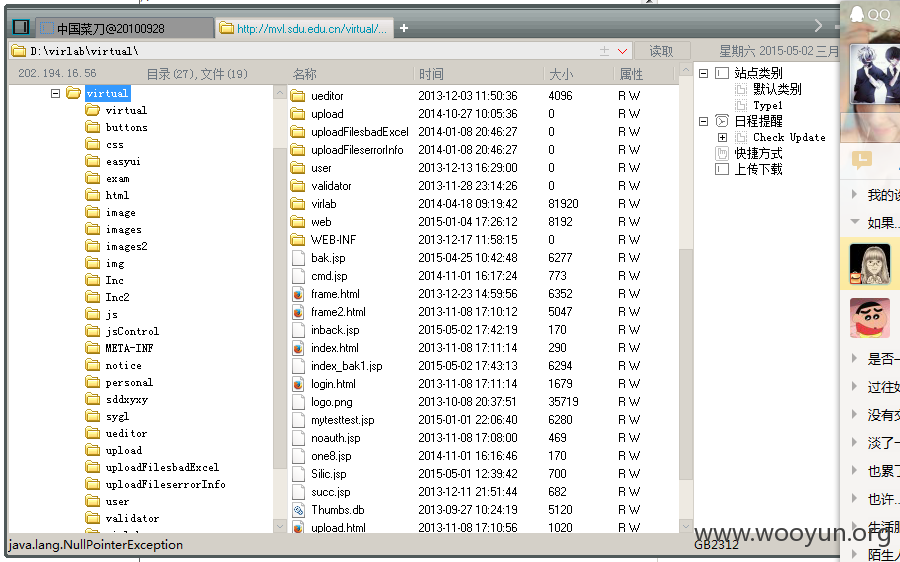

可以进一步getshell

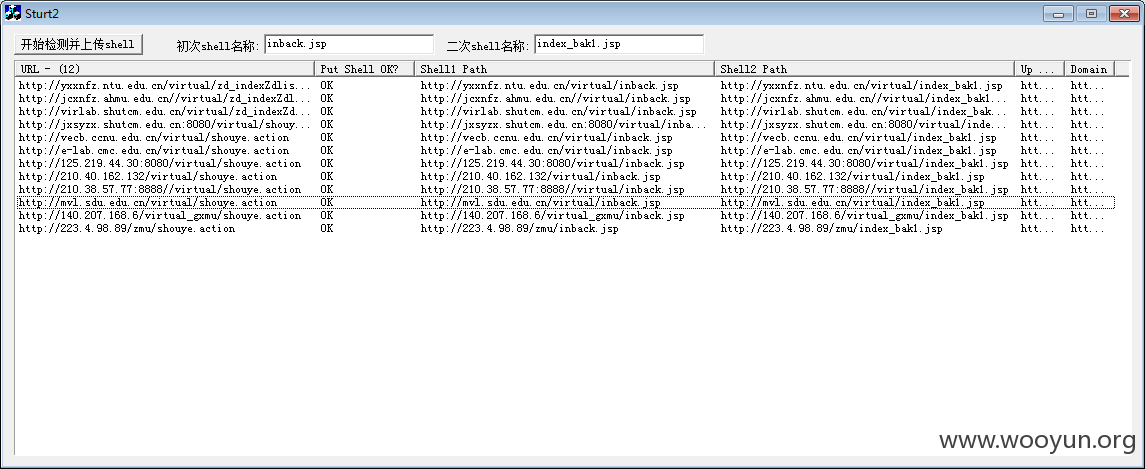

直接上批量st2工具

getshell soeasy

http://yxxnfz.ntu.edu.cn/virtual/index_bak1.jsp

http://jcxnfz.ahmu.edu.cn//virtual/index_bak1.jsp

http://virlab.shutcm.edu.cn/virtual/index_bak1.jsp

http://jxsyzx.shutcm.edu.cn:8080/virtual/index_bak1.jsp

http://vecb.ccnu.edu.cn/virtual/index_bak1.jsp

http://e-lab.cmc.edu.cn/virtual/index_bak1.jsp

http://125.219.44.30:8080/virtual/index_bak1.jsp

http://mvl.sdu.edu.cn/virtual/index_bak1.jsp

密码cmd (有情测试,修补时麻烦自己删除)

修复方案:

给个过

版权声明:转载请注明来源 t0p丶邓@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2015-05-15 16:53

厂商回复:

CNVD未直接复现所述情况,已经由CNVD通过网站公开联系方式向软件生产厂商及赛尔教育通报。

最新状态:

暂无