漏洞概要

关注数(24)

关注此漏洞

>

漏洞详情

披露状态:

2015-05-19: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-07-03: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

今麦郎食品集团信息门户系统SQL注入

详细说明:

漏洞证明:

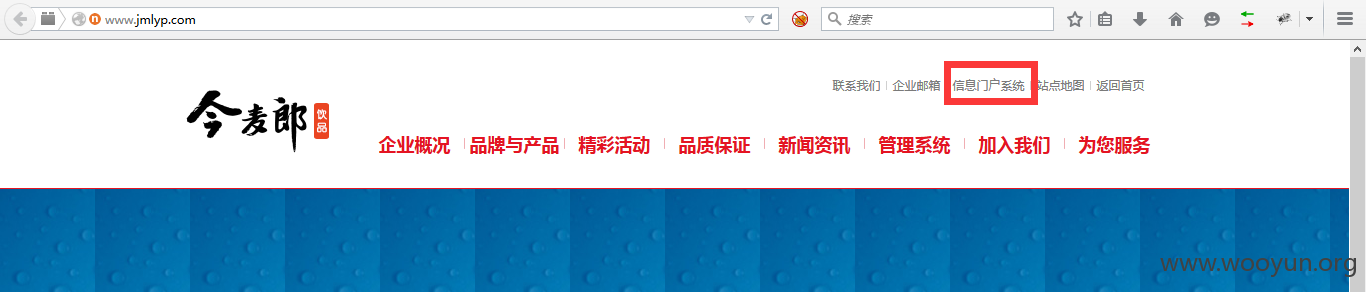

访问今麦郎饮品有限公司官网,http://www.jmlyp.com/,右上角信息门户系统。

http://home.jmlyp.com/login/Login.jsp?logintype=1

登陆页面测试一下是否有注入,然后跳转到存在注入页面;

http://home.jmlyp.com/wui/theme/ecology7/page/login.jsp?templateId=101&logintype=1&gopage=&languageid=7&message=55

用的系统实际是泛微E-COLOGY,templateId参数存在SQL注入,直接放到sqlmap里面跑即可。

oracle盲注,跑起来很慢。

sqlmap信息。dba权限,Oracle Database 10g Enterprise Edition Release 10.2.0.1.0 - 64bi版本,

database management system users

数据库信息,后面没再跑,太慢了

验证到此为止,应该可以说明问题了

修复方案:

版权声明:转载请注明来源 TT向上@乌云

>

漏洞回应