漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

爱美主义某站SQL注入+redis未授权Getshell

相关厂商:

漏洞作者:

提交时间:

2015-05-24 21:19

修复时间:

2015-07-09 09:44

公开时间:

2015-07-09 09:44

漏洞类型:

SQL注射漏洞

危害等级:

高

自评Rank:

20

漏洞状态:

厂商已经确认

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-05-24: 细节已通知厂商并且等待厂商处理中

2015-05-25: 厂商已经确认,细节仅向厂商公开

2015-06-04: 细节向核心白帽子及相关领域专家公开

2015-06-14: 细节向普通白帽子公开

2015-06-24: 细节向实习白帽子公开

2015-07-09: 细节向公众公开

简要描述:

求20rank

详细说明:

漏洞证明:

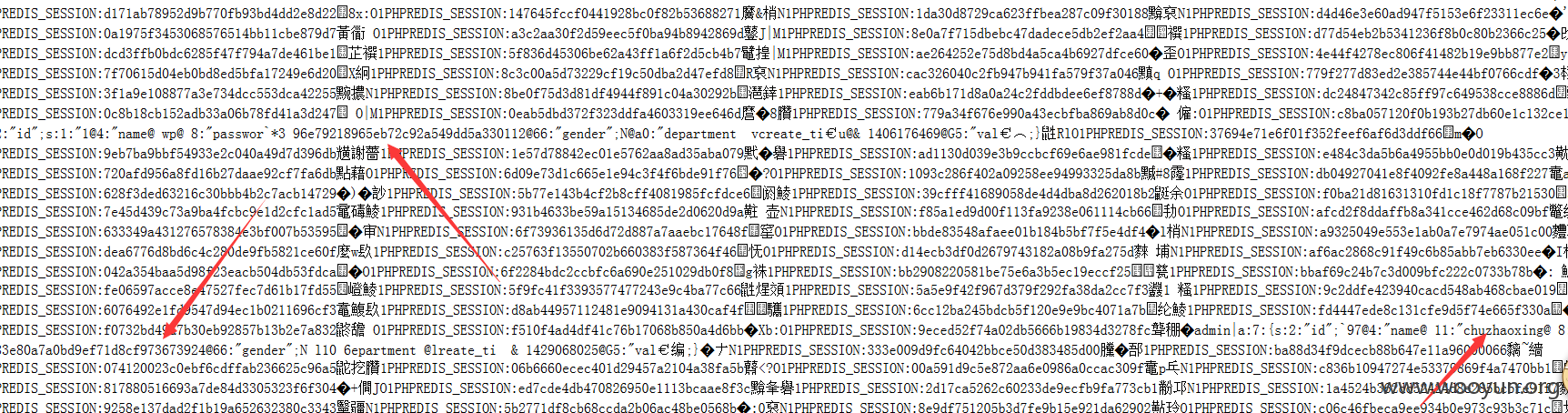

121.40.88.95:6379

未授权 但是找不到路径

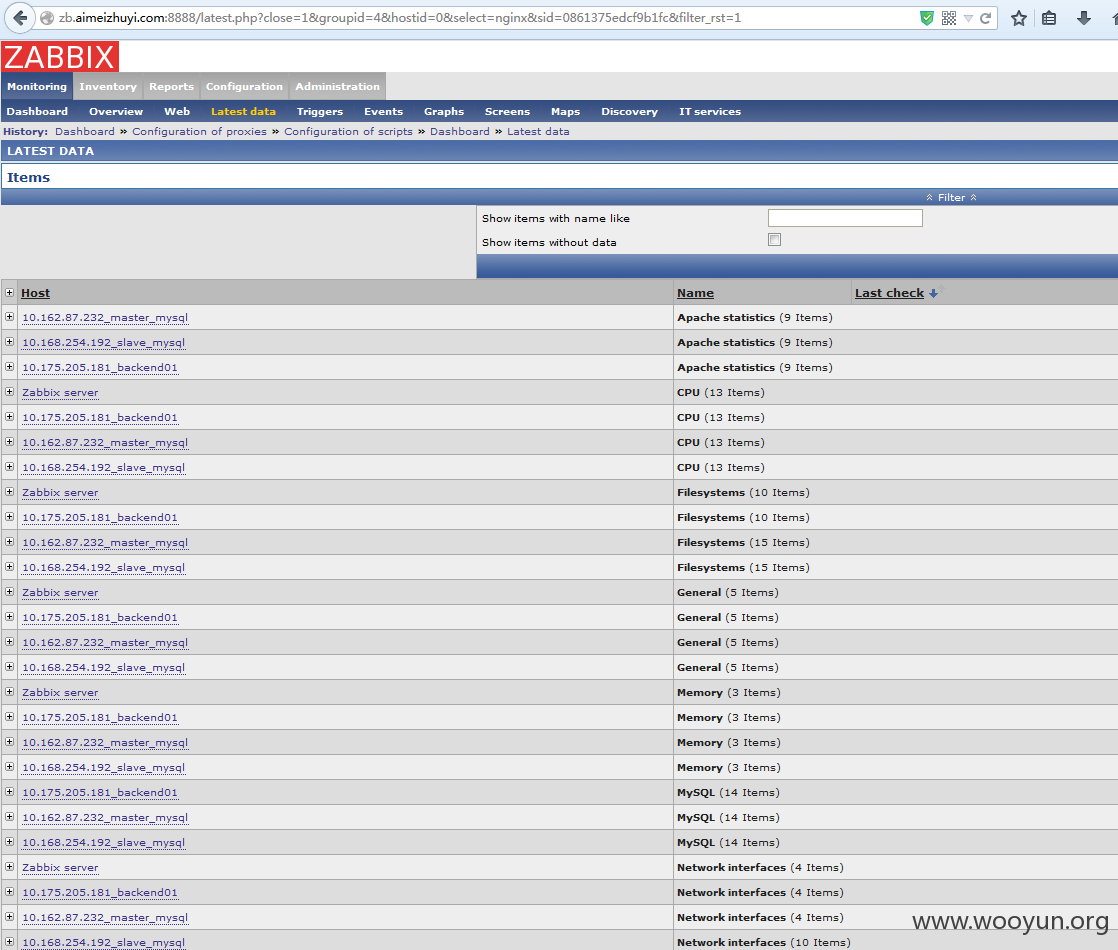

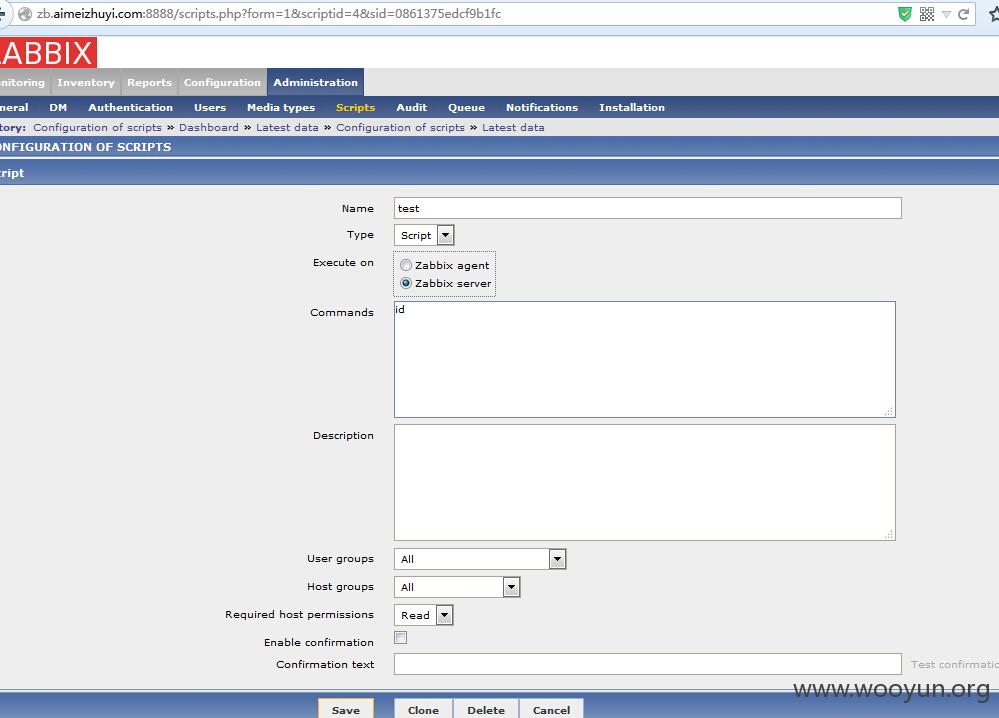

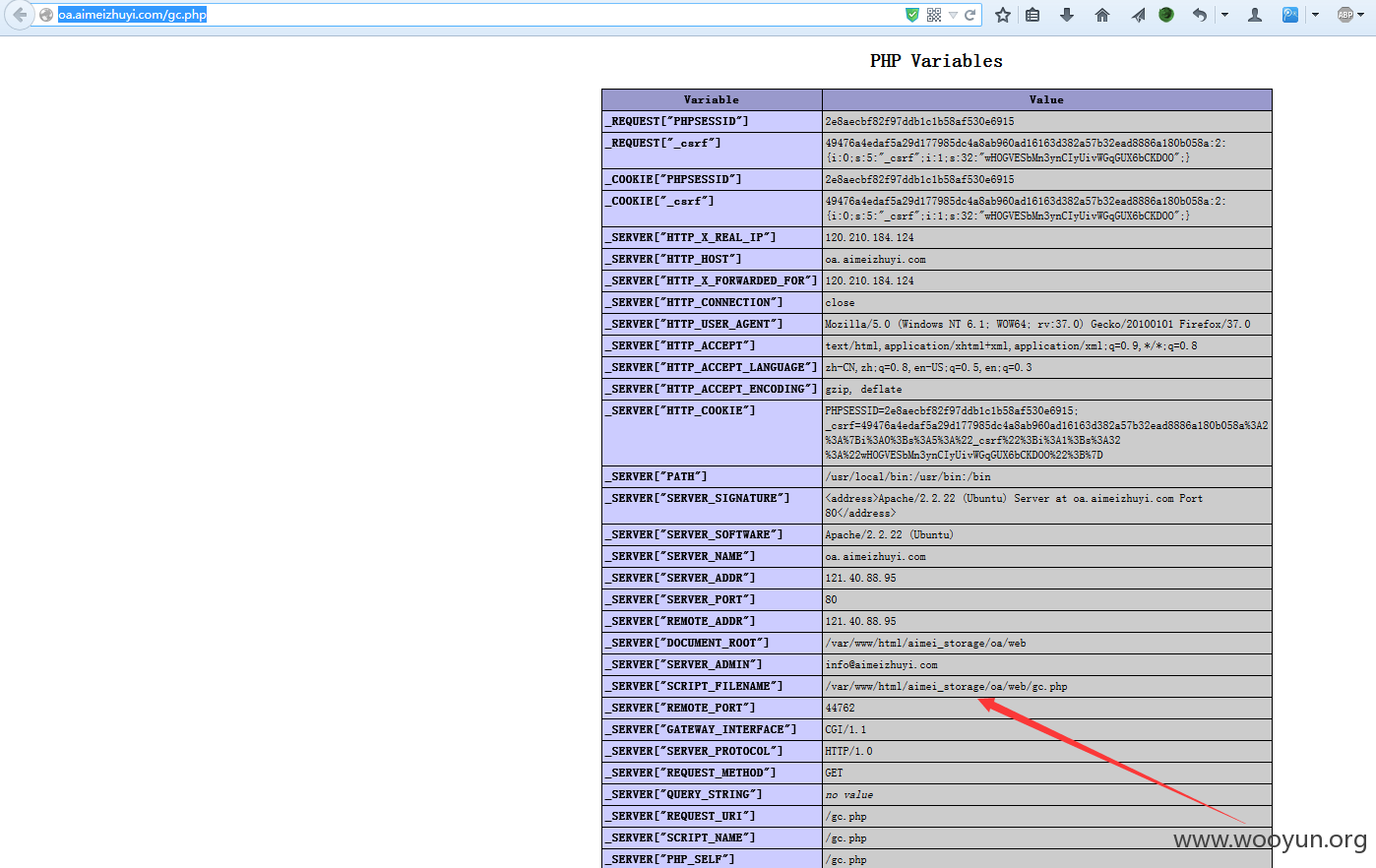

发现这台服务器上运行这0A服务,通过扫OA的目录发现phpinfo一枚

http://oa.aimeizhuyi.com/gc.php

成功shell

在shell上我发现被写入好多东西啊包括一些账号密码之类的~ 估计被redis写在里面的~

修复方案:

版权声明:转载请注明来源 mango@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-05-25 09:43

厂商回复:

感谢 mango 提醒我们系统存在的问题。我们马上修复。

最新状态:

暂无

![]64`UEP~B8R)K3F1[0B}NB4.jpg](https://img.wooyun.laolisafe.com/upload/201505/222306233c353e2f0e8a6100153ed3726959746c.jpg)

![J6`B0]R{(C5ZS))(7_)_VJ2.png](https://img.wooyun.laolisafe.com/upload/201505/22230615dbacabeeb1519387726471c2803edb00.png)

![KS`ENXOYG1GFTMR]))NL974.png](https://img.wooyun.laolisafe.com/upload/201505/222310283050248cfe7d0f68b8955ac90ca2b1e4.png)

![8H]IGVO`4(8@8BY[GOGJWZV.png](https://img.wooyun.laolisafe.com/upload/201505/222326210b052b3ef06afd6ee4694e170f7efad6.png)