漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

摩擦某站redis未授权可写shell

相关厂商:

漏洞作者:

提交时间:

2015-05-25 15:40

修复时间:

2015-05-30 15:42

公开时间:

2015-05-30 15:42

漏洞类型:

未授权访问/权限绕过

危害等级:

高

自评Rank:

15

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-05-25: 细节已通知厂商并且等待厂商处理中

2015-05-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

详细说明:

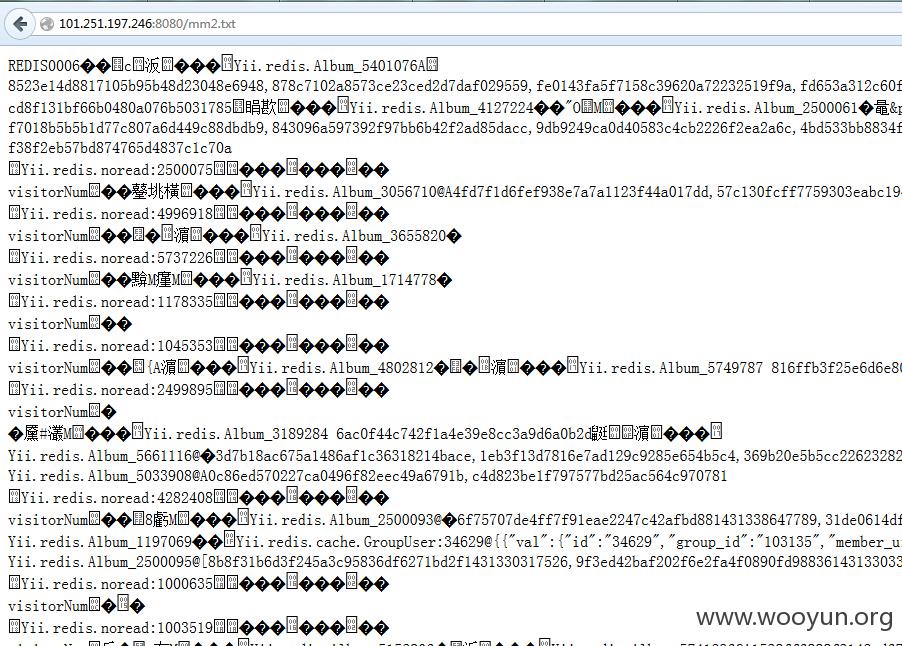

101.251.197.246:6379

在服务器上运行着Yii Framework框架

主页直接爆路径

http://101.251.197.246:8080/Site/

写入shell但是由于文件过大导致无法解析shell

漏洞证明:

http://101.251.197.246:8080/mm2.php

写入txt的时候发现 原来是文件太多加上乱码

不过如果真的想要shell还是可以的,利用 flushall命令删除所有数据 然后重新写入shell,不过我没做这么敏感的操作~~毕竟删除数据。。。

修复方案:

版权声明:转载请注明来源 mango@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-05-30 15:42

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无

![~0}54)XA[90]R`87J$F}WKH.png](https://img.wooyun.laolisafe.com/upload/201505/232201030b5e2b89e7fd94951a4b89e25fb206de.png)

![[]@IL53TJUSC[6~@G09[47J.png](https://img.wooyun.laolisafe.com/upload/201505/232203128a1401af6437a3a21c694bdc9826b4cd.png)