漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

汉网某站源码泄漏导致Getshell(影响主站)

相关厂商:

漏洞作者:

提交时间:

2015-05-25 16:11

修复时间:

2015-05-30 16:12

公开时间:

2015-05-30 16:12

漏洞类型:

敏感信息泄露

危害等级:

高

自评Rank:

20

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-05-25: 细节已通知厂商并且等待厂商处理中

2015-05-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

详细说明:

http://ucenter.cnhan.com/ucenter.cnhan.com.zip

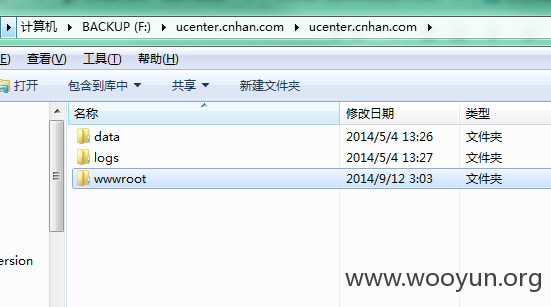

全站下载

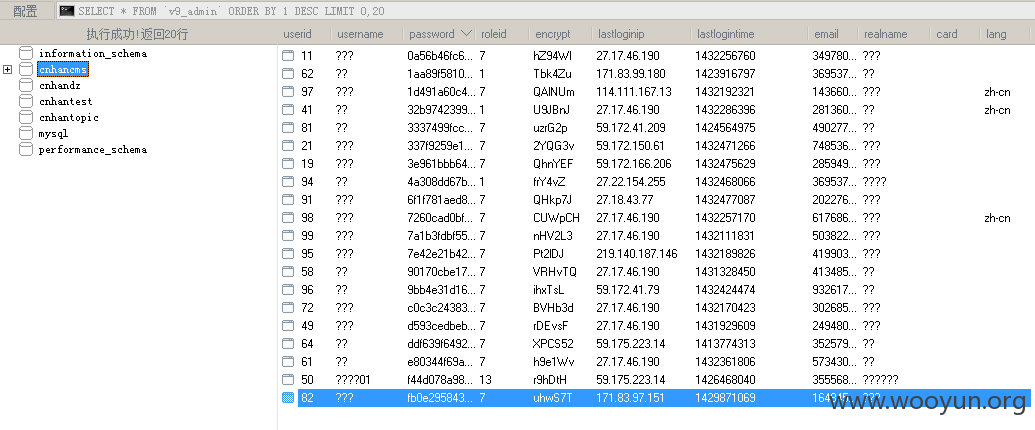

找到data文件

可惜密码解不出来

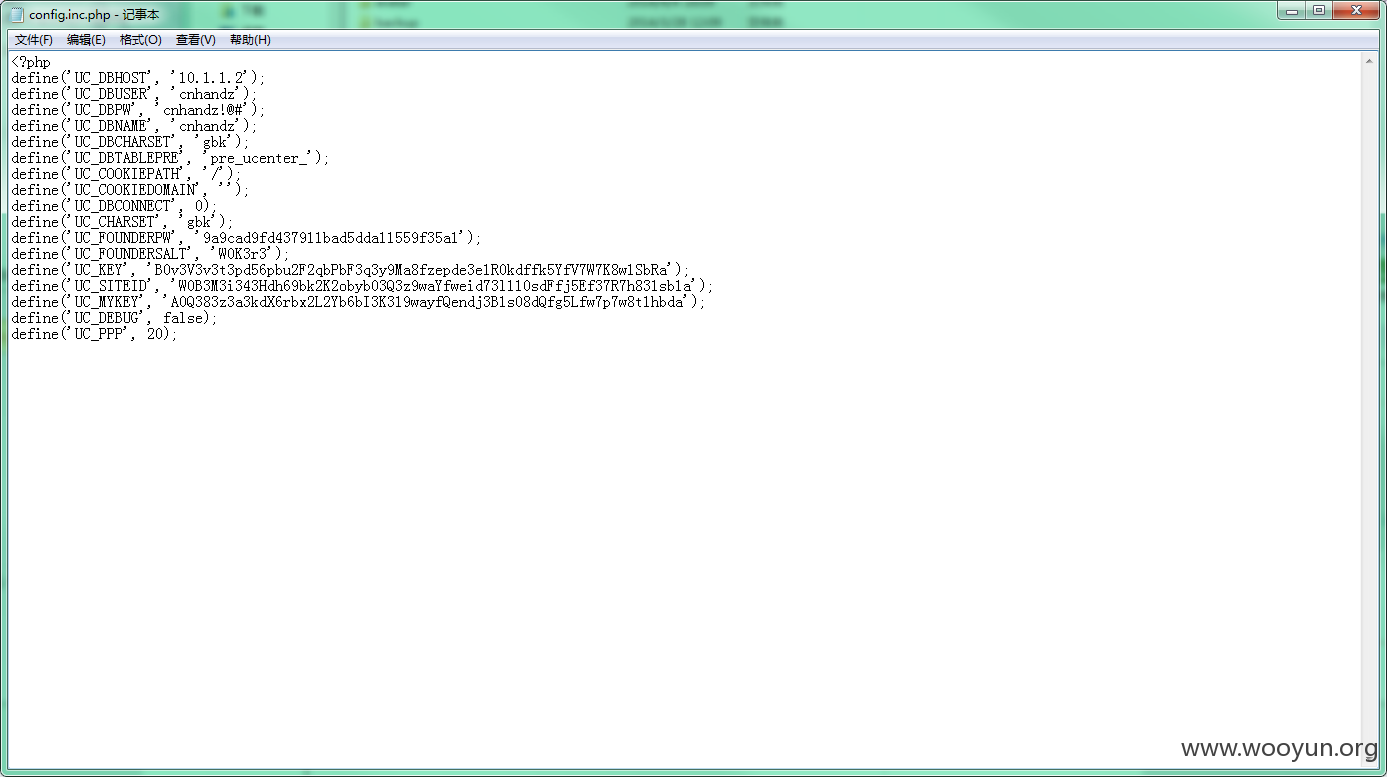

但是我翻到了 logo目录 发现了一些东西

user=snwistone; password=88123456aa虽然这个账户没登陆上去但是!!

创始人密码却是88123456aa 直接登录了

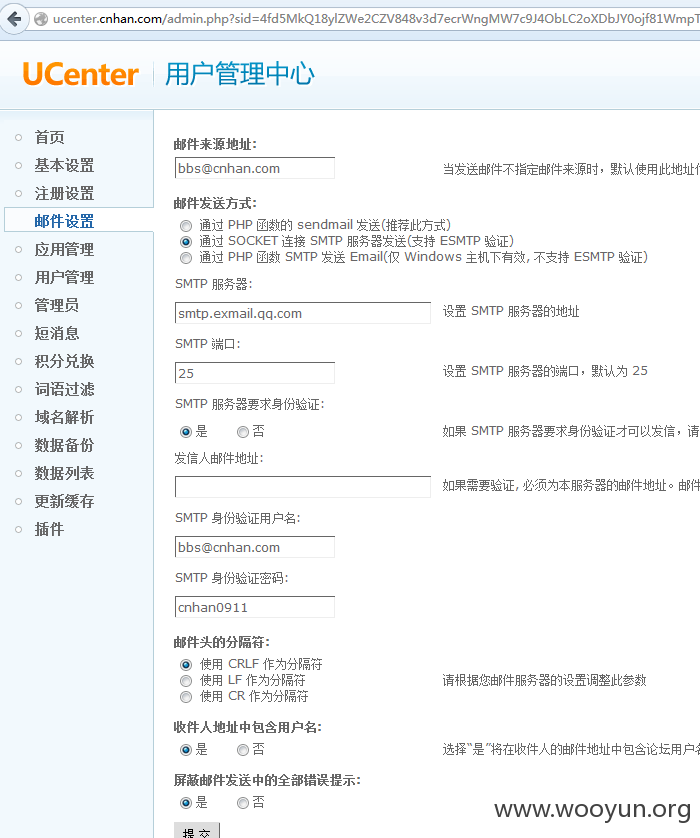

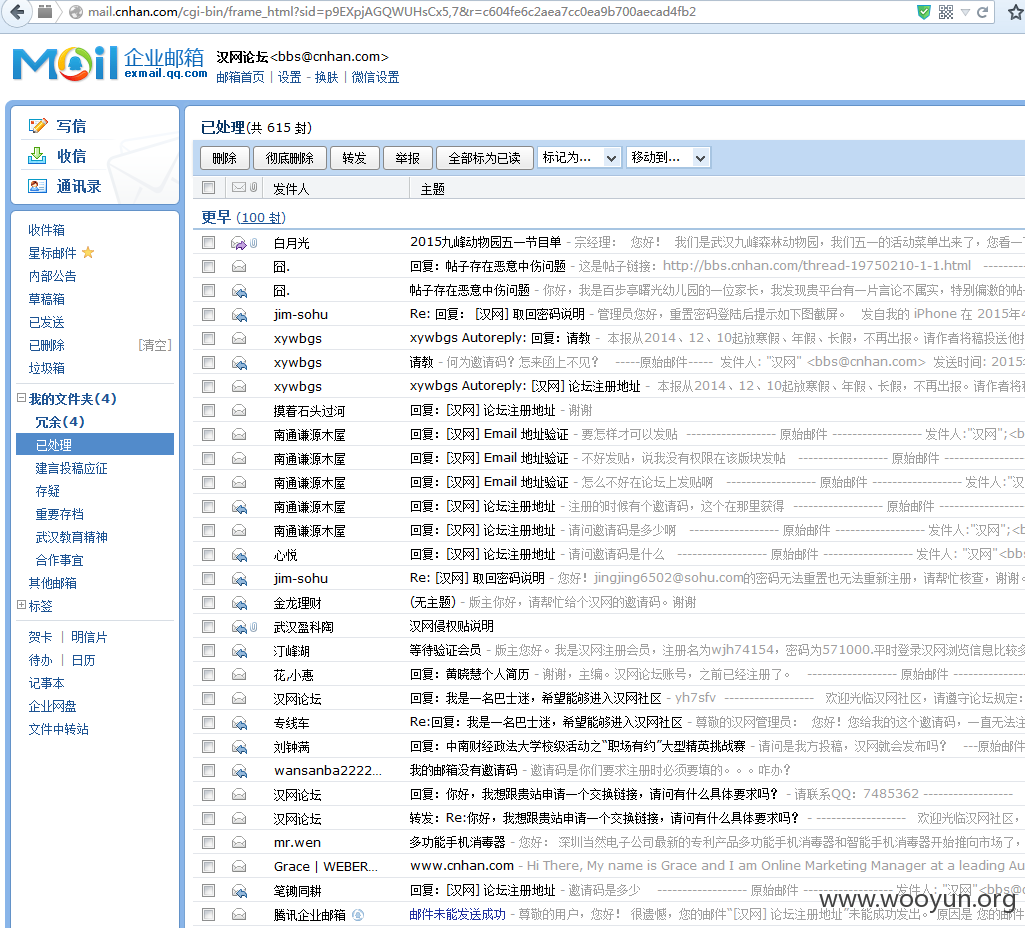

顺带登陆一下邮箱

漏洞证明:

说下getshell吧 我先抹掉

http://bbs.cnhan.com/ 管理员密码 密码为 mango1995

然后成功登陆后台

然后进行shell 由于是老版本的DZ 直接用 WooYun: Discuz3.2后台文件包含漏洞可后台拿shell

shell 了

http://bbs.cnhan.com/0.php 密码 a

这里面的数据应该是 http://cms.cnhan.com/index.php?m=admin&c=index&a=login&pc_hash= 这里的~~毕竟同服

还有 还这个论坛和主站都在一个服务器哦`

修复方案:

版权声明:转载请注明来源 mango@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-05-30 16:12

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无

![[9E]L_N}S{9M(7@[[0XDROP.jpg](https://img.wooyun.laolisafe.com/upload/201505/250442169179220cb9716b3d28932ad4aeadb9b7.jpg)

![M5TWSK$S(K6$U7YW]SO)BCJ.png](https://img.wooyun.laolisafe.com/upload/201505/250443046b2f55552a508ceed903d1eca5400c59.png)

![0P{BGNZI38NT}BSUU8Y]J8Q.jpg](https://img.wooyun.laolisafe.com/upload/201505/2504434635fa4b2990c1b386ebef313d7e46af64.jpg)

![}A)D]@E6J16_(SN`F}4C_$4.jpg](https://img.wooyun.laolisafe.com/upload/201505/2504544948838b4bc72e117d4285ecf9d54e7dd1.jpg)

![%_USG]IQ]4X}$F%4{C(J8L5.png](https://img.wooyun.laolisafe.com/upload/201505/250501456a9591b318ee38027b455446583993d7.png)