漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-06-08: 细节已通知厂商并且等待厂商处理中

2015-06-12: 厂商已经确认,细节仅向厂商公开

2015-06-22: 细节向核心白帽子及相关领域专家公开

2015-07-02: 细节向普通白帽子公开

2015-07-12: 细节向实习白帽子公开

2015-07-27: 细节向公众公开

简要描述:

蝴蝶效应

boom

详细说明:

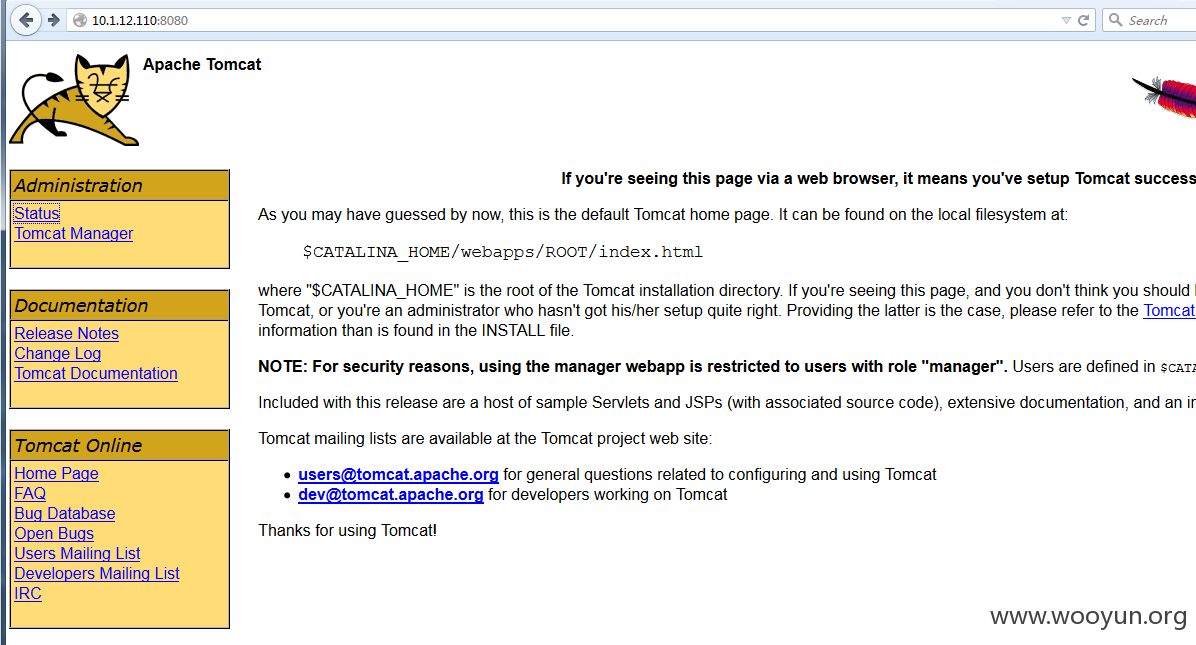

地址

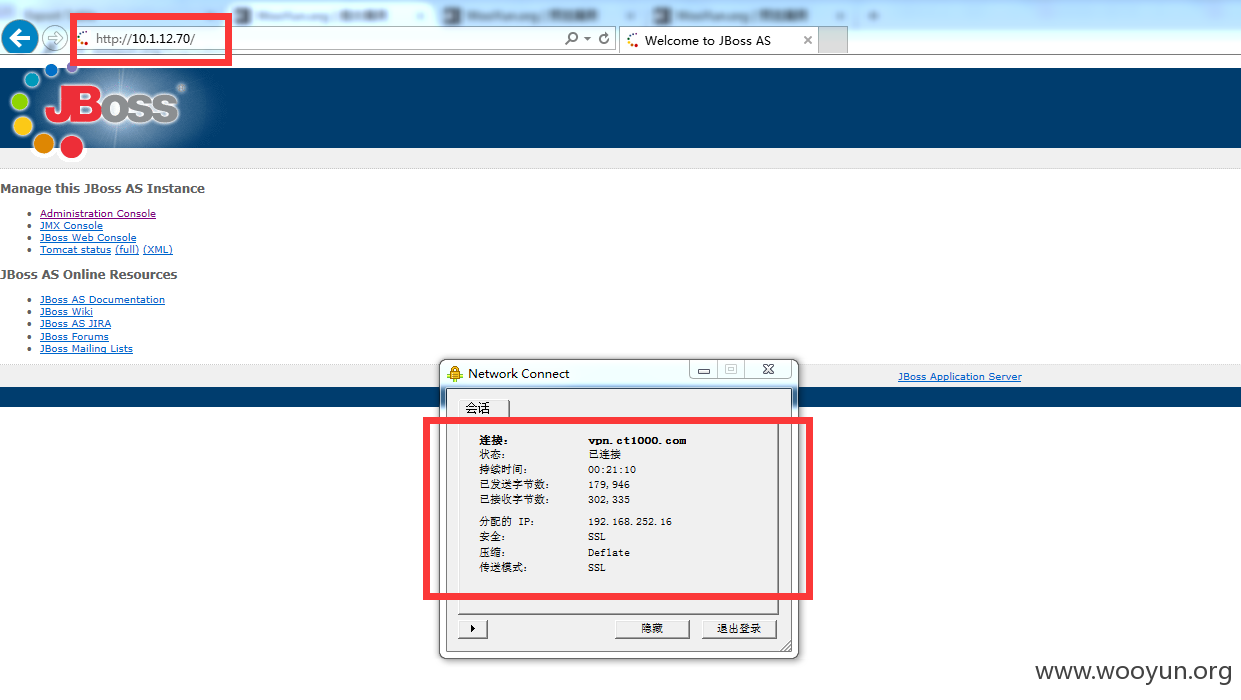

之前是一个老版jboss系统,已经拿过shell,估计已经有人来过,现在更新了,依然存在jboss未授权访问,这里我已经帮你们补上了认证。

管理账号密码为

直接部署war包即可shell

新版shell地址

里面部署有电信政企综合信息系统

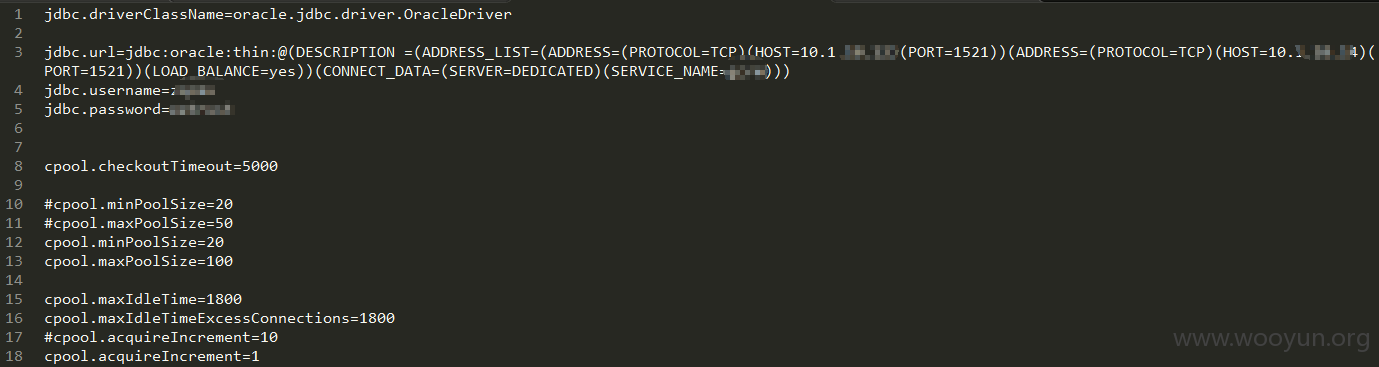

数据库配置

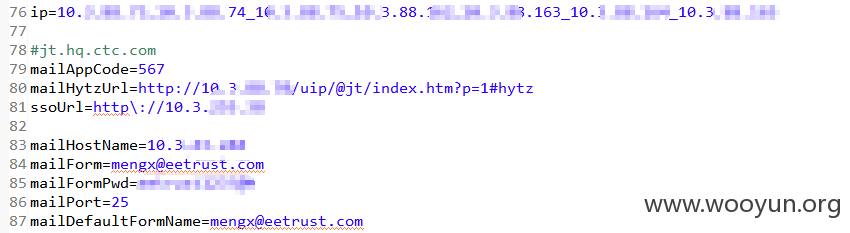

邮件服务器信息

数据库中存在密码的表

剩下的就不贴了

漏洞证明:

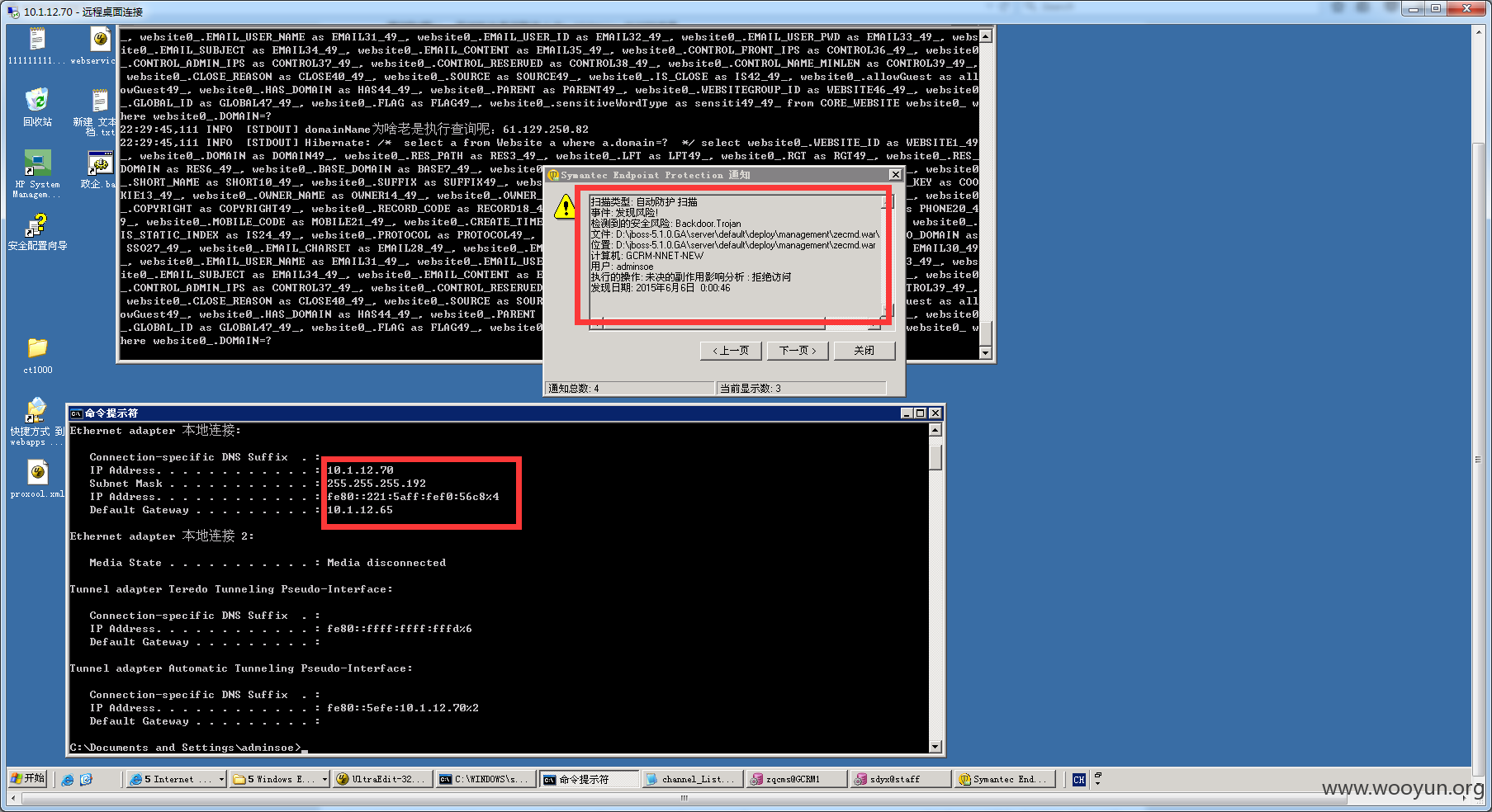

ipconfig 内网

whoami 管理员权限

内网可以用reDuh或者其他工具代理即可。

因为之前旧版系统的数据库里有vpn表,这里就直接用vpn连接,然后登陆

因为之前有人已经来过,这里建议你们重置一下老版数据库VPN_USER表登陆密码,还有用户表T_USER_INFO密码明文存储,很多人在不同的站点都用同一个密码,用用户表里面的邮箱账号字段和密码可以成功登陆189邮箱,邮箱里有敏感信息,通知他们都去改密码吧,不然会造成蝴蝶效应的。

成功登陆

之前老系统已经拿过shell,管理员权限,用mimikatz拿到了原本账号密码,adminsoe/Adminsoe2013

3389登陆

这里symantec已经有拦截日志了,还是6月6号的

前段时间帮你把admin console、jmx-console、jboss web console加了认证,把invoker/JMXInvokerServlet 给忘了,这次帮你们加上了,应该不会有人再进来了

下面是一些内部系统

已证明是内网,这里就不继续深入了

修复方案:

vpn表密码记得重置一下

用户表的记得让他们去改邮箱密码

版权声明:转载请注明来源 小饼仔@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-06-12 13:24

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向中国电信集团公司通报,由其后续协调网站管理部门处置.

最新状态:

暂无