漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

中航飞机股份有限公司某处未授权访问(可getsell)

相关厂商:

漏洞作者:

提交时间:

2015-06-18 17:21

修复时间:

2015-08-03 15:38

公开时间:

2015-08-03 15:38

漏洞类型:

未授权访问/权限绕过

危害等级:

高

自评Rank:

10

漏洞状态:

已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-06-18: 细节已通知厂商并且等待厂商处理中

2015-06-19: 厂商已经确认,细节仅向厂商公开

2015-06-29: 细节向核心白帽子及相关领域专家公开

2015-07-09: 细节向普通白帽子公开

2015-07-19: 细节向实习白帽子公开

2015-08-03: 细节向公众公开

简要描述:

听说是500强。排名也不错,我还是很看重这家公司!

详细说明:

注入点:http://www.aircraft_co.avic.com/productconent.php?id=221&pid=28&cat_id=49

pid,cat_id参数绕过。。

跑一下,管理员权限好多。

其余的表我就没显示出来了,就主要的

解密没解出来,进不来。不过用工具出来了一些敏感信息

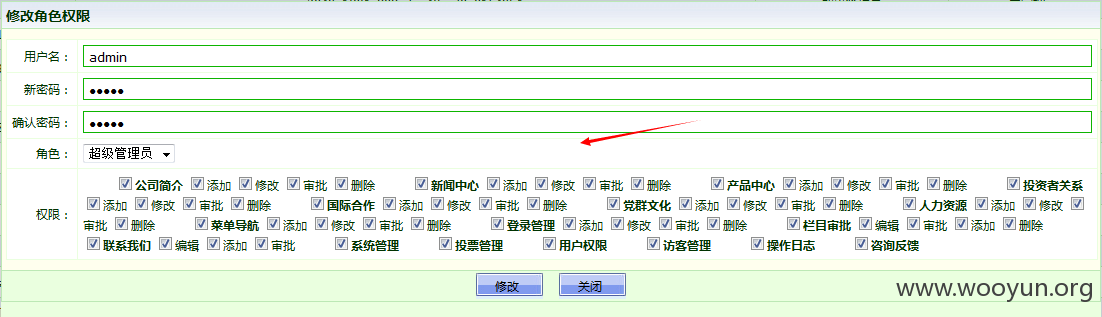

改了这个admin管理密码,为admin

然后就可以登进去了

还存在上传路径:

可getsell。

没怎么继续了。。。到此为止。

漏洞证明:

修复方案:

你们专业。

版权声明:转载请注明来源 尊-折戟@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-06-19 15:37

厂商回复:

漏洞重复,CNVD不再重复处置

最新状态:

暂无

![KUYX0C]~X}%6JW0$_7T3`VS.jpg](https://img.wooyun.laolisafe.com/upload/201506/181459431f21db3f643511956bdc51eba23538c4.jpg)

![)C4@W$)3K3(@5CTN]FGPJGD.png](https://img.wooyun.laolisafe.com/upload/201506/1815111422719cadc66a0943979325468109ee15.png)

![)49]99UH1)6H%9FX%3Q]IKC.png](https://img.wooyun.laolisafe.com/upload/201506/1815112415fa963f8b2d9c578204e8662ac35e71.png)

![GY4GLJ26@E[ER{3]PO[1}59.png](https://img.wooyun.laolisafe.com/upload/201506/1815130438860b7e56a04d147a2a0f34515bd868.png)

![6M7%}KTYFBJ${@@]6M}`_FL.jpg](https://img.wooyun.laolisafe.com/upload/201506/181518199666fbb2474f54d9df54e6bf7493c2ee.jpg)

![Z}5@KK[43BGXERMNE40]_$Q.jpg](https://img.wooyun.laolisafe.com/upload/201506/18152315fc45587b4fc14bcde1981a04f55c8c31.jpg)