漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-07-02: 细节已通知厂商并且等待厂商处理中

2015-07-02: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-08-26: 细节向核心白帽子及相关领域专家公开

2015-09-05: 细节向普通白帽子公开

2015-09-15: 细节向实习白帽子公开

2015-09-30: 细节向公众公开

简要描述:

http://wooyun.org/bugs/wooyun-2015-0100934 看了这个漏洞感触颇深。。

同样的影响。。能不能上个主页给个20r。。。能不能给两个$$

详细说明:

http://wooyun.org/bugs/wooyun-2015-0100934 看了这个漏洞感触颇深。。既然在用户处没有进行过滤。。那么可不可以用另一种方法找回用户密码呢?

。这里拿www.topxon.com来测试,

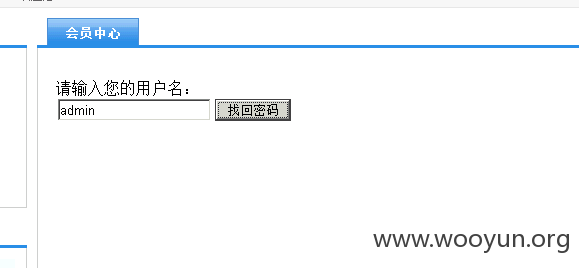

在www.topxon.com/member 发现一个忘记密码的功能。也就是说我们可以重置密码。根据前人的思路。这里应该可以重置任意用户密码的、

按照正规流程走一遍。

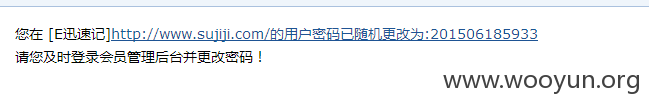

先注册一个帐号。然后忘记密码。按正常方法找回。在邮箱中发现重置的密码是按照日期来的(日期+4位随机数,)

直接重置admin帐号,然后爆破就可以了。。

说办就办。。。

这时候admin的密码应该改成日期+4位随机数字了。

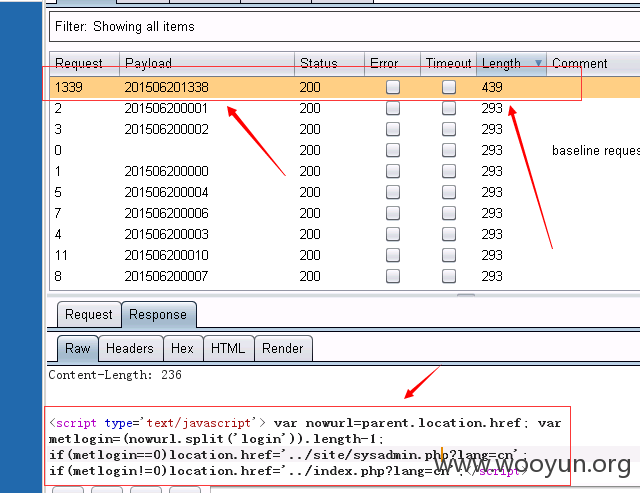

用burp爆破一下

今天是20150620

直接从201506200000-201506209999爆破

成功爆破出来密码了。。

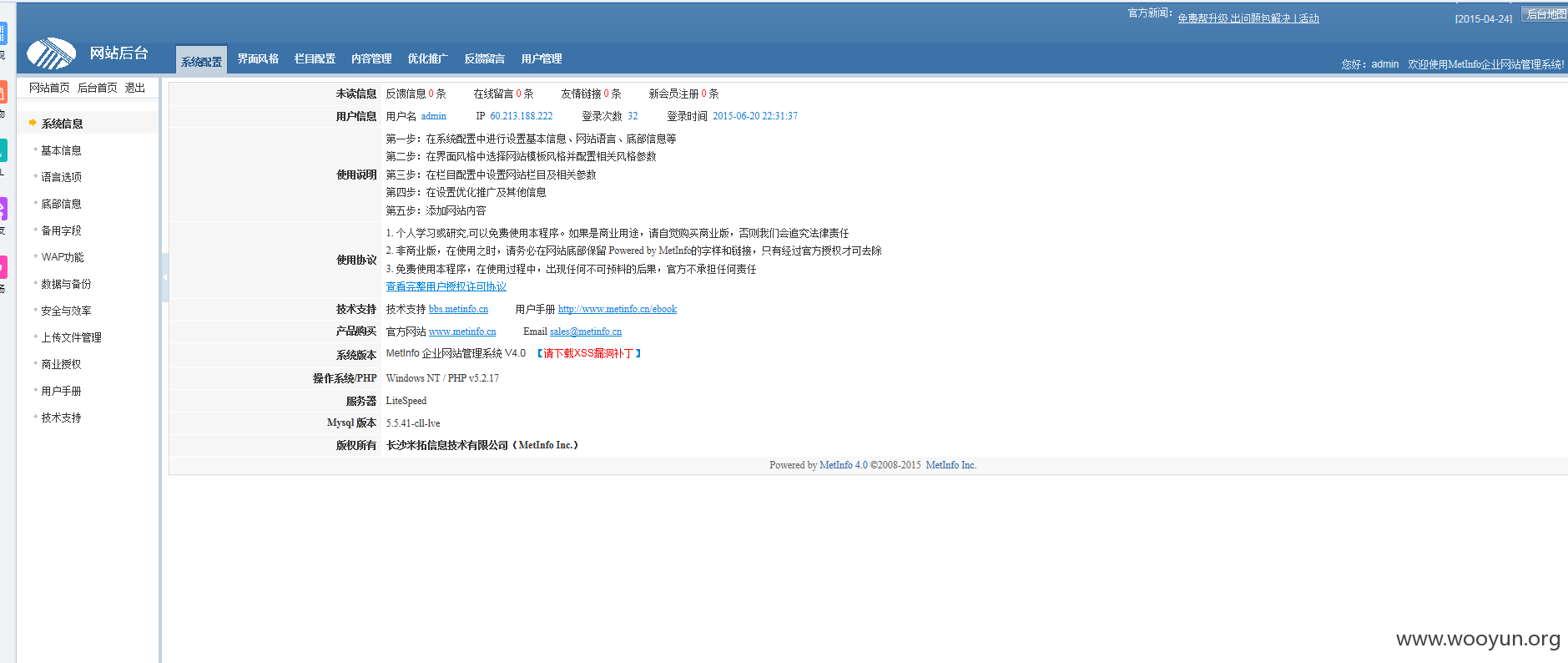

登录后台看一下

ok

来看看有多少案例把

漏洞证明:

http://wooyun.org/bugs/wooyun-2015-0100934 看了这个漏洞感触颇深。。既然在用户处没有进行过滤。。那么可不可以用另一种方法找回用户密码呢?

。这里拿www.topxon.com来测试,

在www.topxon.com/member 发现一个忘记密码的功能。也就是说我们可以重置密码。根据前人的思路。这里应该可以重置任意用户密码的、

按照正规流程走一遍。

先注册一个帐号。然后忘记密码。按正常方法找回。在邮箱中发现重置的密码是按照日期来的(日期+4位随机数,)

直接重置admin帐号,然后爆破就可以了。。

说办就办。。。

这时候admin的密码应该改成日期+4位随机数字了。

用burp爆破一下

今天是20150620

直接从201506200000-201506209999爆破

成功爆破出来密码了。。

登录后台看一下

ok

来看看有多少案例把

修复方案:

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-09-30 15:16

厂商回复:

系统最新版本5.3已经修复了此问题了。

最新状态:

暂无