漏洞概要

关注数(24)

关注此漏洞

漏洞标题:

中国联通某省上万用户宽带帐号泄漏(包含开户名,姓名,地址,手机)

漏洞状态:

已交由第三方合作机构(cncert国家互联网应急中心)处理

>

漏洞详情

披露状态:

2015-06-29: 细节已通知厂商并且等待厂商处理中

2015-06-30: 厂商已经确认,细节仅向厂商公开

2015-07-10: 细节向核心白帽子及相关领域专家公开

2015-07-20: 细节向普通白帽子公开

2015-07-30: 细节向实习白帽子公开

2015-08-14: 细节向公众公开

简要描述:

中国联通某处上万用户宽带帐号泄漏(包含开户名,姓名,地址,手机)

详细说明:

pay.75510010.com:7002

直接访问:

pay.75510010.com:7002/ePay/order_toOrderHis

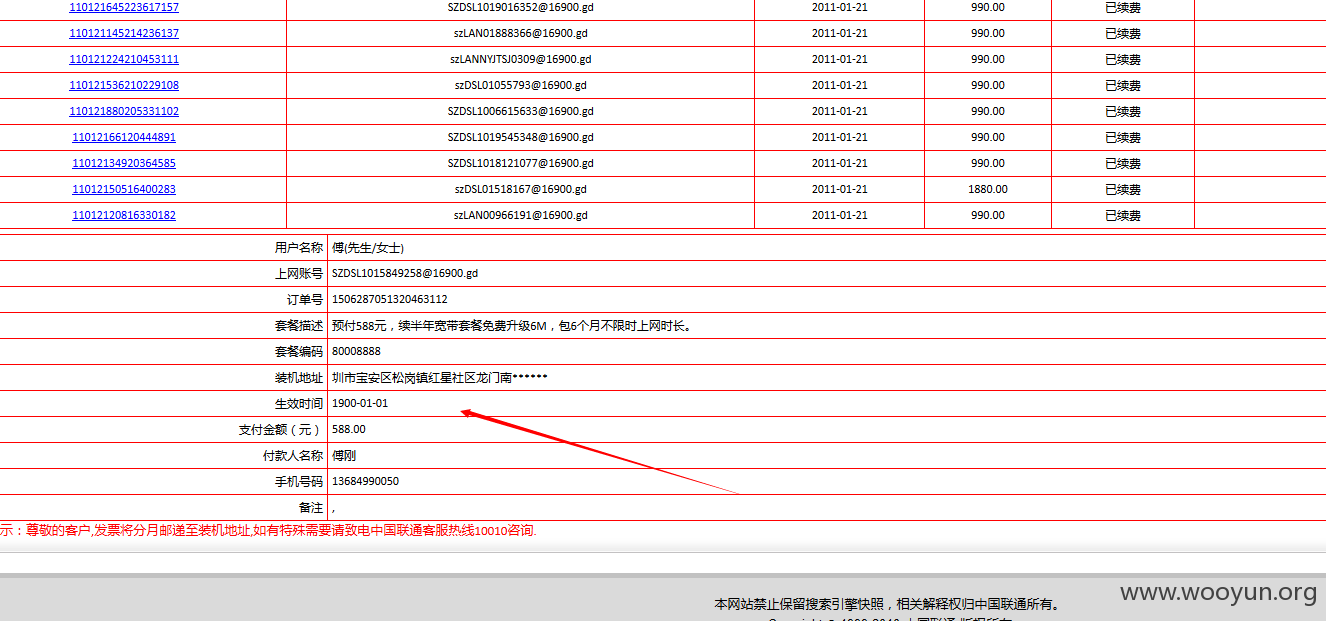

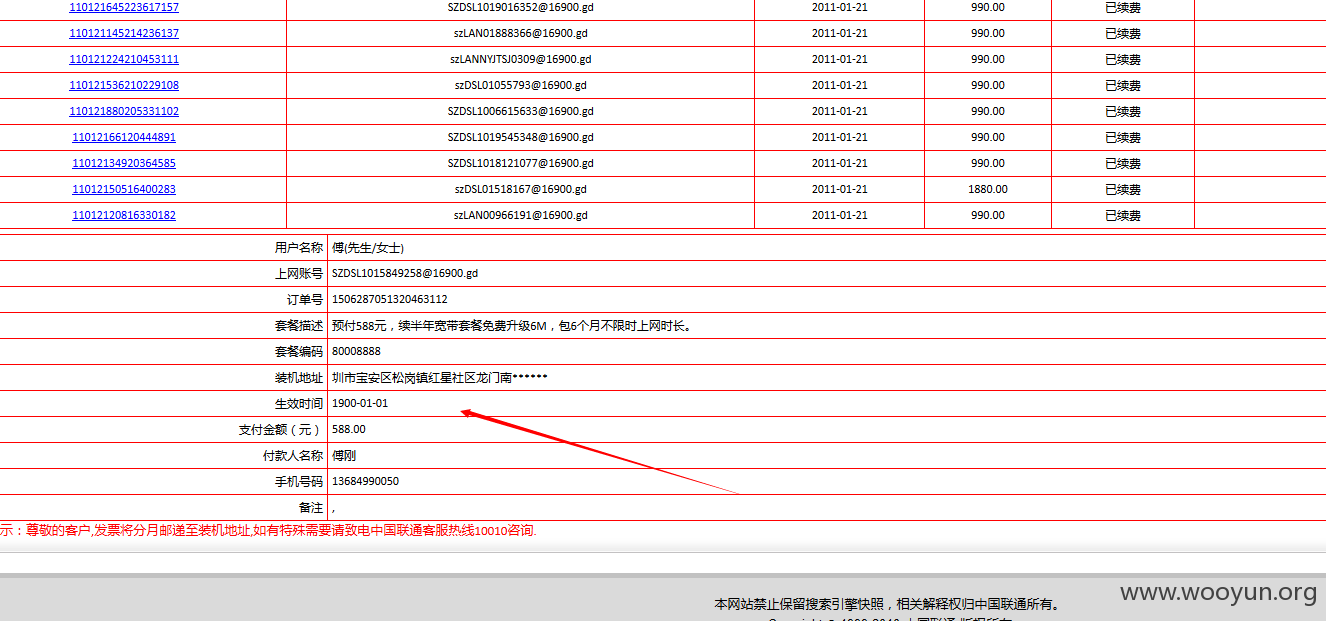

等待一段时间,会出来缴费结果信息,账户全部暴露

其中JSON以order_orderList集合去获取userId用户

导致全部泄漏

genTable(data,'orderList','orderListTable');

获取表,Obj方法

漏洞证明:

由于太多,贴出一部分

修复方案:

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-06-30 15:32

厂商回复:

CNVD确认所述情况,已经转由CNCERT下发给广东分中心,由其后续协调网站管理单位处置。

最新状态:

暂无