漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-07-10: 细节已通知厂商并且等待厂商处理中

2015-07-10: 厂商已经确认,细节仅向厂商公开

2015-07-20: 细节向核心白帽子及相关领域专家公开

2015-07-30: 细节向普通白帽子公开

2015-08-09: 细节向实习白帽子公开

2015-08-24: 细节向公众公开

简要描述:

真正的云是这样的:

随随意意恢复你的出厂设置,监控你家的小蛋蛋~

来个精华可好!

详细说明:

两个子域名的git信息泄露:

http://app1.iqegg.com/.git/config

http://api.iqegg.com/.git/config

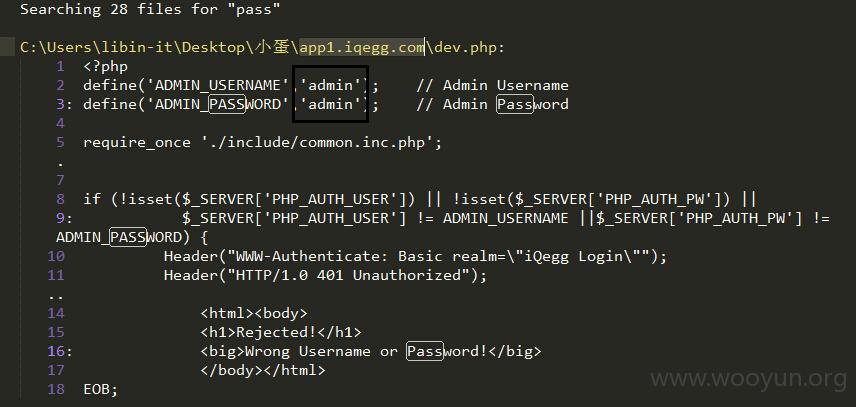

看到源码,全局搜索pass,首先是默认的admin\admin

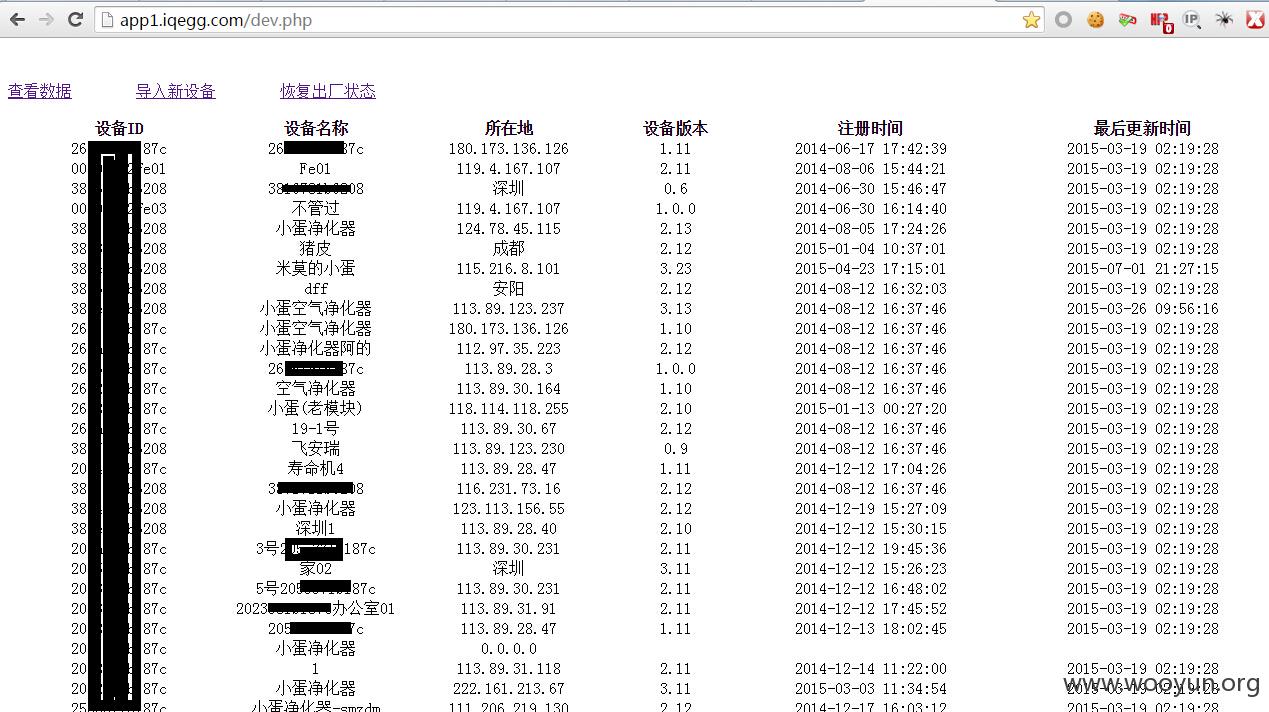

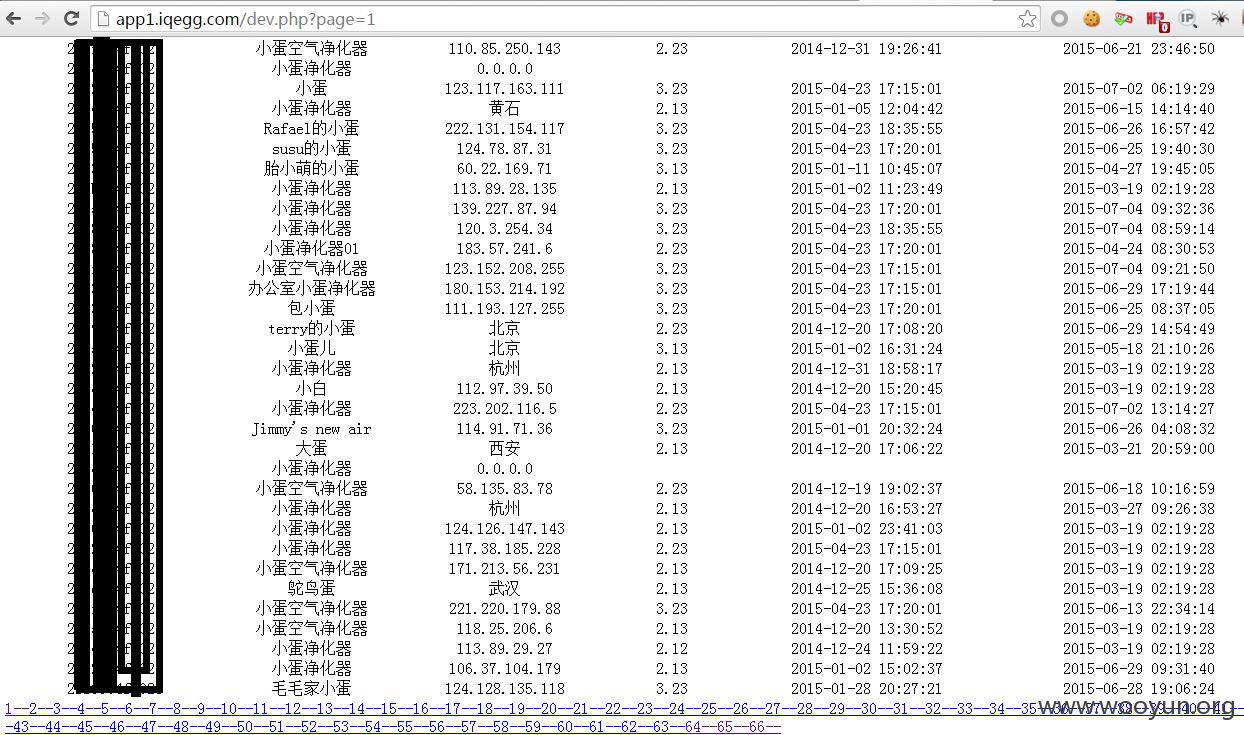

登录一下,发现所有的设备id都泄露了,还有ip信息- -!

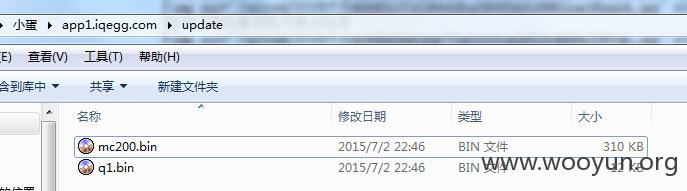

可以云端格式化任意设备啦?

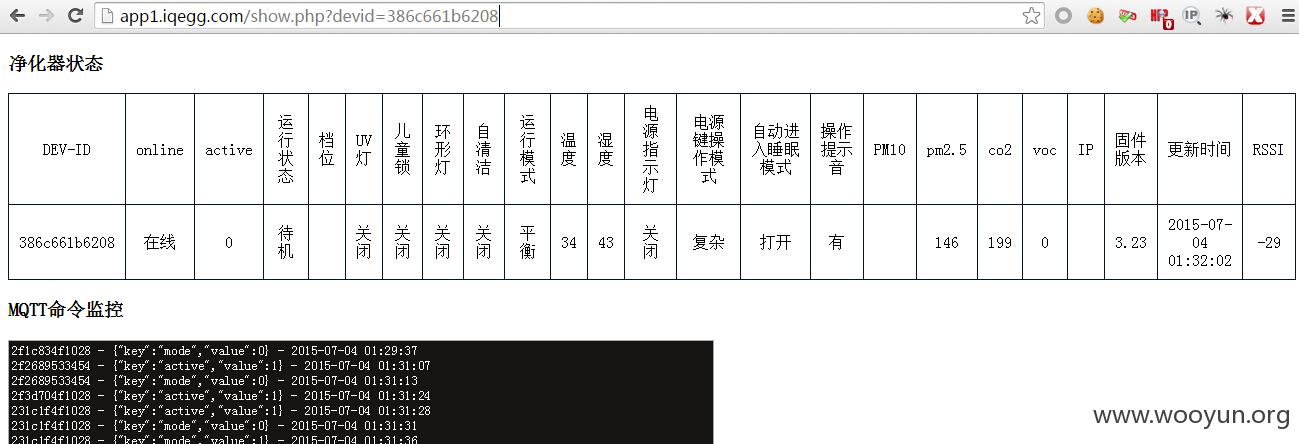

云端查看任意设备状态

http://app1.iqegg.com/show.php?devid=386c661b6208

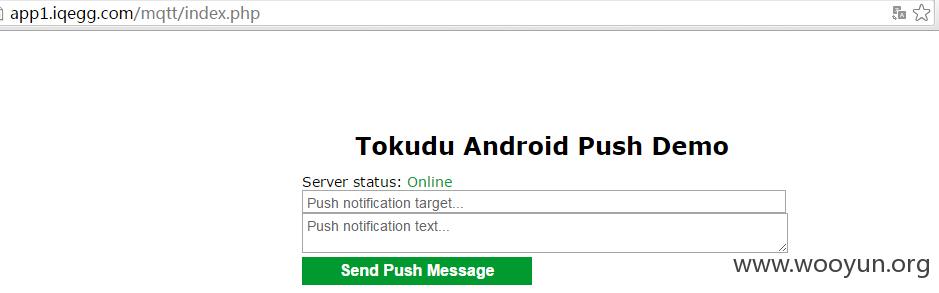

看到上图有个mqtt监控,然后找到接口,可以推送消息到任意设备

http://app1.iqegg.com/mqtt/index.php

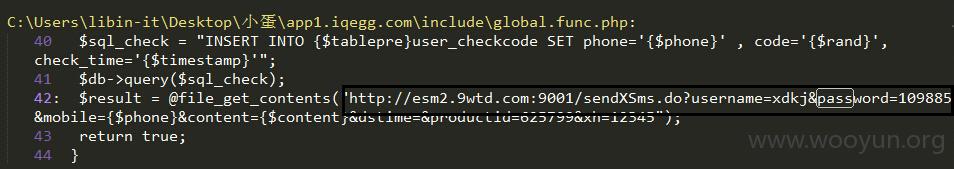

是不是可以重置任意用户密码

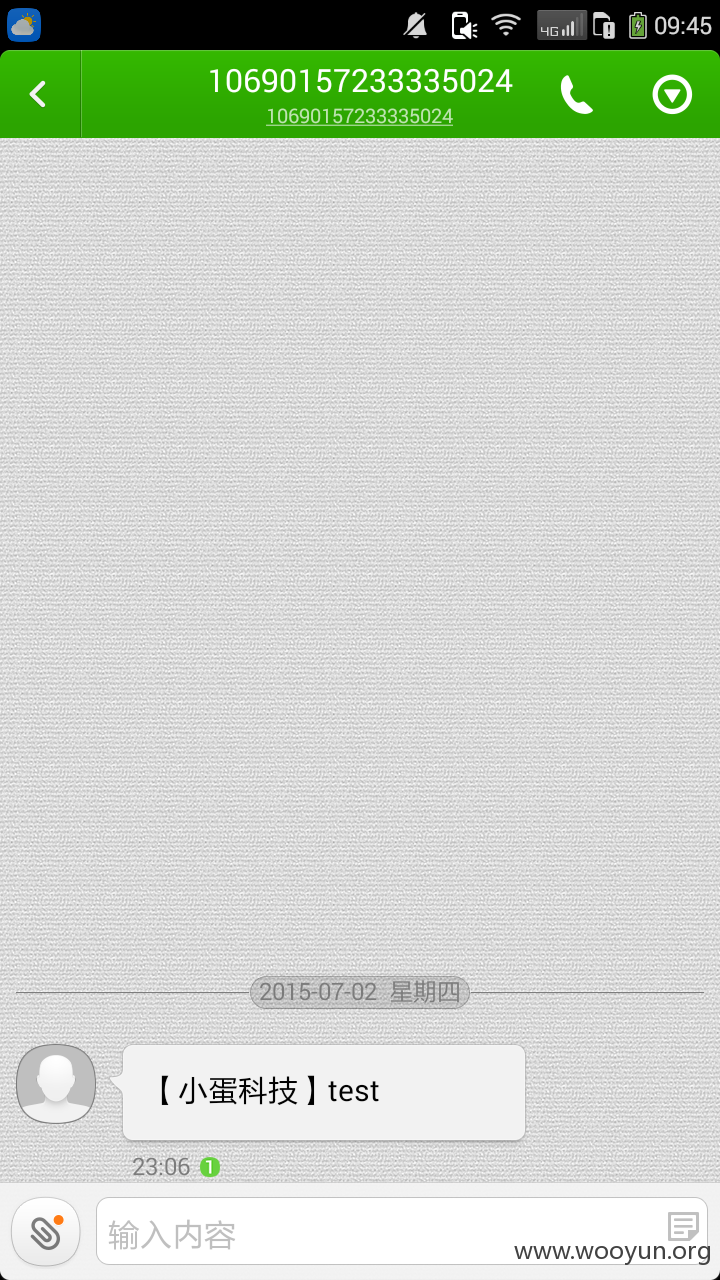

也可以给任意手机号推送短信

漏洞证明:

两个子域名的git信息泄露:

http://app1.iqegg.com/.git/config

http://api.iqegg.com/.git/config

看到源码,全局搜索pass,首先是默认的admin\admin

登录一下,发现所有的设备id都泄露了,还有ip信息- -!

可以云端格式化任意设备啦?

云端查看任意设备状态

http://app1.iqegg.com/show.php?devid=386c661b6208

看到上图有个mqtt监控,然后找到接口,可以推送消息到任意设备

http://app1.iqegg.com/mqtt/index.php

是不是可以重置任意用户密码

也可以给任意手机号推送短信

修复方案:

git修补,弱口令修补

版权声明:转载请注明来源 pyHackers@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-07-10 17:47

厂商回复:

多谢帮助

最新状态:

暂无