漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-07-06: 细节已通知厂商并且等待厂商处理中

2015-07-10: 厂商已经确认,细节仅向厂商公开

2015-07-20: 细节向核心白帽子及相关领域专家公开

2015-07-30: 细节向普通白帽子公开

2015-08-09: 细节向实习白帽子公开

2015-08-24: 细节向公众公开

简要描述:

redis的getshell经典案例

详细说明:

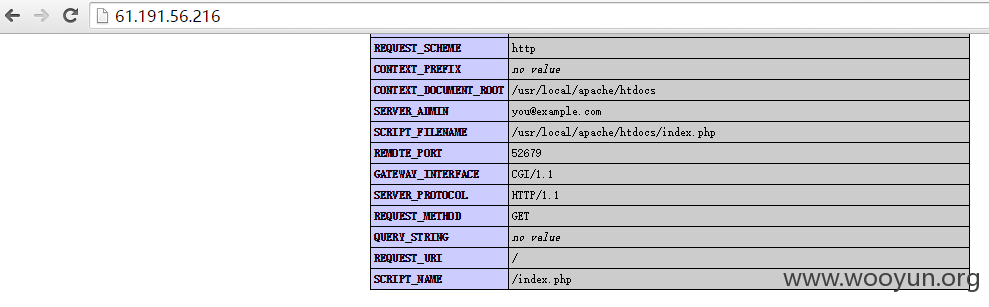

http://61.191.56.216/ 找到这个phpinfo探针,帮我找到了apache的document root目录

看看ip信息,安徽电信的

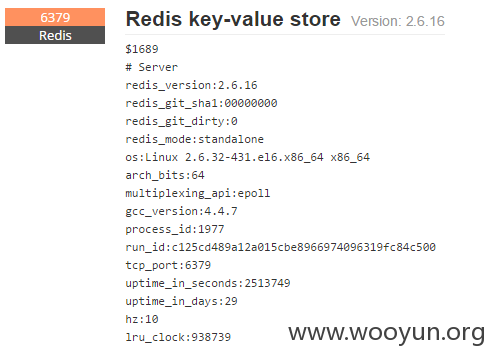

同时注意到redis、memcache、mysql、ssh端口开放,突然想到redis未授权可以getshell,这里能看到redis的info信息,基本就是未授权访问了

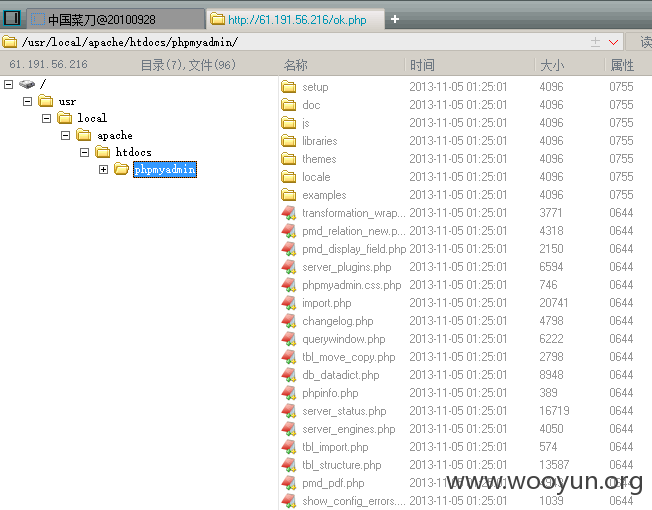

登录redis,然后根据探针找到的document root设置config set dir

上菜刀,getshell

漏洞证明:

http://61.191.56.216/ 找到这个phpinfo探针,帮我找到了apache的document root目录

看看ip信息,安徽电信的

同时注意到redis、memcache、mysql、ssh端口开放,突然想到redis未授权可以getshell,这里能看到redis的info信息,基本就是未授权访问了

登录redis,然后根据探针找到的document root设置config set dir

上菜刀,getshell

修复方案:

为何要把redis和php跑在一个上面?

版权声明:转载请注明来源 PyNerd@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-07-10 18:36

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向中国电信集团公司通报,由其后续协调网站管理部门处置.

最新状态:

暂无