漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

去哪儿网可劫持获取他人消息

相关厂商:

漏洞作者:

提交时间:

2015-07-07 11:03

修复时间:

2015-07-07 11:18

公开时间:

2015-07-07 11:18

漏洞类型:

CSRF

危害等级:

低

自评Rank:

5

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-07-07: 细节已通知厂商并且等待厂商处理中

2015-07-07: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

:)

详细说明:

场景:

A:你去峰会吗?

B:你猜?

A:猜你妹

..(10分钟后)

A:DZ好像又出Oday了,快去博客看!

B:..........

A:让我猜,呵呵..

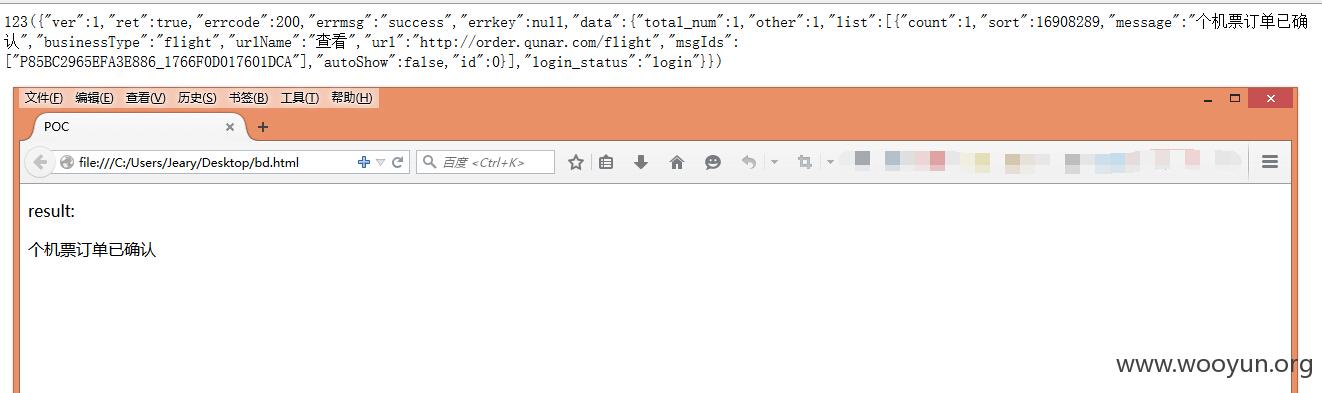

POC:

漏洞证明:

修复方案:

本来想获取其他敏感信息的,防御做的不错,努力思考如何绕过token获取机油住哪个酒店中~~~

版权声明:转载请注明来源 jeary@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-07-07 11:18

厂商回复:

感谢jeary同学关注去哪儿网安全,同时也非常欢迎jeary同学其他白帽同学提交去哪儿网的安全问题。

但提供的这个案例,返回的数所中并未涉及到用户敏感数据,故做忽略处理。如能提供获取用户等敏感数据的案像,我们将重新确认。谢谢~

最新状态:

暂无