漏洞概要 关注数(24) 关注此漏洞

缺陷编号:

漏洞标题:

烟台交运集团初始密码遍历用户信息

相关厂商:

漏洞作者:

提交时间:

2015-07-24 15:34

修复时间:

2015-09-12 09:42

公开时间:

2015-09-12 09:42

漏洞类型:

用户资料大量泄漏

危害等级:

中

自评Rank:

7

漏洞状态:

已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源:

http://www.wooyun.org,如有疑问或需要帮助请联系

[email protected]

Tags标签:

分享漏洞:

>

漏洞详情

披露状态:

2015-07-24: 细节已通知厂商并且等待厂商处理中

2015-07-29: 厂商已经确认,细节仅向厂商公开

2015-08-08: 细节向核心白帽子及相关领域专家公开

2015-08-18: 细节向普通白帽子公开

2015-08-28: 细节向实习白帽子公开

2015-09-12: 细节向公众公开

简要描述:

烟台交运网站首页无验证码校验 导致脚本程序快速遍历用户信息

详细说明:

漏洞证明:

开始遍历

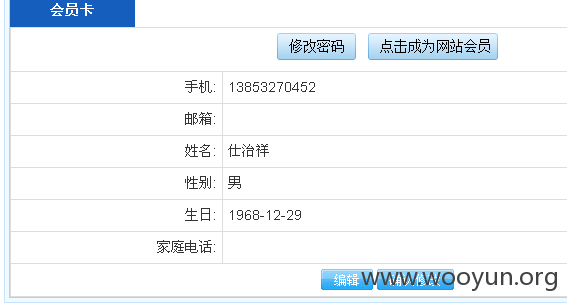

获取了一个其他用户的个人姓名 手机号 出生年月

获取了一次乘车记录

--------------------------------------------------------------------

获取了另一个人乘车记录

修复方案:

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-07-29 09:41

厂商回复:

CNVD确认并复现所述漏洞情况,已经转由CNCERT下发给山东分中心,由其后续协调网站管理单位处置。

最新状态:

暂无

![[~R$]$PQWS0IOO$8E@04SEJ.png](https://img.wooyun.laolisafe.com/upload/201507/24150244392088872063223a4c68ee6d5097a533.png)

![H]A1HJX5HL$2}46X@5U5I78.png](https://img.wooyun.laolisafe.com/upload/201507/24150424c6807fbcb51d9a12b8ac5d997ae372a1.png)

![TSKO3U@M70]_5{Q`DOC1HVN.png](https://img.wooyun.laolisafe.com/upload/201507/24150547015d7a3884b2d251f38a409cd70a0f1c.png)

![Z%]8NBTQ1Y1Z(`9V$XL_@52.png](https://img.wooyun.laolisafe.com/upload/201507/24151251e757d663aea76bdd85645832dc8429e8.png)