漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-07-27: 细节已通知厂商并且等待厂商处理中

2015-08-01: 厂商已经确认,细节仅向厂商公开

2015-08-11: 细节向核心白帽子及相关领域专家公开

2015-08-21: 细节向普通白帽子公开

2015-08-31: 细节向实习白帽子公开

2015-09-15: 细节向公众公开

简要描述:

http://www.ssybw.com、该站过滤了一般情况的sql注入

但是可以通过cookie中转,注入成功,获取用户名和密码

详细说明:

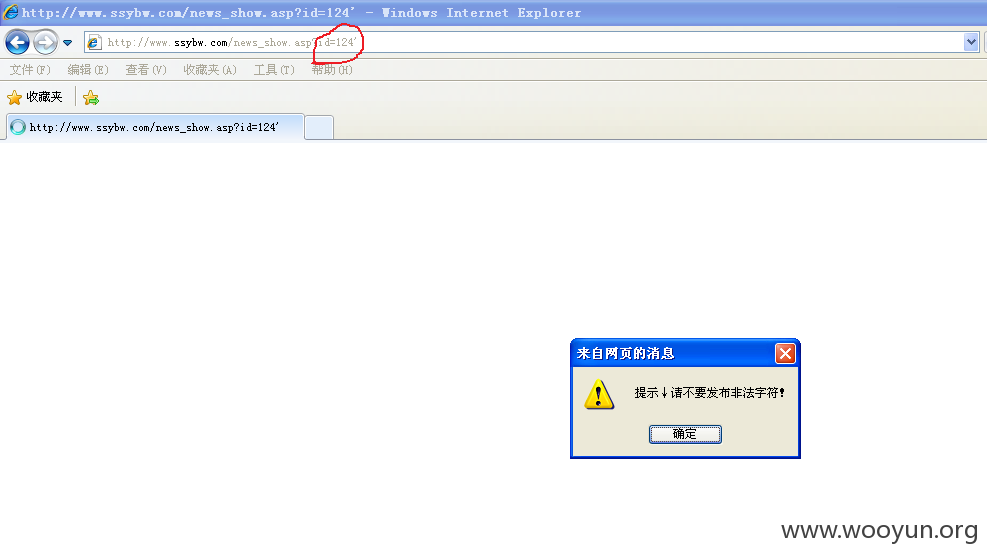

首先查看有没有SQL注入点,如下图,很明显木有。。。

http://www.ssybw.com/news_show.asp?id=124

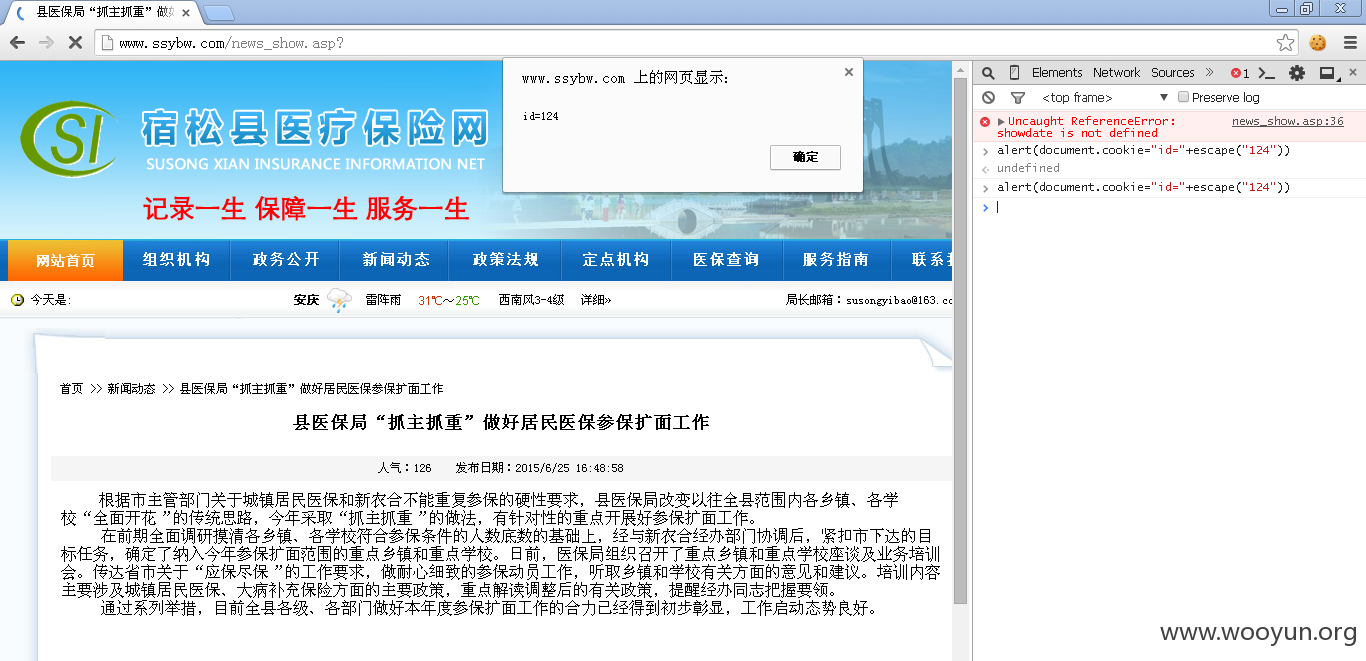

用工具也检测不出其他的注入点,这时突发奇想,试试cookie中转注入。。

发现可以通过cookie注入

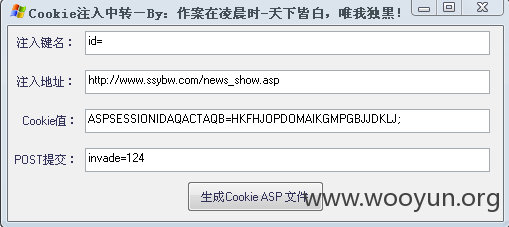

祭出的cookie注入利器

用工具生成了一个asp文件,然后在本地搭建的asp环境中打开

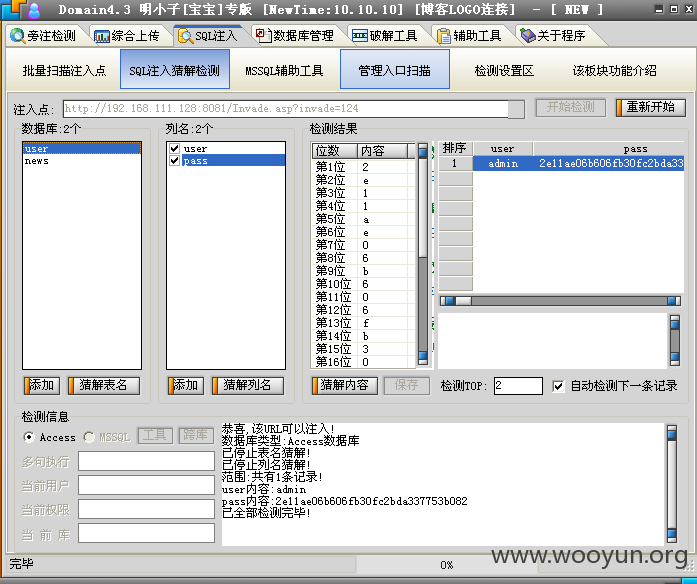

现在,就可以祭出工具 明小子

用户名:admin

密码密文:2e11ae06b606fb30fc2bda337753b082

加密方式为md5

密码明文:7821559

后台地址没怎么隐藏,很容易就扫出来了

http://www.ssybw.com/admin/login.asp

这次检测就到此为止,往后的拿shell也没做。。就这么多吧

对了,后台仅支持ie内核的浏览器

漏洞证明:

首先查看有没有SQL注入点,如下图,很明显木有。。。

http://www.ssybw.com/news_show.asp?id=124

用工具也检测不出其他的注入点,这时突发奇想,试试cookie中转注入。。

发现可以通过cookie注入

祭出的cookie注入利器

用工具生成了一个asp文件,然后在本地搭建的asp环境中打开

现在,就可以祭出工具 明小子

用户名:admin

密码密文:2e11ae06b606fb30fc2bda337753b082

加密方式为md5

密码明文:7821559

后台地址没怎么隐藏,很容易就扫出来了

http://www.ssybw.com/admin/login.asp

这次检测就到此为止,往后的拿shell也没做。。就这么多吧

修复方案:

版权声明:转载请注明来源 Nerd Tsai@乌云

>

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-08-01 09:34

厂商回复:

cnvd确认并复现所述情况,已经转由cncert下发给安徽分中心,由其后续协调网站管理单位处置。

最新状态:

暂无