漏洞概要

关注数(24)

关注此漏洞

漏洞标题:

苏宁某重要站点存在大量弱口令(泄露用户手机姓名/客服姓名工号等)

>

漏洞详情

披露状态:

2015-07-27: 细节已通知厂商并且等待厂商处理中

2015-07-27: 厂商已经确认,细节仅向厂商公开

2015-08-06: 细节向核心白帽子及相关领域专家公开

2015-08-16: 细节向普通白帽子公开

2015-08-26: 细节向实习白帽子公开

2015-09-10: 细节向公众公开

简要描述:

rt

详细说明:

http://online.suning.com/console/

还是这个站点,admin密码修改了,但是其他的工号存在大量的123456弱密码,跑可以跑出来一大堆。站点没有登陆错误次数限制和验证码等措施。

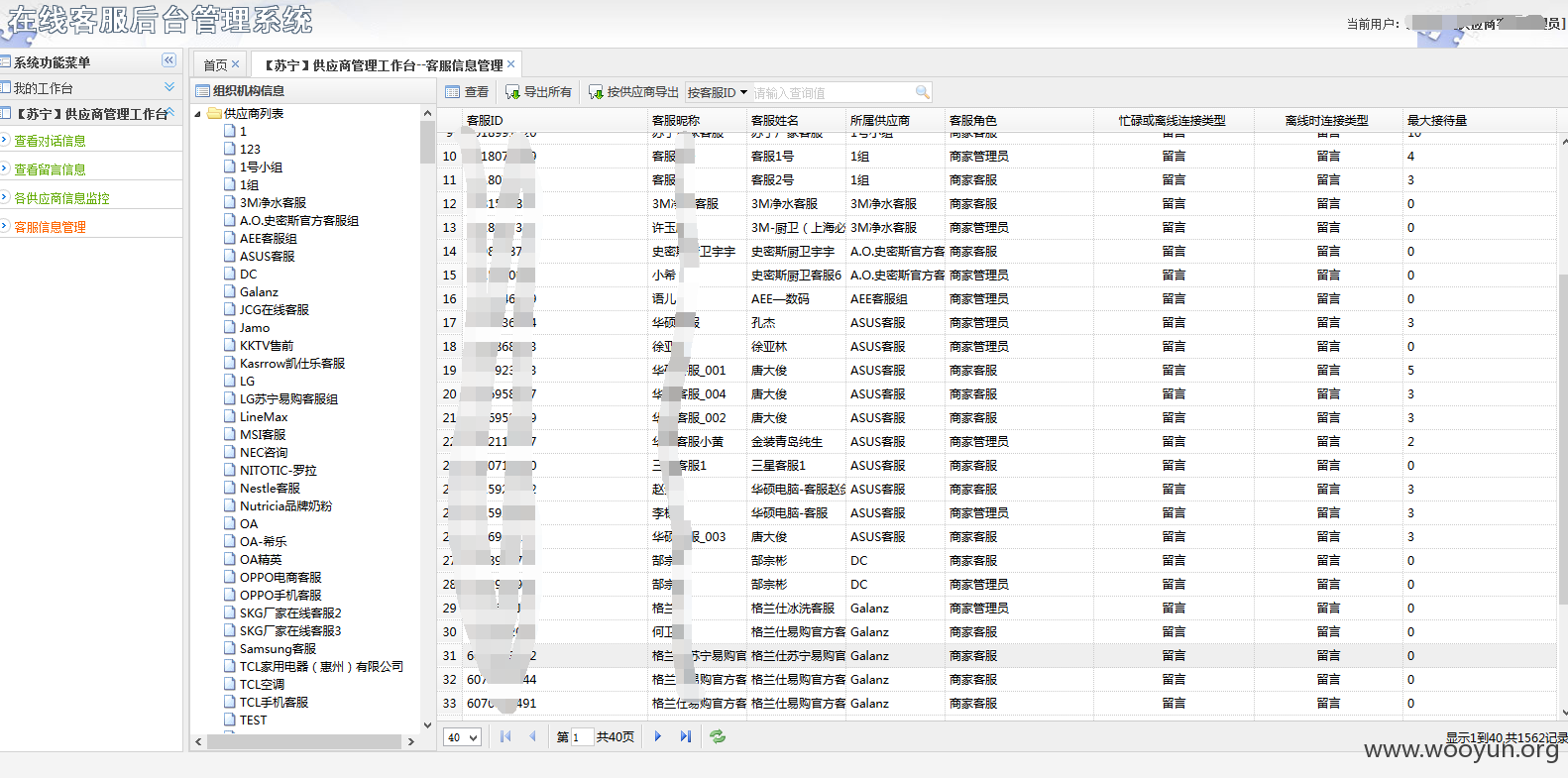

列两个主要的权限比较大的:

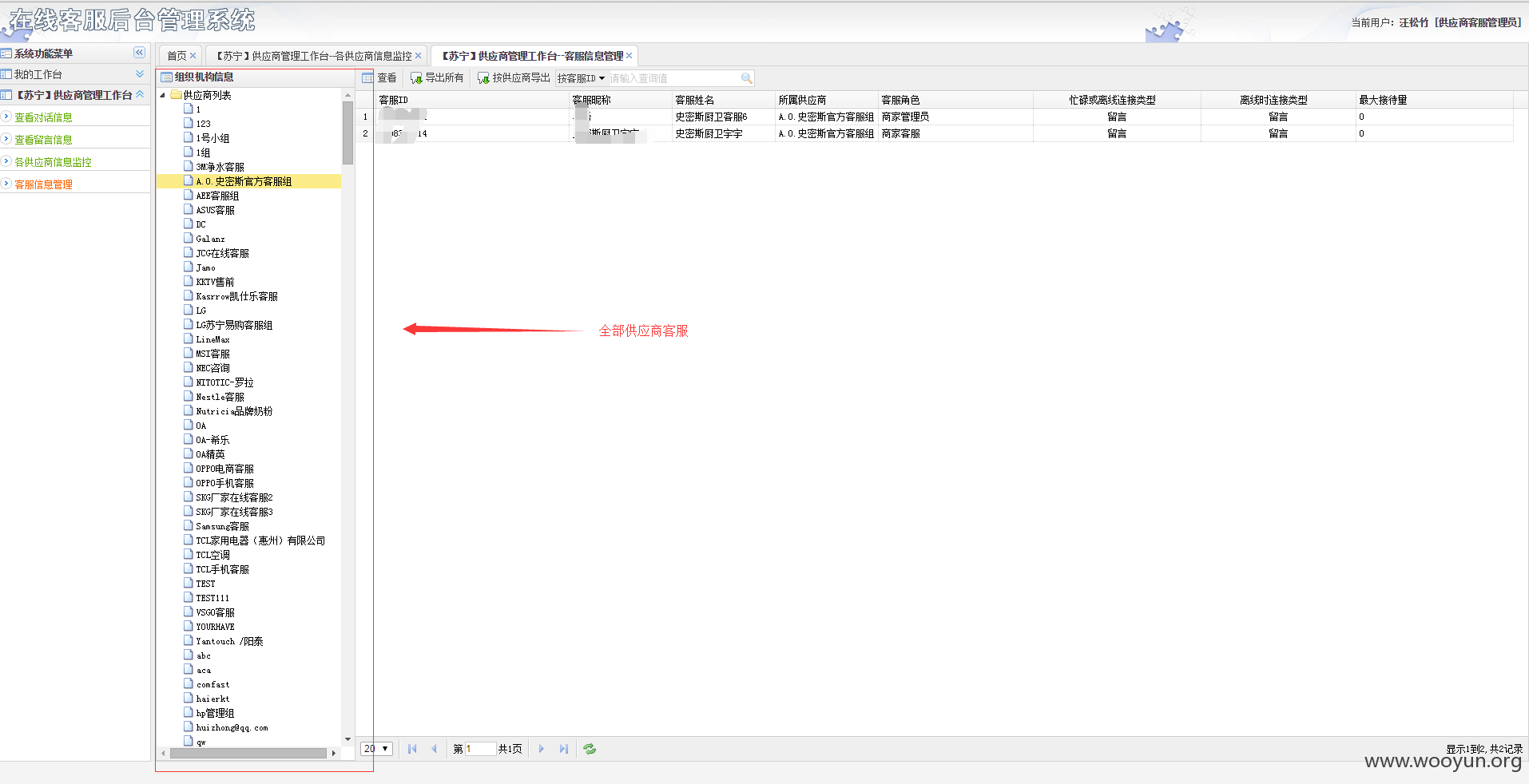

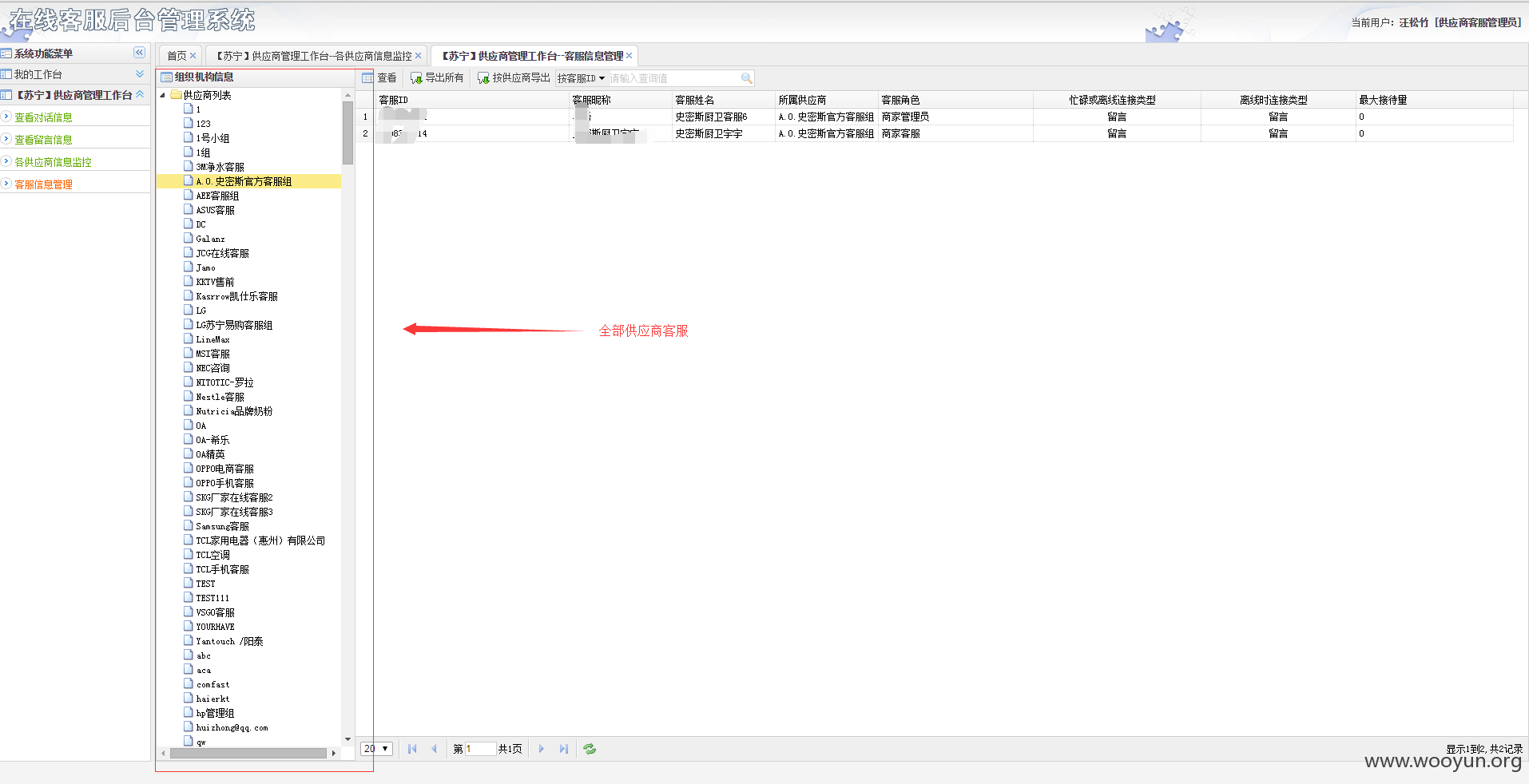

04060378 汪*竹 供应商客服管理员

05071179 陆* 售后客服主管

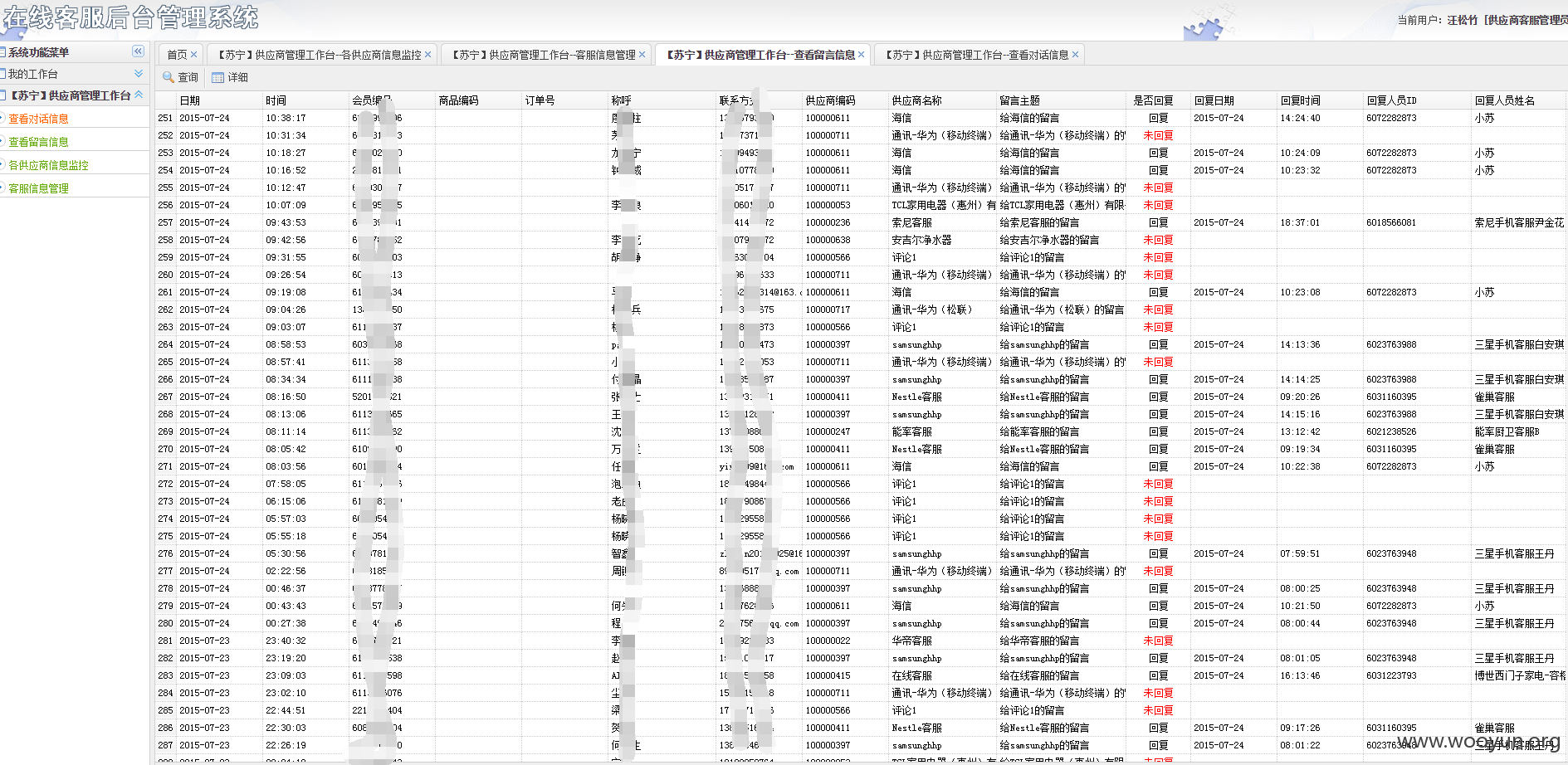

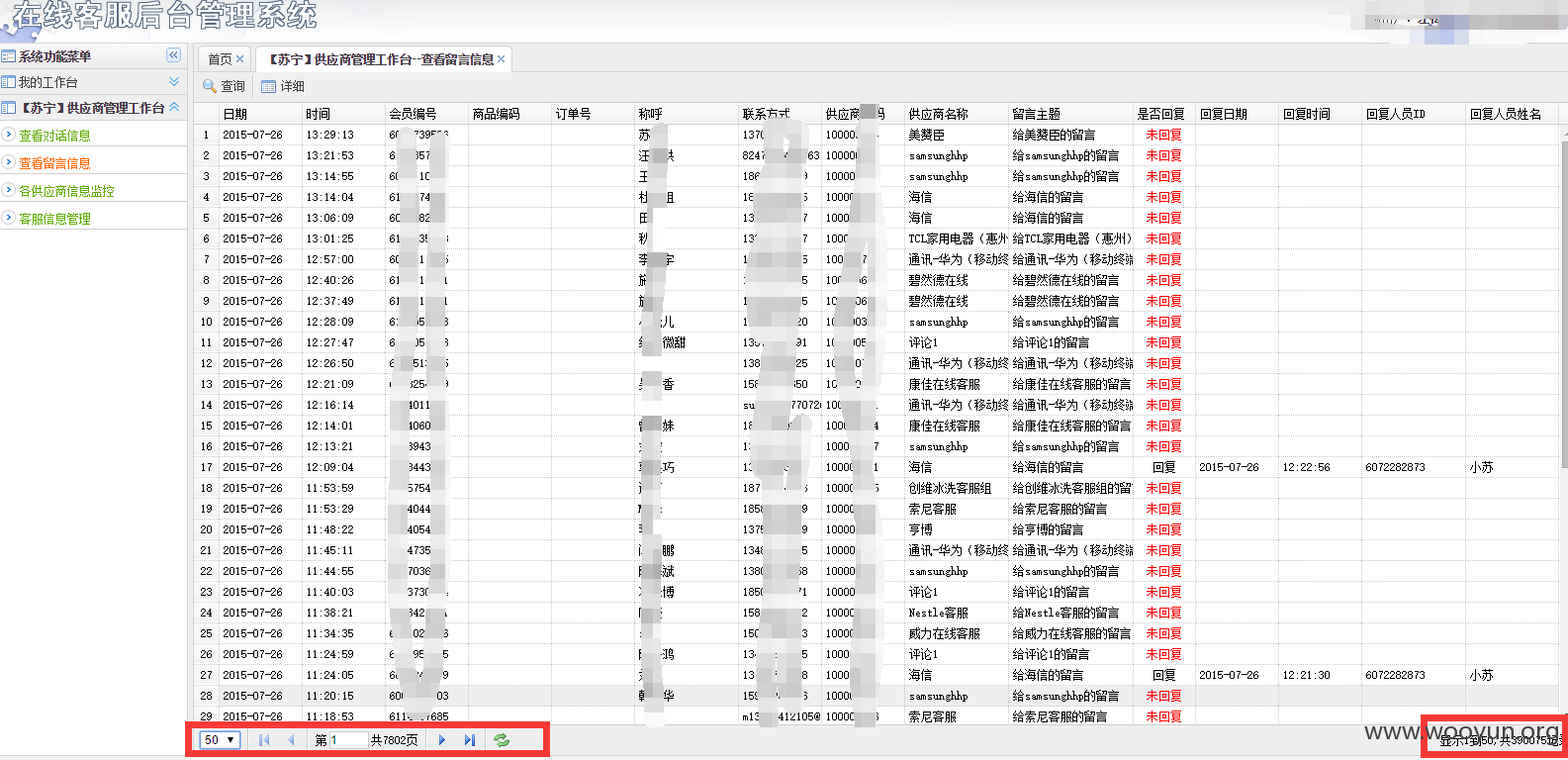

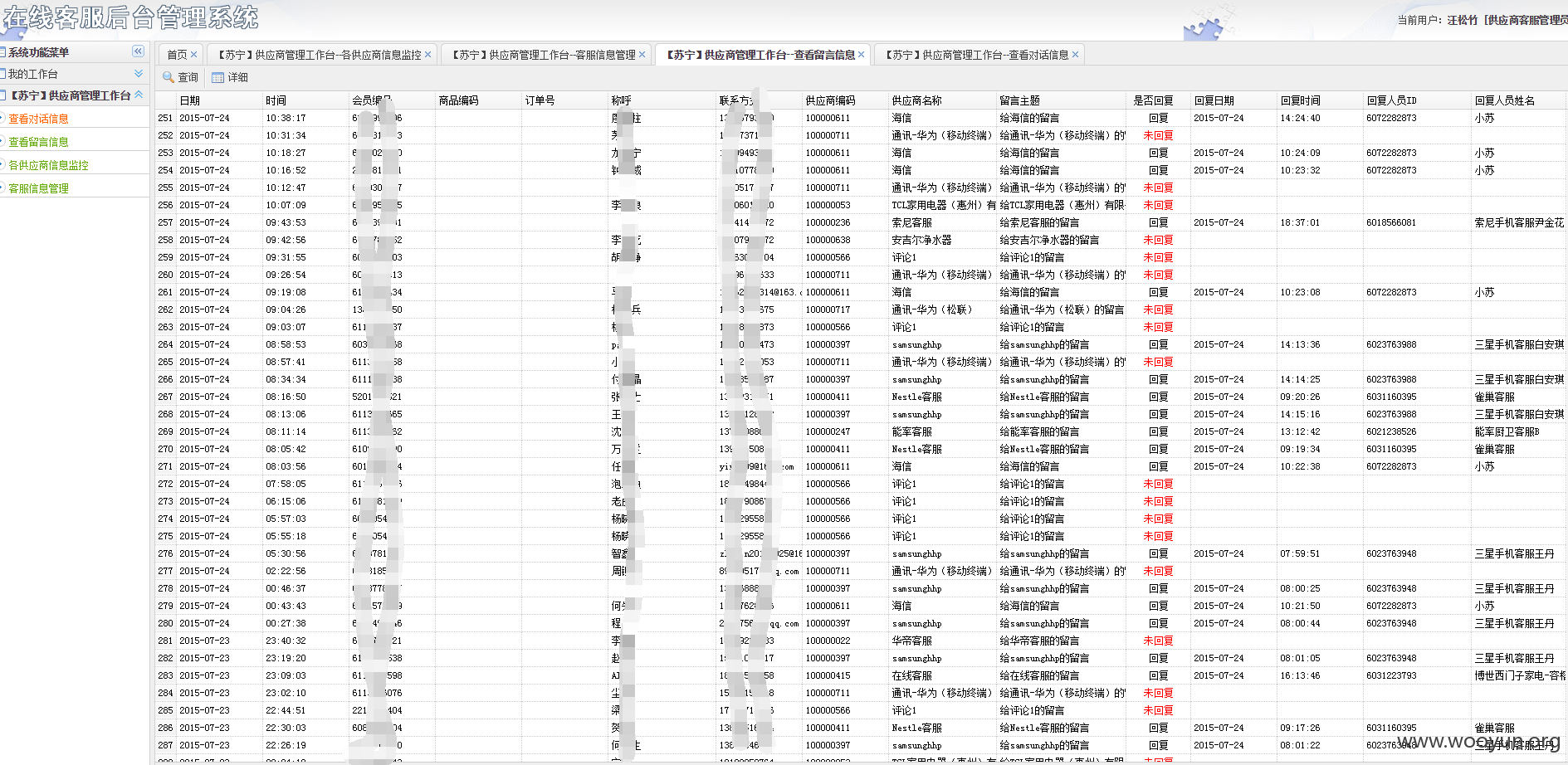

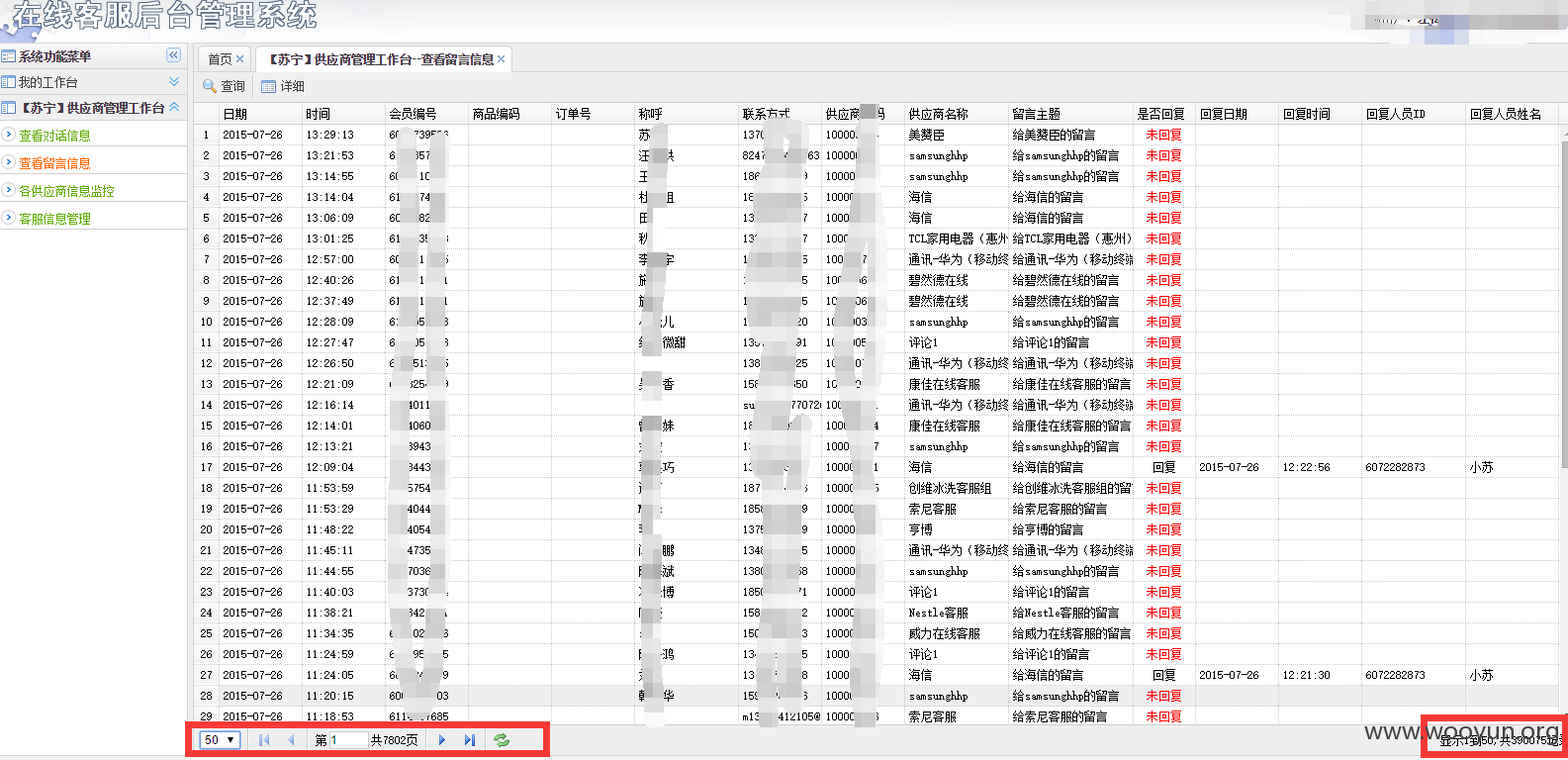

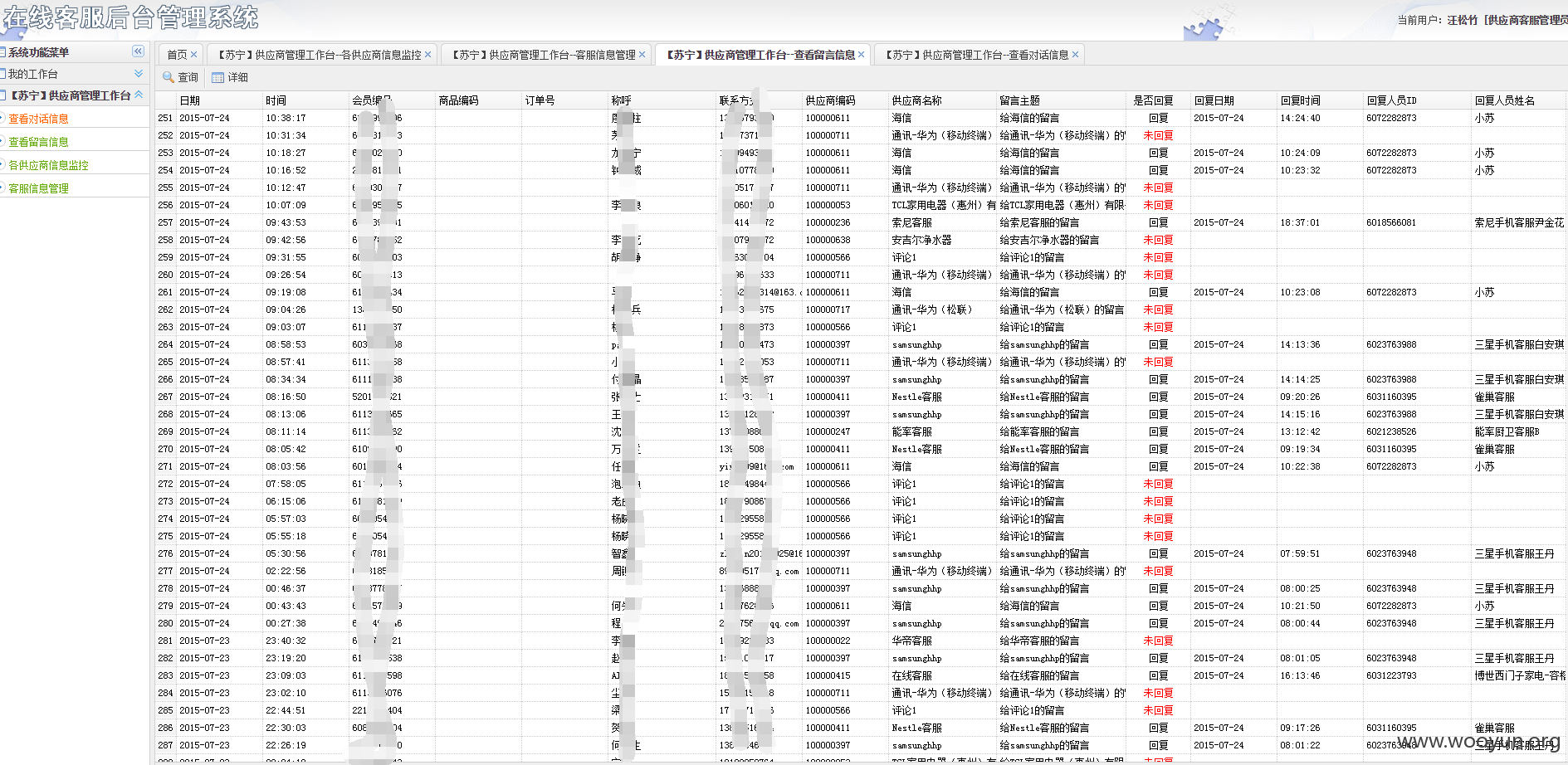

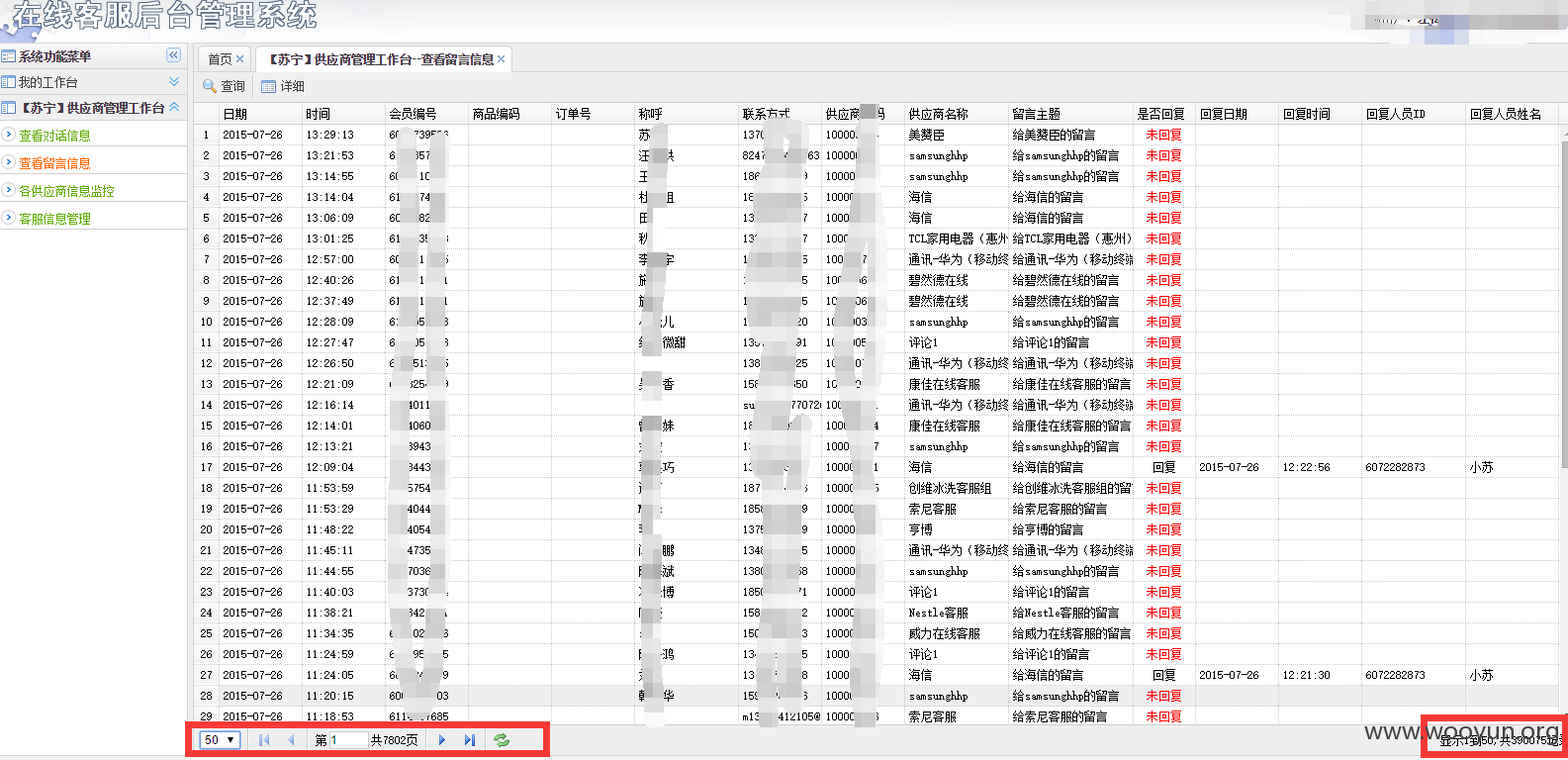

留言管理处包含大量客户姓名,手机号,邮箱等,40多万条记录。看了看都是可用账户,如果进行钓鱼,不知道会有多少人上当。。

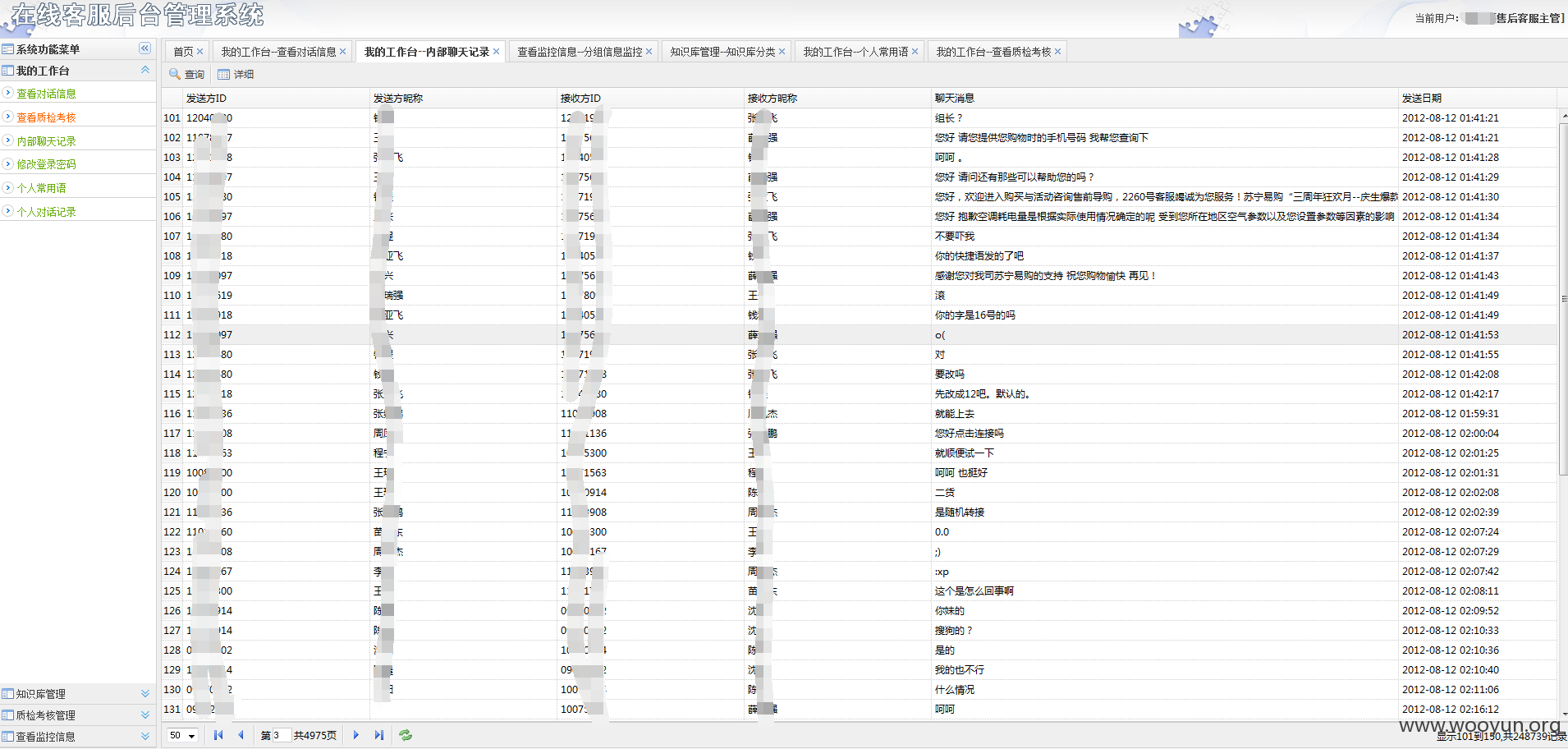

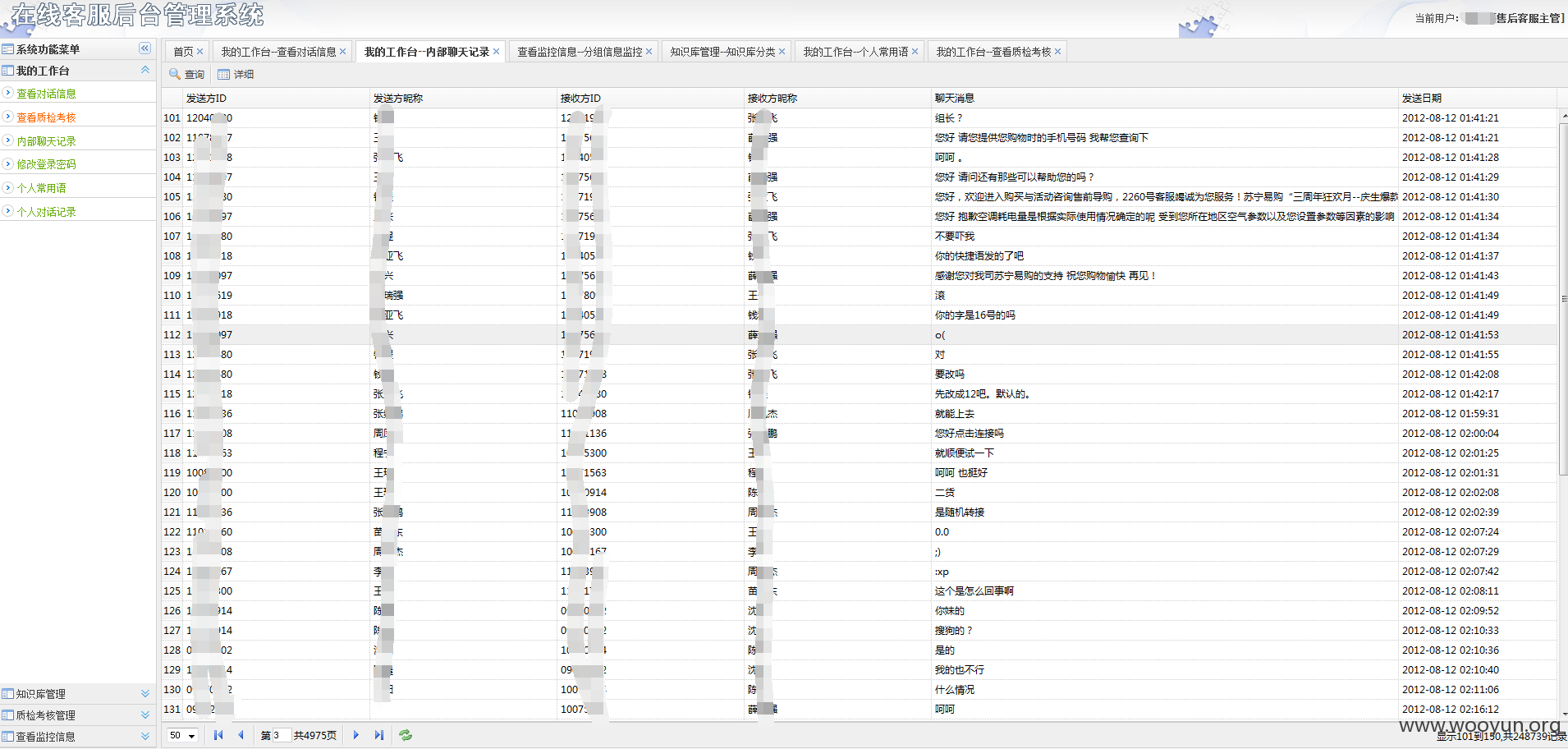

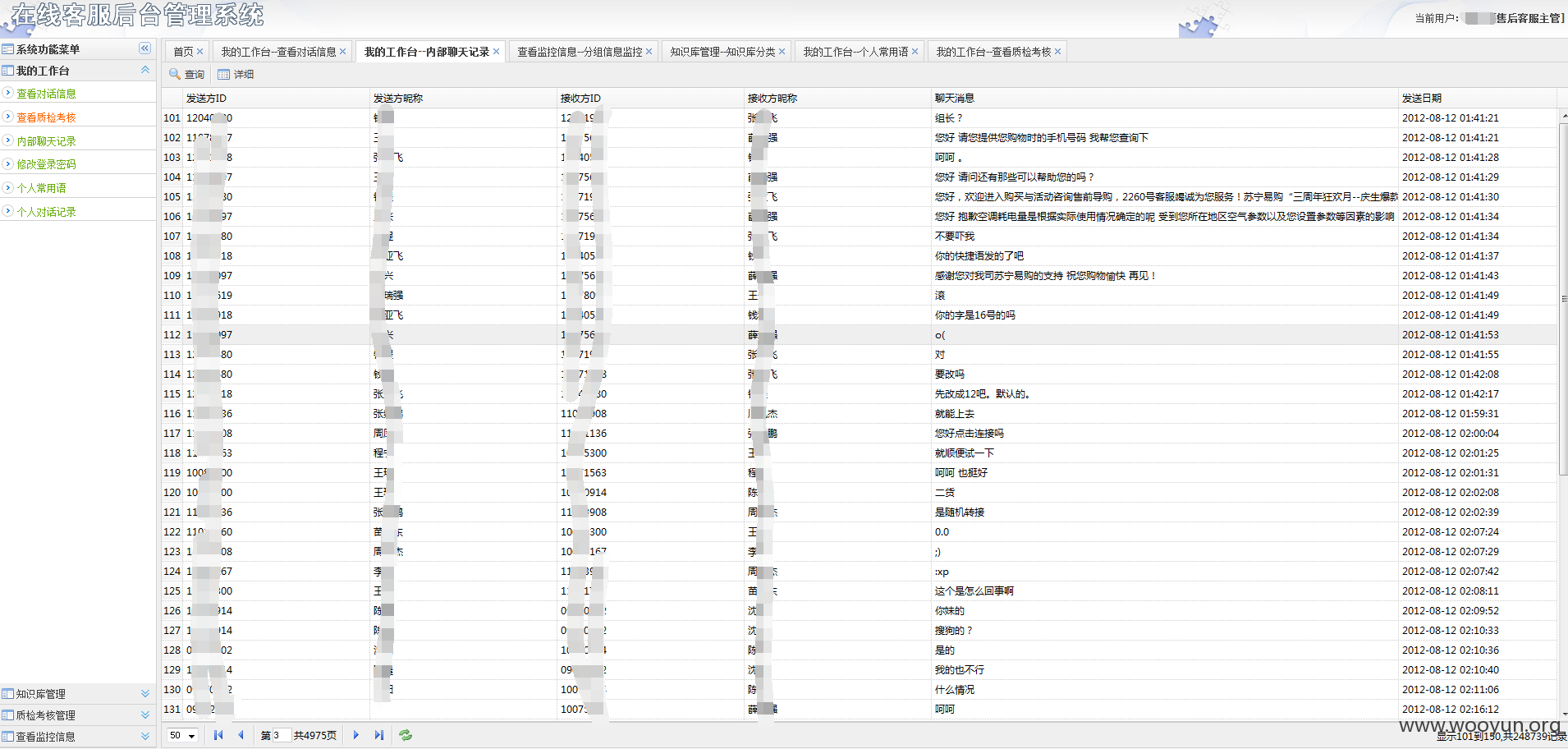

内部聊天记录还有一部分内部人员工号

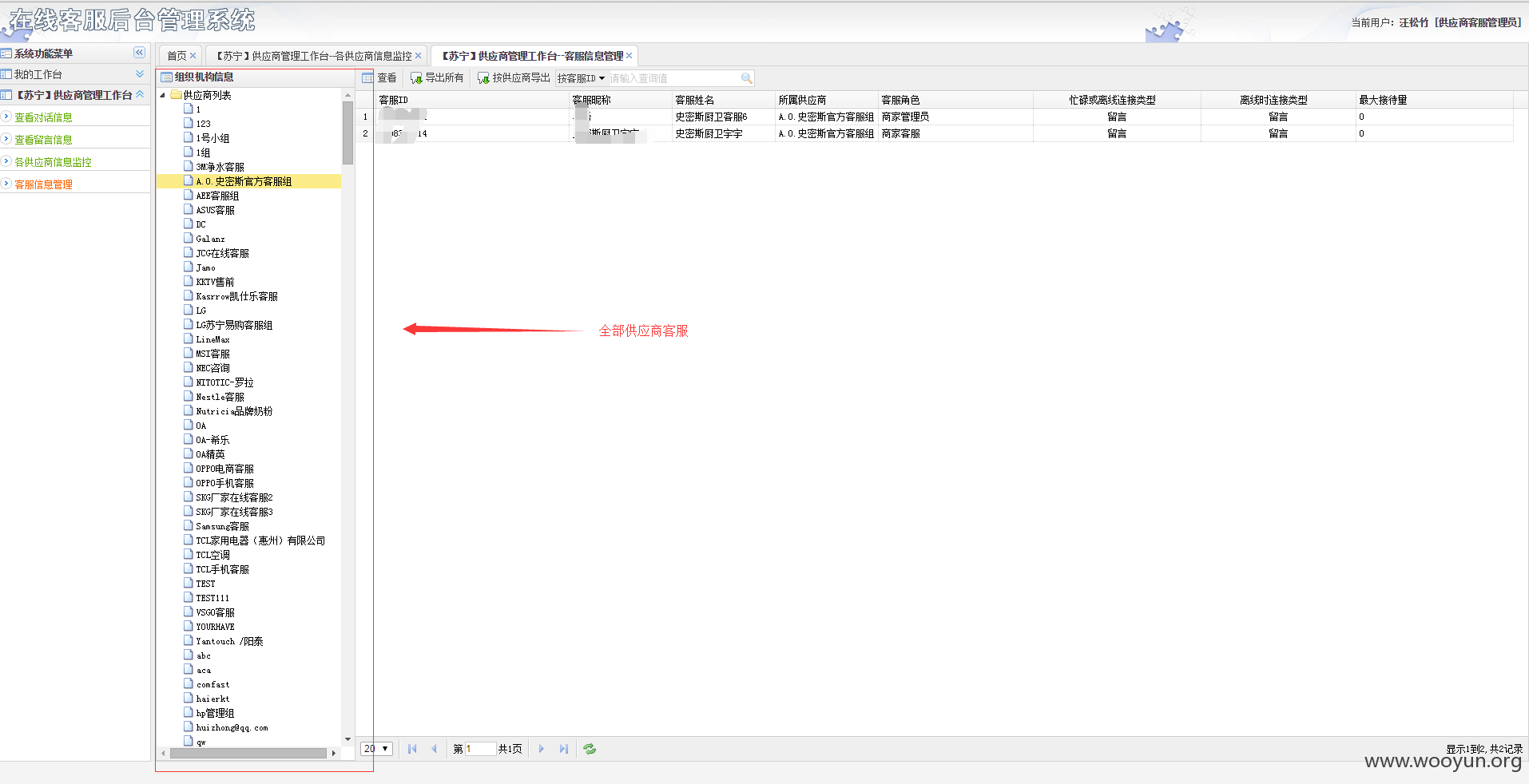

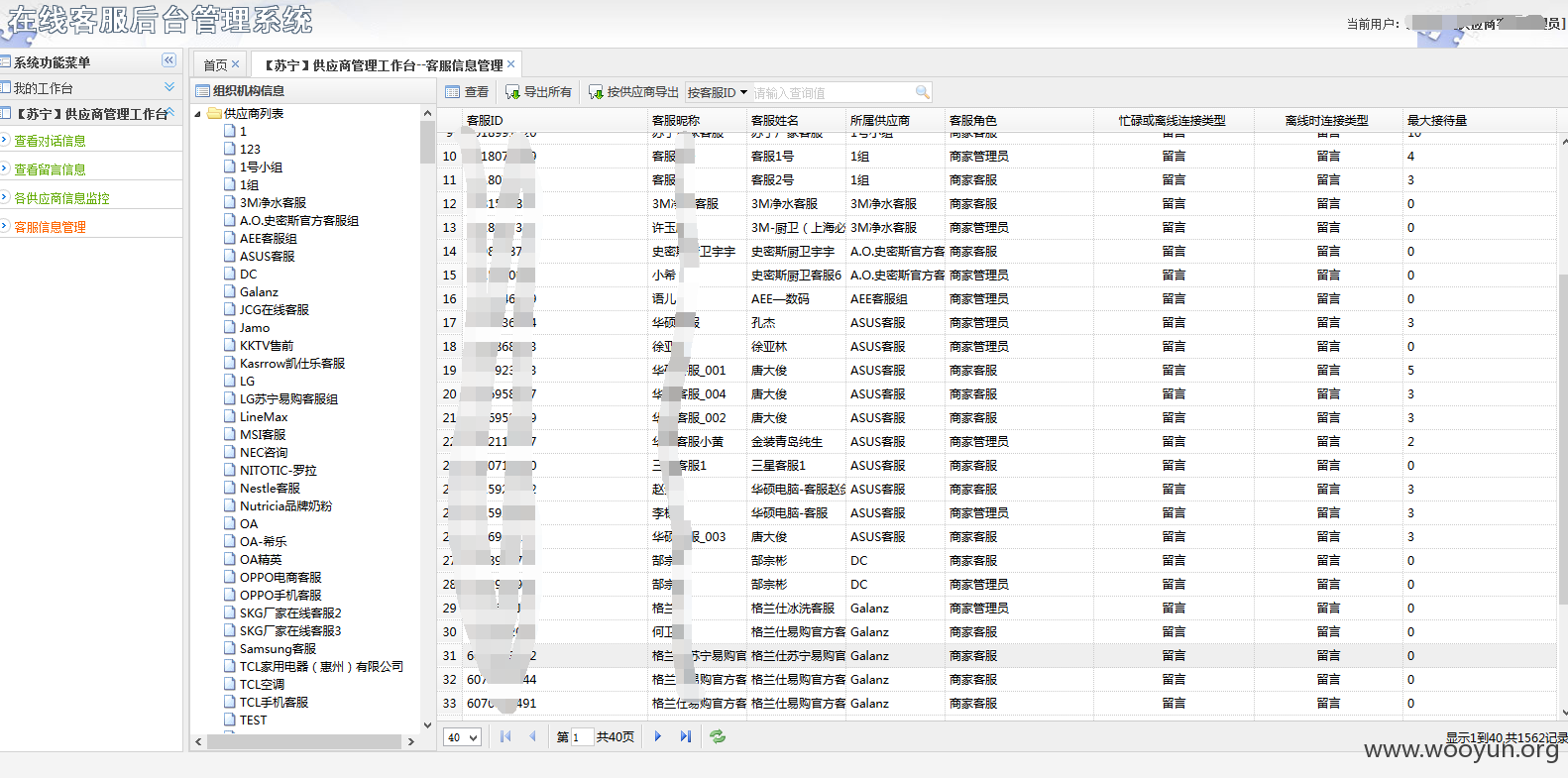

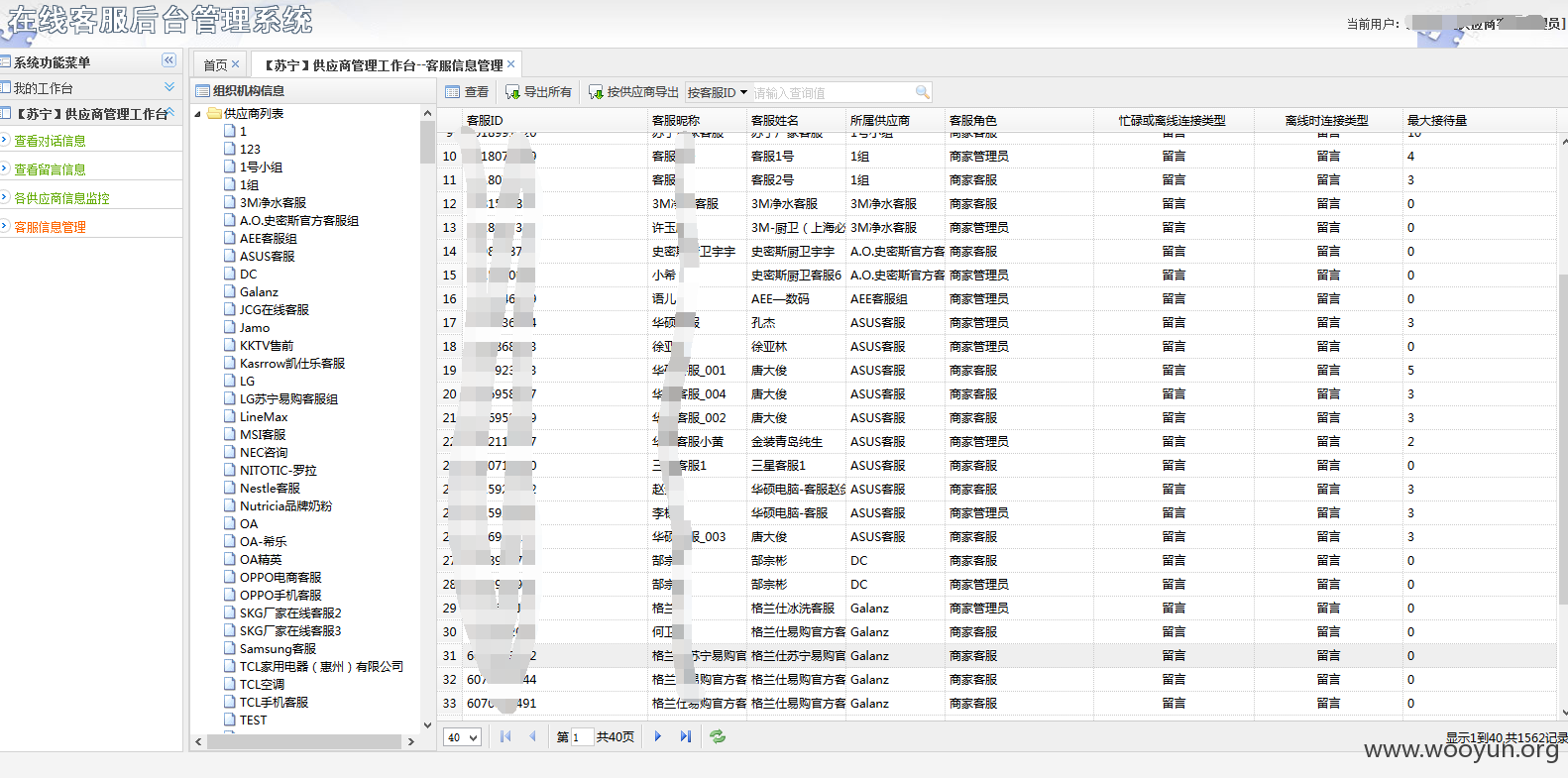

还有很多商家的客服、管理员的账号。这些也是弱密码

总之泄露了很多东西,看了看里边的SQL注入好像已经被修好了。

漏洞证明:

http://online.suning.com/console/

还是这个站点,admin密码修改了,但是其他的工号存在大量的123456弱密码,跑可以跑出来一大堆。站点没有登陆错误次数限制和验证码等措施。

列两个主要的权限比较大的:

04060378 汪*竹 供应商客服管理员

05071179 陆* 售后客服主管

留言管理处包含大量客户姓名,手机号,邮箱等,40多万条记录。看了看都是可用账户,如果进行钓鱼,不知道会有多少人上当。。

内部聊天记录还有一部分内部人员工号

还有很多商家的客服、管理员的账号。这些也是弱密码

总之泄露了很多东西,看了看里边的SQL注入好像已经被修好了。

修复方案:

感觉这个系统好像不怎么受重视的样子。

苏宁大大求礼品卡。。

版权声明:转载请注明来源 路人甲@乌云

>

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2015-07-27 09:54

厂商回复:

感谢提交,此系统即将下线。

最新状态:

暂无