漏洞概要 关注数(24) 关注此漏洞

>

漏洞详情

披露状态:

2015-08-15: 细节已通知厂商并且等待厂商处理中

2015-08-17: 厂商已经确认,细节仅向厂商公开

2015-08-27: 细节向核心白帽子及相关领域专家公开

2015-09-06: 细节向普通白帽子公开

2015-09-16: 细节向实习白帽子公开

2015-10-01: 细节向公众公开

简要描述:

null

详细说明:

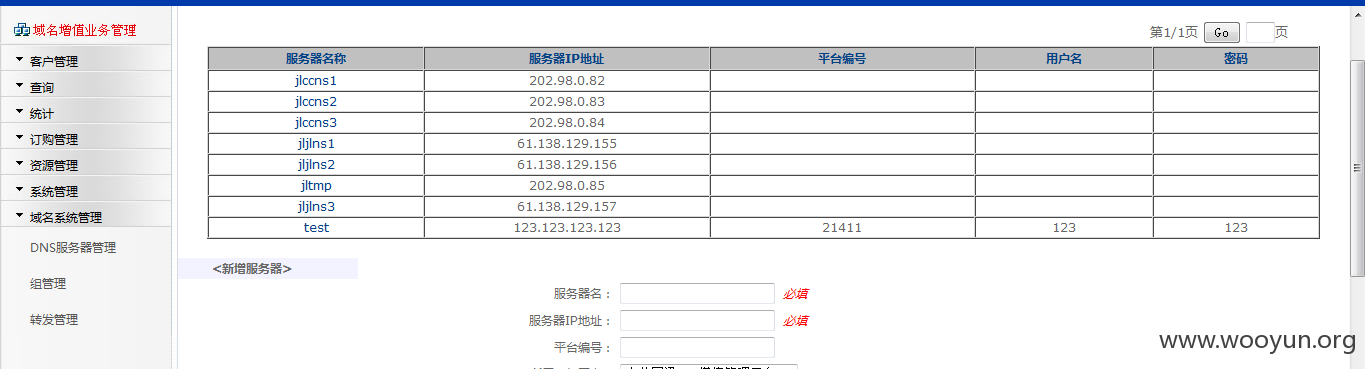

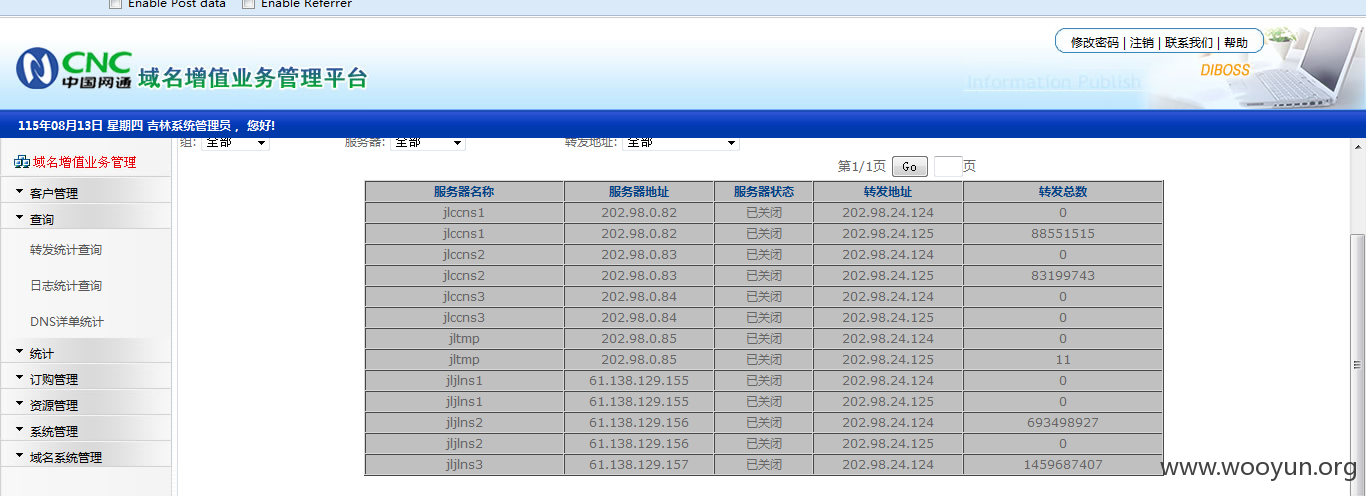

zoomeye

关键字:域名增值业务管理平台

注入在pages/dnsadmin/modify_server.jsp?server_id=1

大部分是mysql数据库,linux系统

可以操纵各省DNS服务器

漏洞证明:

列举:

http://202.98.24.120:8080/pages/dnsadmin/modify_server.jsp?server_id=1

http://202.106.199.33:8080/pages/dnsadmin/modify_server.jsp?server_id=1

http://218.68.250.116:8080/pages/dnsadmin/modify_server.jsp?server_id=1

http://211.98.71.194:8080/pages/dnsadmin/modify_server.jsp?server_id=1

http://218.28.144.35:8080/pages/dnsadmin/modify_server.jsp?server_id=1

注:有一大部分没有被收录

可以扫出来

应该各省都有

修复方案:

改

版权声明:转载请注明来源 八云紫@乌云

>

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-08-17 14:43

厂商回复:

CNVD确认所述情况,已经转由CNCERT向中国联通集团公司通报,由其后续协调网站管理部门处置。

最新状态:

暂无